Pesquisadores de segurança cibernética descobriram uma nova família de ransomware chamada 3AM. Os invasores tentaram usá-lo como um método de ataque alternativo durante a falha na implantação do LockBit.

3AM Ransomware – A variante alternativa do LockBit

De acordo com um relatório recente, especialistas em segurança cibernética descobriram um novo tipo de ransomware conhecido como 3 da manhã. Como este ransomware nunca foi usado antes e seu uso ainda é limitado, os especialistas concordam que este é um malware relativamente novo. Os invasores usaram 3h da manhã como backup para LockBit, já que a tentativa de infectar uma vítima do LockBit foi bloqueada. Por falar nisso, embora o invasor tenha instalado o ransomware em três máquinas na rede da organização, foi bloqueado em dois.

O que é LockBit Ransomware?

Em poucas palavras, LockBit é um tipo de ransomware que foi visto pela primeira vez em setembro 2021. É um ransomware modular, o que significa que os invasores podem personalizá-lo com diferentes componentes. Isso o torna uma ferramenta versátil e poderosa para atingir muitas vítimas. LockBit criptografa arquivos no computador da vítima e exige o pagamento de um resgate para recuperar os arquivos. O valor do resgate é normalmente $1 milhão ou mais, com base na vítima.

Além de exigir pagamento, LockBit ameaça vender os dados da vítima na Dark web se o resgate não for pago. LockBit foi usado para atacar várias organizações, incluindo prestadores de cuidados de saúde, agências governamentais, e empresas, causando perturbações significativas em alguns casos. Na verdade, é uma das gangues de ransomware predominantes ativas em 2023. Após o desligamento do Conti, rapidamente ganhou a participação de mercado desocupada, e se tornou #1 ameaça para empresas.

3Visão geral do AM Ransomware

3AM está escrito em Rust, e uma vez infectado, ele tenta interromper vários serviços no computador infectado antes de começar a criptografar. Os atacantes também usar Cobalt Strike para tentar aumentar os privilégios e depois numerar outros servidores para maior movimento horizontal. Os invasores também criaram um novo usuário para salvar e transferir os arquivos da vítima para seu servidor FTP.

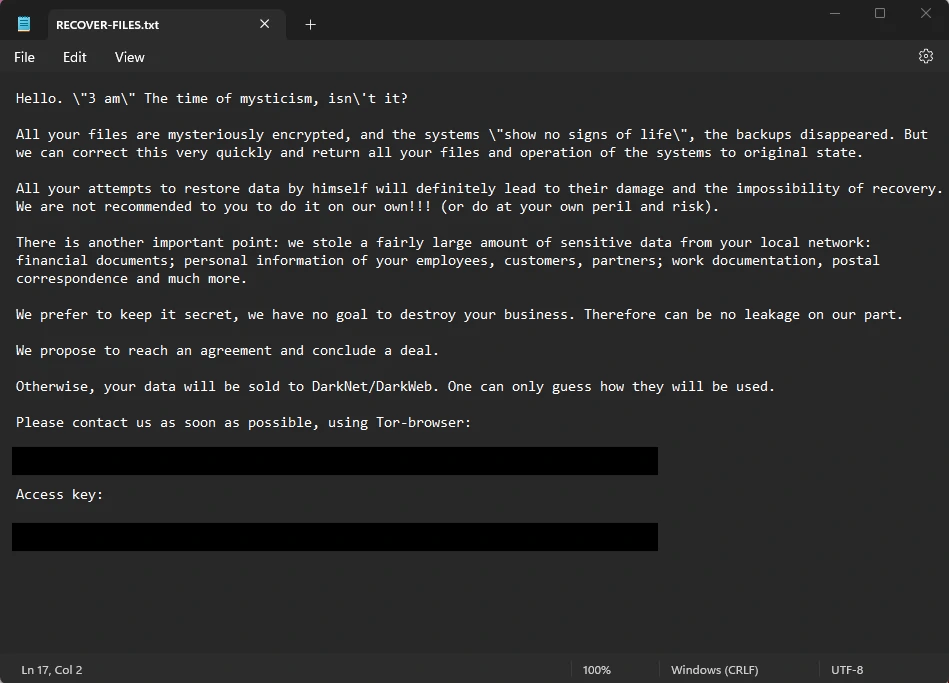

O programa então verifica todo o disco, criptografa arquivos que correspondem aos critérios predefinidos, e exclui os arquivos originais. Em última análise, os arquivos criptografados têm a extensão *.três da manhã. Além disso, o malware tenta excluir cópias de sombra de volumes. Em cada pasta com arquivos criptografados, o programa deixa um arquivo de texto chamado “RECOVER-FILES.txt,” uma nota de resgate.

Embora seja frequente o surgimento de novas famílias de programas ransomware, a maioria deles nunca ganha popularidade significativa, e alguns desaparecem com a mesma rapidez. No entanto, desde 3 da manhã foi usado por uma afiliada do LockBit como alternativa, especialistas sugerem que pode ser do interesse dos invasores e poderá ser visto novamente no futuro.

Como se proteger contra ransomware?

O ransomware é uma grave ameaça para empresas de todos os tamanhos. Infelizmente, não há proteção definitiva contra ele. No entanto, existem medidas preventivas que as organizações podem tomar para mitigar o risco:

- Mantenha seu software atualizado. As atualizações de software incluem patches de segurança essenciais que protegem contra ataques de ransomware. A maioria dos programas de software tem uma opção para atualizações automáticas. Isso garantirá que seu software esteja sempre atualizado com os patches de segurança mais recentes.

- Faça backup de seus dados regularmente. A melhor maneira de proteger os dados é um backup offline dos dados armazenados em discos rígidos. Um backup offline é um backup localizado em um dispositivo não conectado ao seu computador ou rede. Isso significa que o ransomware não pode criptografar os arquivos de backup, para que você possa restaurá-los sem pagar o resgate.

- As soluções de backup baseadas em nuvem serão superiores às clássicas. Este método também pode proteger os dados da criptografia como uma alternativa à forma tradicional de armazenar backups de dados.. Também torna mais fácil restaurar seus dados se eles forem criptografados por ransomware.

- Eduque seus funcionários. Não é segredo que o elo mais fraco da linha de defesa é o fator humano. Educar os funcionários sobre os princípios básicos da higiene cibernética e realizar treinamento prático para identificar sinais de alerta é fundamental. Por exemplo, você pode mostrar a eles exemplos de e-mails de phishing e pedir que determinem o que há de errado com eles.

- Use um provedor de serviços de segurança gerenciado. Um MSSP pode ajudá-lo a implementar e manter medidas de segurança para proteger sua empresa contra ataques de ransomware. Além disso, você pode liberar sua equipe interna de TI para se concentrar em suas tarefas e ter a certeza de que especialistas estão cuidando de sua segurança.

Além do acima, existem algumas recomendações universais para ajudar a prevenir uma infecção por ransomware. Esses incluem usando senhas fortes, autenticação multifator, e um firewall.