Pesquisadores identificaram um novo grupo de hackers apoiado pelo Estado na Coreia do Norte. O grupo em questão é o grupo hacker norte-coreano APT43, que tem como alvo organizações governamentais na Europa, os Estados Unidos, Coreia do Sul, e Japão nos últimos cinco anos.

O que é APT43?

APT43 (às vezes chamado de “Kimsuky”) é um grupo norte-coreano que se tornou ativo em 2018. É considerado um dos mais intimamente ligados aos objetivos pessoais e geopolíticos do ditador Kim Jong-un e da sua elite governante.. O foco principal do grupo é a coleta de dados estratégicos. Diz respeito principalmente à política externa e a questões relacionadas com o seu programa de armas nucleares.. De acordo com Os pesquisadores’ relatório, APT43 tem como alvo educacional, político, e serviços empresariais na Europa, os Estados Unidos, Coreia do Sul, e Japão. Além disso, eles estão particularmente interessados em centros de pesquisa que lidam com política geopolítica e atômica. No entanto, entre outubro 2020 e outubro 2021, houve casos em que a indústria da saúde e as empresas farmacêuticas foram atacadas.

Métodos de ataque

Ao contrário de seus outros homólogos, O APT43 não tende a depender de técnicas técnicas sofisticadas, dia zero, e outras técnicas avançadas de intrusão. Em vez de, eles usam old, time-tested methods based on phishing e engenharia social agressiva para se aproximarem de seus objetivos. Por exemplo, eles podem posar como jornalistas ou pesquisadores. Mais frequentemente, no entanto, eles enviam e-mails direcionados que contêm links para sites que fingem ser legítimos. Esses sites têm páginas de login falsas onde a vítima insere suas credenciais, e eles são enviados para os atacantes. Ao obter essas credenciais, APT43 pode fazer login na conta da vítima para coletar informações de interesse de forma independente. Além disso, a lista de contatos da vítima é emocionante, pois facilita spear phishing attacks.

APT43 usa dinheiro criptografado sujo

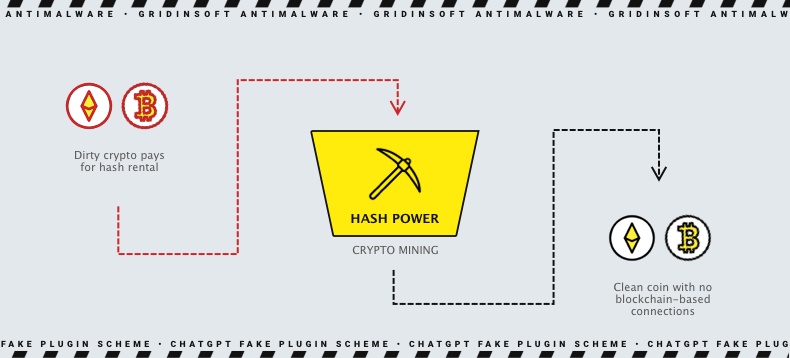

Como dito acima, a ideologia do APT43 é o interesse do regime norte-coreano. No entanto, o governo não os financia, forçando-os a hackear e roubar para cumprir sua missão “principal”. Por isso, os cibercriminosos roubam carteiras de criptomoedas de suas vítimas e depois usam serviços de aluguel de hash e mineração em nuvem para lavar a criação de uma nova criptomoeda pura. Esses fundos são então usados adquirir infraestrutura e ferramentas adicionais para apoiar operações de hacking.

Hackers norte-coreanos

Atividades de hackers na Coreia do Norte andam de mãos dadas com agências governamentais. Por exemplo, As atividades do APT43 supostamente se alinham com o Bureau Geral de Reconhecimento, Agência de inteligência estrangeira da Coreia do Norte. Além disso, A Coreia do Norte foi acusada de ataques cibernéticos contra vários alvos, incluindo instituições financeiras e bolsas de criptomoedas. Um dos grupos mais notórios ligados à Coreia do Norte é o Grupo Lazarus. O grupo foi responsabilizado por muitos ataques cibernéticos significativos, including the WannaCry ataque em maio 2017. Foi um dos ataques cibernéticos mais significativos da história, infectando os computadores de mais de 200,000 organizações em 150 países. Embora as autoridades norte-coreanas tenham negado qualquer ligação com o ataque WannaCry, muitos especialistas acreditam que hackers norte-coreanos estavam por trás do ataque.

É perigoso?

Embora o APT43 não explore vulnerabilidades críticas desconhecidas em sistemas, o grupo colabora com vários grupos de hackers apoiados pelo Estado na Coreia do Norte. Além disso, embora o APT43 use ferramentas disponíveis publicamente, como “gh0st RATO,” “QuasarRAT,” e “Preparar,” ele tem seu próprio conjunto de malware personalizado que ninguém mais usa. Estes incluem o “Lápis para baixo,” “Pendown,” “Veneno,” e “Eclosão dos ovos” downloaders, o “Cabana de madeira” e “Lateop” (“Bebê Tubarão”) ferramentas, e a “Carrasco” porta dos fundos. Além disso, pesquisadores acreditam que o APT43 apoiará esforços de espionagem por meio do crime cibernético no aparato cibernético do regime.