Pesquisadores dinamarqueses publicaram um relatório sobre a vulnerabilidade Cable Haunt que ameaça milhões de modems a cabo com chips Broadcom.

De acordo com os especialistas, o problema ameaça mais do que 200 milhão modems a cabo apenas na Europa. Além disso, é impossível determinar o número exato de dispositivos vulneráveis, porque a vulnerabilidade foi encontrada no software de referência, qual, provavelmente, foi copiado por muitos fabricantes de modem a cabo.

“A exploração é possível devido à falta de proteção na devida autorização do cliente websocket, credenciais padrão e um erro de programação no analisador de espectro. Essas vulnerabilidades podem dar ao invasor controle remoto total sobre toda a unidade, e todo o tráfego que flui por ele, sendo invisível tanto para o usuário quanto para o ISP e capaz de ignorar atualizações remotas do sistema”, - escrevem pesquisadores da Lyrebirds ApS.

A vulnerabilidade está associada a um dos componentes padrão dos chips Broadcom, que é chamado de analisador de espectro. Ele protege o dispositivo contra picos de sinal e interferências e é frequentemente usado por provedores de serviços de Internet para depurar uma conexão.

Os pesquisadores escrevem que o analisador de espectro não tem proteção contra ataques como religação de DNS, e contém uma vulnerabilidade no firmware (isso é especialmente verdadeiro com credenciais padrão). Além disso, o componente em si está disponível apenas na rede interna do modem a cabo, mas não diretamente pela Internet.

Portanto, a implementação do ataque é realmente muito difícil, além disso, no final, o invasor precisará direcionar o usuário para uma página da web maliciosa para usar o navegador para operar o componente vulnerável.

No entanto, em caso de sucesso, o infrator poderá:

- Alterar o servidor DNS padrão;

- Conduza um ataque man-in-the-middle remoto;

- Substitua instantânea e completamente o código ou firmware;

- Download, instalar e atualizar firmware sem o conhecimento do usuário;

- Desative a atualização de firmware pelo provedor;

- Alterar o arquivo de configuração e as configurações;

- Obtenha e defina valores SNMP OID;

- Altere todos os endereços MAC;

- Alterar números de série;

- Operar o dispositivo em uma botnet.

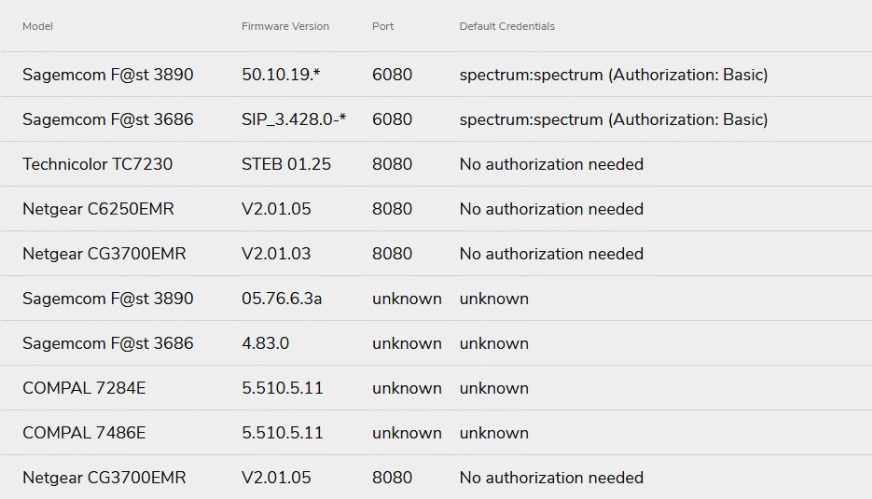

Considerando a abrangência do problema, os especialistas não foram capazes de testar todos os dispositivos possíveis em busca de vulnerabilidades no Cable Haunt, mas os testes, claro, fomos conduzidos, e seus resultados podem ser vistos na tabela abaixo.

Adicionalmente, especialistas já publicaram um Exploração PoC, quais provedores podem usar para testar seus dispositivos.

Não confie mais no seu modem? Dê uma olhada no seu smartphone também! Recentemente, investigador demonstrated how he could hack an iPhone usando apenas uma vulnerabilidade.