Recentemente, Escrevi tudo sobre as vulnerabilidades de Intel e AMD processadores, e enquanto isso, um grupo de pesquisadores de universidades da Holanda e da Suíça publicou um relatório segundo o qual a memória RAM moderna é vulnerável a ataques Rowhammer, apesar de todas as medidas de proteção tomadas pelos fabricantes nos últimos seis anos.

Uma nova variação do Rowhammer com bypass TRR está atualmente rastreada em CVE-2020-10255.

Deixe-me lembrá-lo de que pesquisadores da Universidade Carnegie Mellon inventaram o original Martelo de remo atacar de volta 2014. Sua essência era que um certo efeito nas células de memória pode levar ao fato de que a radiação eletromagnética afetará as células vizinhas., e os valores dos bits neles mudarão.

“Ao longo dos anos desde então, pesquisadores conseguiram provar que a memória DDR3 e DDR4 pode ser vulnerável ao Rowhammer, e aprenderam a explorar o ataque através de JavaScript e conseguiram adaptá-lo contra máquinas virtuais Microsoft Edge e Linux. Existe até uma variação do Rowhammer que é perigosa para dispositivos Android, e aprenderam como aumentar a eficiência dos ataques com placas de vídeo”, – escrevem os pesquisadores.

No entanto, memória moderna, em particular, usa Atualização de linha de destino (TRR) como uma proteção, e apresenta uma combinação de várias correções de software e hardware criadas nos últimos anos. Os especialistas mencionados acima conseguiram superar o TRR. Eles estudaram diversas implementações de TRR de diferentes fabricantes e desenvolveram uma ferramenta universal chamada TRRespass, que permite usar o bom e velho problema do Rowhammer contra produtos modernos e seguros.

“Graças ao TRRespass, até mesmo o DDR4 de última geração com TRR in-DRAM integrado, imune a todos os ataques conhecidos de Rowhammer, muitas vezes ainda são vulneráveis às novas versões TRR do Rowhammer que desenvolvemos”, - escrevem os pesquisadores.

No total, especialistas testados 43 DIMMs e descobri que 12 módulos de três grandes fabricantes de DRAM (Samsung, Hynix, e mícron) eram vulneráveis a novas variações de ataques Rowhammer usando TRRespass.

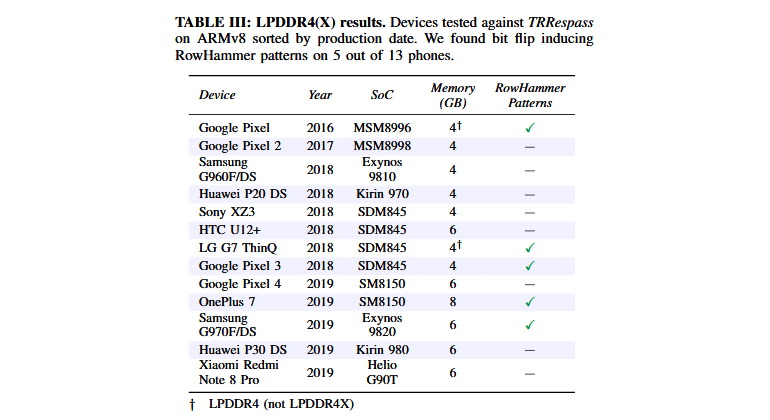

Além disso, os pesquisadores testaram LPDDR4(X) salgadinhos, provando que eles também são sensíveis ao problema Rowhammer. De acordo com testes, TRRespass ajuda a atacar LPDDR4 usado em smartphones Google, LG, OnePlus e Samsung.

Pesquisadores já notificaram sobre os problemas todos os fabricantes, cujos produtos são afetados pelo novo problema, mas não vale a pena esperar por atualizações em breve.

"Infelizmente, devido à natureza dessas vulnerabilidades, levará muito tempo até que sejam tomadas medidas eficazes para protegê-los,” – observe os autores do relatório.