Pesquisadores do NVISO Labs notaram que o grupo Epic Manchego usa arquivos Excel incomuns para ataques, criado especificamente para contornar mecanismos de defesa. O fato é que esses arquivos não são criados através do Microsoft Office – os hackers usam a biblioteca .NET EP Plus.

Tipicamente, esta biblioteca é usada por desenvolvedores de aplicativos, por exemplo, para adicionar recursos como “Exportar para Excel” ou “Salvar como planilha”. A biblioteca pode ser usada para criar arquivos em uma ampla variedade de formatos e suporta Excel 2019.

“Os hackers parecem estar usando o EPPlus para criar planilhas no Office Open XML (OOXML) formatar. Nos arquivos produzidos pela Epic Manchego faltam alguns dos códigos VBA típicos de documentos Excel compilados no Microsoft Office oficial”, – especialistas escrevem.

Descobriu-se que alguns produtos antivírus e scanners de e-mail consideram esta parte do código VBA como um dos possíveis sinais de um arquivo Excel suspeito., porque, como uma regra, este é um armazenamento para código malicioso . Portanto, Arquivos especiais do Epic Manchego têm muito menos probabilidade de serem detectados por soluções de segurança (em comparação com outros arquivos maliciosos do Excel).

Claro, isso não significa que os arquivos Epic Manchego sejam completamente inofensivos. Embora os arquivos funcionassem corretamente, como qualquer outro documento Excel, especialistas explicam que os cibercriminosos armazenam malware neles usando um formato de código VBA personalizado, que também é protegido por senha para que os sistemas de segurança e os especialistas em segurança da informação não possam analisar o conteúdo.

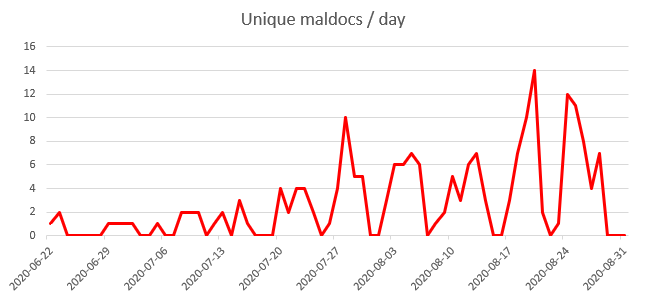

Analistas apontam que o uso do EPPlus não só ajudou, mas também machucou Epic Manchego. O fato é que os especialistas conseguiram detectar inúmeras operações de agrupamento anteriores simplesmente procurando por arquivos Excel incomuns. Como resultado, mais do que 200 arquivos relacionados ao Epic Manchego foram descobertos, o primeiro dos quais remonta a junho 22 deste ano.

Como você pode imaginar, tais documentos maliciosos contêm o script de macro do malware. Por exemplo, se a vítima abrir o arquivo Excel e permitir a execução do script, as macros irão baixar e instalar malware em suas máquinas.

As cargas úteis, neste caso, são Trojans infostealers clássicos, como Azorult, AgenteTesla, Formulário, Matiex e njRat, que roubam senhas de navegadores, clientes de email e FTP e enviá-los para servidores Epic Machengo.

Vale a pena notar que, em geral, Os especialistas do NVISO Labs não ficaram surpresos com o fato de o grupo de hackers estar usando o EPPlus para ataques. Eles escrevem:

“Estamos familiarizados com esta biblioteca .NET há muito tempo, já que o usamos há vários anos para criar documentos maliciosos para nossa equipe vermelha e pentesters”

Não apenas os usuários do Excel estão sob ataque, Escrevi recentemente que os hackers usam em ataques plugin malicioso para 3Ds Max, e até mesmo hackers forçam os usuários a resolver CAPTCHA.