Em setembro 2020, EU falou sobre como o malware Shlayer passou com sucesso no processo de reconhecimento de firma e foi capaz de ser executado em qualquer Mac executando macOS Catalina e mais recente. Agora há informações de que os invasores novamente enganaram o processo de reconhecimento de firma.

A Apple introduziu o mecanismo de segurança do “processo de reconhecimento de firma” em fevereiro deste ano: qualquer software Mac distribuído fora da App Store deve passar por uma procedimento de reconhecimento de firma para que possa ser executado no macOS Catalina e superior.

Infelizmente, assim como o segurança (um sistema de segurança automatizado que verifica aplicativos Android antes de enviá-los para a Google Play Store), O processo de reconhecimento de firma de aplicativos da Apple também não é perfeito. Por isso, no total, mais do que 40 aplicações autenticadas infectado com o Trojan Shlayer e adware BundleCore foram detectados.

Agora, o pesquisador Joshua Long, da Intego, diz que identificou mais seis aplicativos maliciosos que passaram com sucesso no processo de reconhecimento de firma.

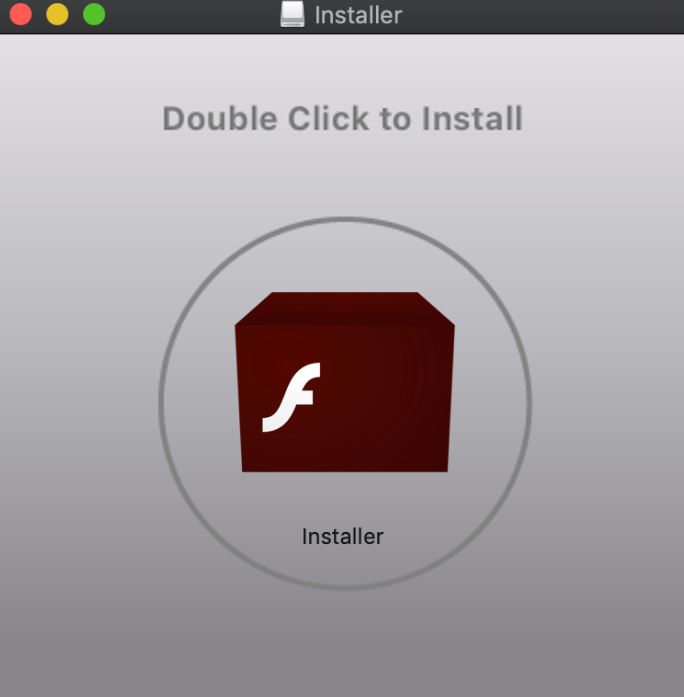

Todos os seis encontrados “produtos” fingiram ser instaladores de Flash, mas na verdade baixou o adware OSX/MacOffers nas vítimas’ máquinas, qual, em particular, interfere no funcionamento do mecanismo de busca no navegador do usuário.

O especialista escreve que a Apple revogou o certificado do desenvolvedor para esses malwares antes que os especialistas da Intego tivessem tempo de concluir a investigação. Não está claro como a Apple descobriu esses aplicativos: talvez a empresa tenha recebido um aviso de outro pesquisador de segurança cibernética, ou alguém dos usuários afetados do Mac notificou a empresa sobre o que estava acontecendo.

Como Adobe, juntamente com outras empresas, planeja eliminar permanentemente o suporte ao Flash no final 2020, Long mais uma vez pediu aos usuários que parem de baixar instaladores Flash, que geralmente são maliciosos.