Agências de aplicação da lei, bem como autoridades europeias e americanas, lutaram seriamente contra o ransomware e outro dia prenderam um hacker Kaseya.

No entanto, nos últimos dias, vários eventos importantes ocorreram ao mesmo tempo.

Operação Ciclone, que foi realizado pela Interpol, as agências de aplicação da lei da Ucrânia e dos Estados Unidos, durou mais de 30 meses e tinha como objetivo combater o ransomware Clop (também conhecido como Cl0p). Como parte desta operação, seis cidadãos ucranianos Foram presos em junho 2021.

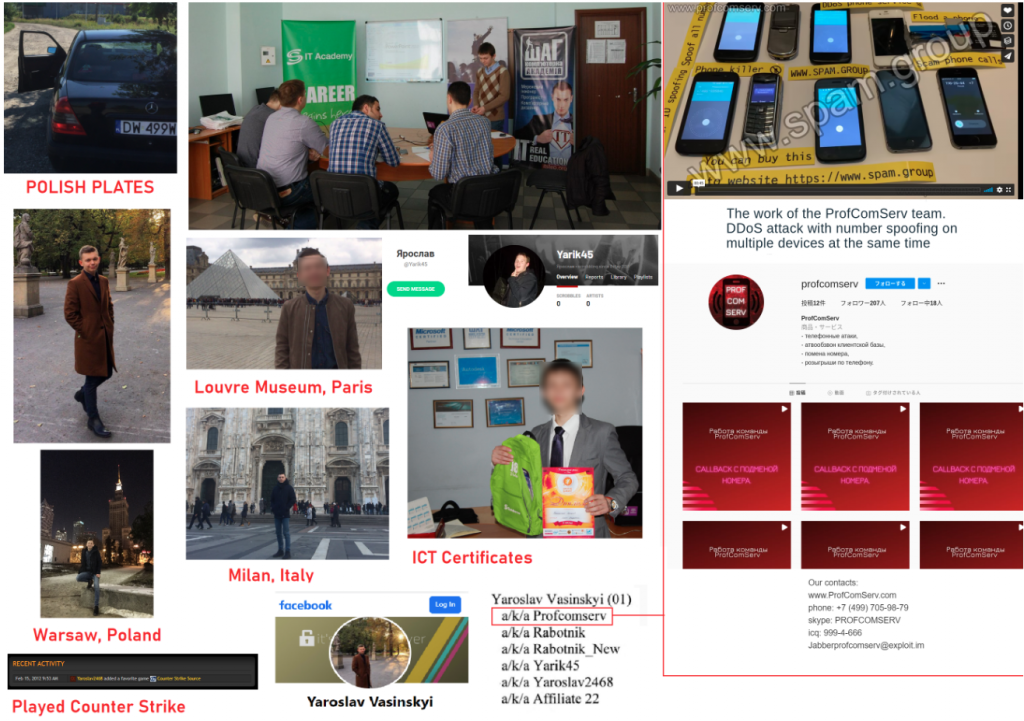

O Departamento de Justiça dos EUA também indiciou Yaroslav Vasinsky, um cidadão ucraniano de 22 anos, quem é suspeito de organizar um ataque de ransomware nos servidores da Kaseya em julho deste ano.

O suspeito foi detido no mês passado sob um mandado dos EUA. Ele foi preso pelas autoridades polonesas na fronteira entre a Ucrânia e a Polônia.

Deixe-me lembrá-lo que no início de julho, clientes do provedor de soluções MSP Kaseya sofreram com um ataque em grande escala pelo ransomware REvil (Sodinokibi). Em seguida, os hackers usaram vulnerabilidades de dia 0 no produto da empresa (VSA) e através deles atacou os clientes da Kaseya. Atualmente, manchas já foram liberados para essas vulnerabilidades.

O principal problema era que a maioria dos servidores VSA afetados eram usados por provedores MSP, aquilo é, empresas que gerenciam a infraestrutura de outros clientes. Isso significa que os cibercriminosos implantaram o ransomware em milhares de redes corporativas. De acordo com números oficiais, o compromisso afetou cerca de 60 Caixa registradora dos clientes, através de cuja infraestrutura os hackers conseguiram criptografar aproximadamente 800-1500 redes corporativas.

Como as autoridades agora diga, Vasinsky era conhecido na rede pelo apelido de MrRabotnik (bem como Profcomserv, Rabotnik, Rabotnik_Novo, Yarik45, Yaraslav2468, e Afiliado 22) e desde 2019 hackeou empresas em todo o mundo (tendo feito pelo menos 2,500 ataques), implementando em sua infraestrutura o malware REvil.

Para recuperar seus arquivos, as vítimas tiveram que pagar um resgate ao grupo de hackers REvil, e Vasinsky recebeu uma parcela significativa desse “lucro”. O Departamento de Justiça disse que o hacker “merecido” $2.3 milhão, exigindo mais do que $760 milhões de empresas no total.

Além de Vasinsky, o Departamento de Justiça dos EUA também indiciou o segundo suspeito, que também colaborou com o grupo de hackers REvil. Em documentos judiciais, esta pessoa aparece como um cidadão russo de 28 anos, Yevgeny Polyanin (também conhecido como LK4D4, Condenador, caramba2Life, Noolleds, Antunpitre, Afiliado 23). Ele também teria trabalhado com REvil como parceiro, hackear empresas em nome do grupo.

De acordo com autoridades, Polyanin invadiu a rede da TSM Consulting, um provedor de serviços gerenciados com sede no Texas, de onde ele implantou o malware REvil nas intranets de pelo menos 20 agências governamentais locais em agosto 16, 2019.

Embora a Polyanin ainda esteja à solta e procurado pelo FBI, o Departamento de Justiça diz que especialistas conseguiram apreender $6.1 milhões em criptomoedas que o suspeito mantinha em uma conta FTX.

Essa semana, Europol anunciado a prisão de sete suspeitos que trabalhavam como parceiros do REvil (Sodinokibi) e ransomware GandCrab, e ajudaram a realizar mais de 7,000 ataques de ransomware desde o início de 2019. Especialistas da Bitdefender, KPN e McAfee também participaram da operação.

Deixe-me lembrá-lo disso, de acordo com especialistas em segurança da informação, REvil e GandCrab são administrados pelas mesmas pessoas que criaram o malware e o ofereceram para aluguel a outros criminosos.

Como informamos anteriormente, o governo dos EUA também ofereceu a $10,000,000 recompensa por qualquer informação que possa levar à identificação ou prisão de membros do grupo de hackers DarkSide.