O método espião NoReboot permite interceptar o processo de reinicialização e desligamento do iPhone e evitar que aconteçam.

ZecOps foi desenvolvido um novo método para simular a reinicialização ou desligamento do iPhone e, assim, evitar a remoção de malware dele, com o qual os hackers podem rastrear secretamente a vítima através do microfone e da câmera do telefone.

Como uma regra, para remover malware de um dispositivo iOS, simplesmente reinicie-o. O método desenvolvido por especialistas ZecOps permite interceptar o processo de reinicializações e desligamentos e fazer com que eles nunca aconteçam. Dessa forma, o malware ganha persistência no sistema, pois nunca é desligado.

Para reiniciar o iPhone, o usuário precisa pressionar e segurar o botão liga / desliga ou controle de volume até que um controle deslizante apareça com a opção de reiniciar. Então ele deveria esperar 30 segundos para o processo ser concluído.

Quando o iPhone está desligado, a tela fica em branco, a câmera desliga, o toque longo não responde, o toque e os sons de notificação desaparecem e não há vibração. ZecOps desenvolveu um Trojan PoC capaz de injetar código especial em três daemons iOS para simular o desligamento, desativando todos esses indicadores.

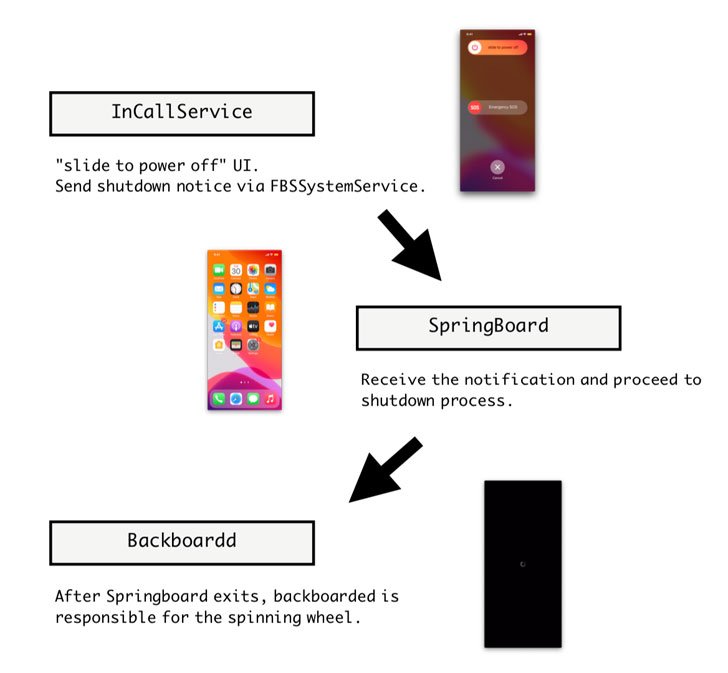

O Trojan interrompe o evento de desligamento interceptando o sinal do aplicativo SpringBoard responsável por interagir com a interface do usuário. Em vez do sinal esperado, o Trojan envia um código que encerra o SpingBoard à força, fazendo com que o dispositivo pare de responder às ações do usuário. Parece que o iPhone está desligado.

O daemon BackBoardd, que registra pressionamentos de botões físicos e toques na tela com registro de data e hora, é então instruído a exibir uma roda girando para indicar que o dispositivo está desligado. O usuário pensa que o iPhone desligou, libera o botão antes do tempo, e o processo de desligamento real nunca começa.

O vídeo abaixo mostra o ataque NoReboot em ação. A julgar pelo vídeo, com sua ajuda você pode facilmente convencer a vítima de que o telefone dela está desligado.

Você também pode estar interessado em saber que Especialista em segurança cibernética criou um exploit para hackear iPhone via Wi-Fi, e essa Vulnerabilidades permitiram acesso a câmeras no Mac, iPhone e iPad.