Você provavelmente já ouviu as palavras VPN, Procurador, e Tor. Você pode até usar essas tecnologias regularmente para permanecer anônimo, contornar bloqueios, visualizar conteúdo bloqueado em sua região, ou simplesmente acesse sua rede corporativa. Mas como exatamente essas tecnologias funcionam, e como eles diferem? Hoje falaremos sobre como proteger você e seus dados na rede global.

O que é um proxy?

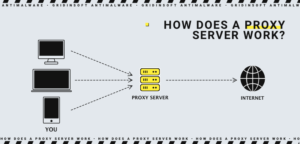

Entre VPNs, Procurador, Tor – a tecnologia mais direta é Proxy. Vamos começar com isso. Primeiro, vamos descobrir como funciona tecnicamente a navegação na web: Quando você se conecta a um site, sua conexão é enviada para o servidor que hospeda o site. Este servidor pode ver muitas informações sobre sua conexão, incluindo seu endereço IP e localização relativa.

A proxy server é um intermediário entre o seu navegador e um site. Em outras palavras, ele se comunica com o servidor do site em seu nome. Você se conecta ao servidor proxy, que então encaminha a conexão para o site, como se aquele amigo do colégio passasse suas anotações para a gracinha da aula. Os servidores proxy vêm em vários tipos e executam funções diferentes dependendo do tipo. Trocando sua localização com um proxy, você pode ignorar o bloqueio regional e acessar conteúdo disponível apenas em determinados países.

Como funciona o servidor proxy?

Mas a situação também pode ser revertida. Se necessário, administradores de rede podem restringir o acesso a determinados recursos com a ajuda de um proxy. Existem também cenários de uso menos óbvios. Por exemplo, servidores proxy geralmente armazenam dados em cache de sites populares, portanto, baixar dados por meio de um servidor proxy pode acelerar o acesso a esses recursos. Ou você pode economizar tráfego porque os servidores proxy podem compactar todo o conteúdo solicitado. É assim que os diferentes modos turbo e econômico funcionam nos navegadores.

Como podemos ver, existem muitos usos para servidores proxy. E este é um lado positivo da tecnologia, mas os servidores proxy também têm desvantagens significativas. Primeiro, a tecnologia em si é limitada. Servidores proxy são altamente especializados, portanto, é necessário um tipo diferente de proxy para cada tipo de conexão com a Internet.

Por exemplo, um FTP (Protocolo de transferência de arquivos) a conexão requer um proxy FTP. Para HTTP e HTTPS, você também precisa de dois separados HTTP e HTTPS servidores proxy. Esta é uma limitação severa, então um tipo específico de proxy é o proxy SOCKS. Esta variação do protocolo sabe como lidar com diferentes tipos de tráfego. Mas funciona mais devagar, então também não é adequado para todos. Também, o proxy funciona apenas com tráfego proveniente do navegador. Todo o outro tráfego no sistema não passa por um servidor proxy.

Segurança de proxy

Todos os tipos de proxies têm um problema crucial em comum: problemas de segurança. Porque os servidores proxy também não criptografam o tráfego de forma alguma. Aquilo é, O tráfego HTTP não será criptografado de forma alguma. Em vez de, HTTPS será criptografado de forma semelhante a uma conexão de Internet padrão: Criptografia SSL. E isso é um grande problema. E imaginar a escala da tragédia, vamos lembrar a analogia da nota.

Usar um servidor proxy é como enviar um bilhete para uma gracinha sem envelope. Mas, claro, você só pode fazer isso se confiar no intermediário 100%. Afinal, ele pode ler facilmente o conteúdo. E, claro, você deve tomar cuidado com servidores proxy gratuitos de reputação duvidosa. Afinal, usar um proxy gratuito não verificado é como dar um envelope para a primeira pessoa que você encontrar.

Há também um tipo específico de proxy chamado Meias Sombrias. Esta é essencialmente uma versão melhorada do Proxy MEIAS. Possui ocultação de tráfego e capacidade de contornar vários bloqueios. Existem clientes tanto para o computador quanto para o smartphone, permitindo que você fique protegido em todos os momentos. Daí alguns recursos interessantes do Shadowsocks. Por exemplo, para contornar o bloqueio com elegância, sabe como mascarar o tráfego seletivamente. Você escolhe o que esconder e o que não esconder. Mas é essencial entender que Shadowsocks não foi projetado para proteger a privacidade e o anonimato do usuário porque ao usar Shadowsocks, pacotes de dados não são criptografados.

O que é uma VPN?

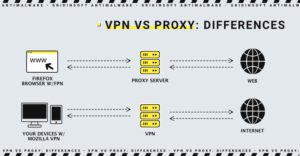

VPN (Rede Privada Virtual) é uma tecnologia que tem a maioria das vantagens dos proxies e é desprovida da maioria das desvantagens. Inicialmente, esta tecnologia não foi concebida como um meio de anonimizar o tráfego. Seu objetivo era unir computadores em uma única rede remotamente. Por exemplo, acessar a rede local da sede a partir de uma filial regional ou residencial. O princípio da VPN é semelhante ao de um proxy. O trânsito da mesma forma, antes de chegar à Internet, primeiro chega ao servidor intermediário. Esse, por um lado, permite que você, por exemplo, para acessar recursos bloqueados. Porque para o provedor de Internet, você envia uma solicitação ao servidor VPN, mas não para o site banido. Por outro lado, permite que você preserve seu anonimato porque o site que você acessa pensa que a solicitação came from the IP address do servidor VPN, não é teu. Mas os servidores proxy fazem essencialmente a mesma coisa, então qual é a diferença?

VPN e um proxy: Diferenças para prestar atenção

A principal diferença entre uma VPN e um proxy é a criptografia ponta a ponta. Todo o tráfego que passa por um servidor VPN é protegido desde o ponto de entrada até o ponto de saída. Isso porque quando a VPN está ligada, um canal de comunicação criptografado é criado entre o seu dispositivo e o servidor VPN, protegendo todos os dados contra ataques de hackers. Se compararmos com um proxy, no caso antigo, estamos passando um bilhete sem envelope para um amigo, que pode ser roubado a qualquer momento ou roubá-lo sozinho. No caso de VPN, transmitimos dados através de um túnel fechado que é extremamente difícil de penetrar. Além disso, A VPN funciona com todos os tipos de dados e criptografa todo o tráfego de todos os aplicativos, não apenas o tráfego do seu navegador. Ao contrário do proxy, um cliente VPN deve ser instalado em seu dispositivo como um aplicativo separado ou extensão de navegador para que a VPN funcione.

Segurança VPN

As VPNs são muito mais seguras porque usam algoritmos de criptografia avançados, como AES-256 e ChaCha20, para criptografar sua conexão e anonimizar seu tráfego. Mas nem todos os serviços VPN são igualmente úteis. Tal como acontece com os proxies, serviços VPN gratuitos foram repetidamente flagrados espionando usuários e vendendo seus dados. Por exemplo, o serviço VPN Betternet, que tinha 38 milhões de usuários, usado tanto quanto 14 bibliotecas para espionar usuários. E o serviço Hola vendeu endereços IP de usuários gratuitos para criminosos. Em outras palavras, criminosos podem usar seu endereço IP para seus propósitos. Portanto, antes de escolher um provedor de serviços VPN, é essencial aprender mais sobre isso.

O que é um TOR?

Tor significa The Onion Router e usa o que é chamado de roteamento cebola. Seus dados são o núcleo da cebola, e sua proteção são as camadas ao seu redor. Para anonimizar, Tor, como proxies e VPNs, passa o tráfego através de servidores intermediários. Mas apenas no caso do Tor, não há um, mas vários, e eles são chamados de nós. Em outras palavras, TOR é uma rede gratuita de pontos de acesso que atua como proxy para sua conexão. É também o nome do navegador que você usa para se conectar a esta rede. Quando você usa o navegador Tor, sua conexão passa por vários nós antes de chegar ao seu destino final. O tráfego na web também é criptografado, então é um pouco mais seguro que um proxy.

Como seu tráfego está envolvido em três camadas de proteção, o primeiro e o segundo nó não veem seu tráfego, eles apenas removem as camadas de proteção, como a casca de uma cebola, mas apenas o terceiro nó de saída chega ao núcleo e envia uma solicitação para a Internet. Cada nó conhece o endereço IP apenas do nó na cadeia antes dele. Portanto, o IP original será perdido quando o tráfego atingir o último nó. Os usuários em seus computadores implantam esses nós. Quanto mais usuários, mais segura e rápida a rede é.

Segurança TOR

O Navegador Tor é baseado no Firefox. Foi melhorado com complementos que proíbem sites de espionar você. Por exemplo, o navegador pode distinguir todos os scripts em sites, proibindo efetivamente a coleta de quaisquer dados do usuário ou forçando os sites a usar criptografia. Parece muito seguro, mas na prática, não é.

- Tor é muito odiado pelas autoridades, e o próprio fato de o Tor estar sendo usado é fácil de rastrear. Então, apenas usando o navegador Tor, você já pode atrair muita atenção.

- Os proprietários dos nós de saída são muito arriscados. Afinal, eles são os responsáveis por todas as ações que os usuários realizam na rede.

- Os mesmos proprietários dos nós de saída veem todo o seu tráfego, o que significa que eles podem rastreá-lo por implicação. É por isso que os encarregados da aplicação da lei preferem os nós de saída.

- Além disso, porque a rede Tor de criptografia multicamadas é prolongada, metade dos sites se recusa a funcionar corretamente através do navegador Tor.

Vale ressaltar também que o TOR, bem como um proxy, não filtra todo o tráfego do sistema, o que é óbvio.

Procurador, VPN, ou Tor?

Se você está preocupado com sua segurança online, a melhor maneira de se proteger é através de uma VPN. Mas não se esqueça de que você deve usar apenas serviços VPN confiáveis e com boa reputação. Muitas vezes você pode encontrar informações sobre a confiabilidade de um determinado serviço na Internet em artigos especiais. Também, lembre-se que uma boa VPN pode custar dinheiro, ou seus criadores podem cobrar uma determinada quantia pelo seu uso. Finalmente, servidores proxy são soluções focadas em conveniência e velocidade, que são adequados para contornar grandes bloqueios geográficos.

Em contraste, Tor se concentra no anonimato aproximado às custas de muitos nós. Portanto, uma VPN é a melhor escolha na maioria dos casos porque a conexão VPN é criptografada, seguro, e rápido. Infelizmente, servidores proxy e Tor não têm essa segurança, então sua segurança só pode ser adivinhada.

No entanto, para efeito máximo, você pode usar uma VPN e Tor ao mesmo tempo. Conectar-se a uma VPN via Tor é uma solução lenta, mas eficaz para o verdadeiro anonimato. Ao mesmo tempo, proxies são uma solução rápida e barata para mascaramento de IP básico. Então, As VPNs são a melhor solução completa se você é um usuário casual da Internet e deseja manter-se seguro online.