Os analistas do VirusTotal apresentaram um relatório sobre os métodos que os operadores de malware usam para contornar a proteção e aumentar a eficácia da engenharia social.

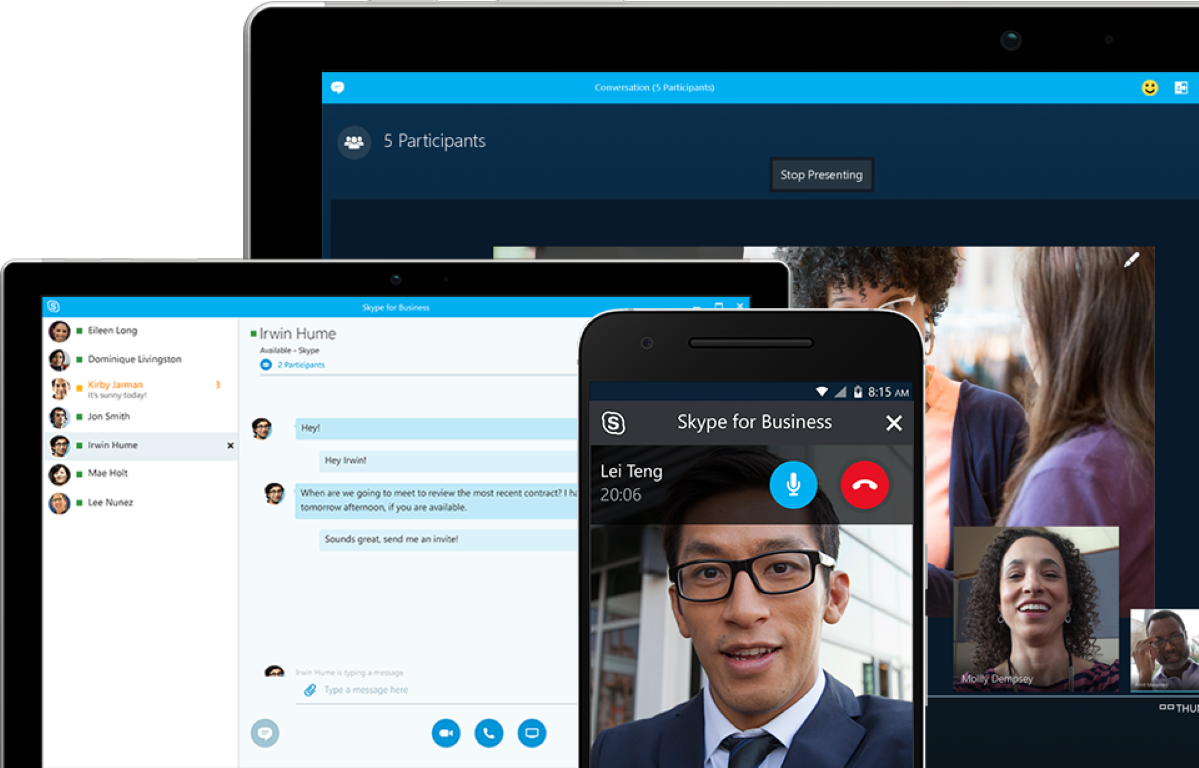

O estudo mostrou que os invasores estão imitando cada vez mais aplicativos legítimos como Skype, Leitor Adobe e Leitor VLC para ganhar a confiança das vítimas.

Deixe-me lembrá-lo de que também escrevemos isso Golpistas espalham malware sob a máscara do Corajoso navegador, e também isso Os hackers usam principalmente Microsoft e DHL marcas em ataques de phishing.

Os invasores usam várias abordagens para comprometer pontos finais enganando os usuários para que baixem e executem arquivos executáveis aparentemente inofensivos. Pesquisadores relatam que além do Skype, Adobe Reader e VLC Player, os hackers muitas vezes disfarçam seus programas como 7-Fecho eclair, TeamViewer, CCleaner, Microsoft borda, Vapor, Ampliação e Whatsapp.

Tal engano, entre outras coisas, é conseguido através do uso de domínios legítimos, a fim de contornar a proteção do firewall. Alguns dos domínios mais comumente abusados são discordapp[.]com, espaço quadrado[.]com, Amazonas[.]com, mediafire[.]com, e qq[.]com.

No total, os especialistas encontraram pelo menos 2.5 milhões de arquivos suspeitos baixados através 101 domínios incluídos na lista de 1000 melhores sites de acordo com Alexa.

Outra tática comumente usada é assinar malware com certificados válidos, geralmente roubado de desenvolvedores de software. Desde janeiro 2021, VirusTotal detectou mais de um milhão de amostras de malware, das quais 87% tinham uma assinatura legítima quando foram carregados pela primeira vez no banco de dados.

O VirusTotal também relata que encontrou 1,816 amostras de malware que se disfarçaram de software legítimo, escondido nos instaladores de programas populares, incluindo produtos como Google Chrome, Malwarebytes, Ampliação, Corajoso, Mozilla Firefox e VPN próton.