A internet nos deu muitas coisas maravilhosas: casas inteligentes, NFTs, criptomoeda, e mais. Sem nossa conexão com a internet, o mundo seria um lugar muito diferente hoje. Infelizmente, esta era digital também gerou diferentes tipos de hackers que querem arruinar nossas experiências de segurança cibernética.

Passamos tanto tempo aprendendo como proteger a nós mesmos e nossos dispositivos quanto eles tiveram que descobrir seus métodos de hacking. Neste artigo, você aprenderá sobre diferentes tipos de hackers, como preto, branco, vermelho, cinza, azul e roteiro. Também sobre seus motivos para hackear, e algumas maneiras de proteger sua identidade e dispositivos contra hackers.

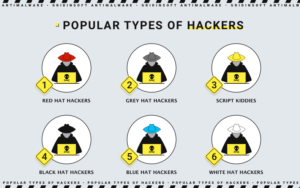

Hackers de chapéu preto

Hackers de chapéu preto são o epítome do crime cibernético. Eles invadem dispositivos e redes pessoais para roubar informações valiosas que podem vender para seu ganho. Além disso, hackers black hat usam ataques cibernéticos nefastos, como spyware e ransomware, para adquirir seus dados direcionados.

No início 2021, o time de basquete NBA Houston Rockets had their computers hacked por hackers de chapéu preto. Os hackers usaram ransomware para roubar 500 GB de contratos, NDAs, e informações financeiras pessoais. Os hackers ameaçaram divulgar as informações roubadas se o dinheiro da chantagem não fosse pago, que muitos acreditavam ter causado o 2021 Bloqueio da NBA.

Hackers de chapéu branco

As habilidades de hackers de chapéu branco são como os dos hackers black hat. Mas a diferença entre eles é o uso do conhecimento de hacking para invadir sistemas e encontrar falhas de segurança e ajudar na prevenção de ataques cibernéticos, em vez de prejudicar as empresas.. Eles ajudam os governos, negócios, e as pessoas comuns mantêm suas informações seguras.

Empresas contratam hackers brancos após ataque cibernético, ou para controlar a segurança após a introdução de novo software. Em vez de atualizar toda a rede, uma empresa poderia contratar um hacker para procurar possíveis problemas que os hackers poderiam explorar.

Hackers da Red Hat

Hackers vermelhos que hackear sistemas como hackers brancos, mas eles fazem o trabalho sozinhos, não para clientes governamentais ou empresariais. Os Red Hats estão caçando hackers que atacam com fins lucrativos – aquilo é, chapéus pretos. Eles fazem isso para devolver o saque às vítimas.

Hackers de chapéu cinza

Alguns hackers só hackeiam por diversão, e eles são chamados hackers cinzentos. Esses hackers gostam de encontrar brechas de segurança nas redes e podem até informar a rede que encontraram uma brecha. Algumas pessoas acham os hackers Grey frustrantes porque hackeiam redes privadas sem permissão para fazê-lo..

Mais do que 100,000 roteadores privados foram hackeados em 2018 por um hacker de chapéu cinza que fala russo. Embora muitas pessoas pensassem que não estavam fazendo nada de bom, foi revelado que eles estavam corrigindo vulnerabilidades de segurança nos roteadores para proteger os dispositivos de outros hackers e ameaças cibernéticas, como hackers de criptografia.

Hackers de chapéu azul

Hackers de chapéu azul são muito semelhantes aos hackers de chapéu branco. Ainda, em vez de invadir sistemas ou software que a empresa já usa, as empresas fornecem aos hackers blue hat acesso ao software com antecedência para revisar as configurações de segurança. Isso permite que as organizações reduzam riscos potenciais. Para entender completamente como funciona, imagine uma empresa que queira lançar um novo software. Antes de fazer isso, ela contrata um hacker para testar o sistema e evitar um possível hack. Então, o programa é executado para uso se o resultado final do teste for positivo.

Roteiro Infantil

Os hackers de script sempre tentam pegar o script de hack de alguém para não criar o seu próprio. Esse tipo de hacker também não tem as mesmas habilidades que os hackers de chapéu preto. No entanto, em vez de aprender como criar seu malware, eles copiarão os existentes já criados por hackers mais experientes.

Em 2015, tal caso ocorreu na Irlanda com um jovem de 15 anos preso pela polícia por violar a propriedade privada da empresa. Então o cara violou a lei de negligência médica em computadores. Além disso, este pequeno golpista guardou dados pessoais para obter um resgate por eles e usou esses dados confidenciais com software malicioso.

Como prevenir hackers

Dado que nem todos os hackers trabalham contra o usuário, você ainda precisa conhecer as regras sobre proteção contra hackers.

- Mantenha as informações pessoais seguras. Da lista acima, ficou claro que alguns hackers direcionam dados confidenciais para fins maliciosos. Você pode complicar a tarefa do invasor não incluindo suas informações pessoais em perfis online. Se você precisar enviar seus dados para alguém, garantir que o destinatário seja legítimo.

- Evite Wi-Fi público. Alguns hackers usam public Wi-Fi networks para infectar dispositivos com vários malwares. Então, se você estiver fora de casa, use uma rede segura. Para fazer isso, procurar “http” na URL e vários sinais de segurança. Este será um bom sinal de que seu site é seguro.

- Considere usar uma VPN. Usando uma VPN irá ajudá-lo a criptografar seus arquivos. Isso torna difícil para um invasor rastrear o histórico da sua página e endereço de IP. Também é uma boa maneira de evitar spyware ou adware.

- Use senhas seguras. A primeira defesa contra cyber attacks is passwords. Infelizmente, pulverização de senha ou despejo de credenciais é um método comum de capturar dados do usuário. Aqui ajudaria se você escolhesse uma senha mais robusta com caracteres diferentes, cartas, e combinações de números.

- Habilite a autenticação de dois fatores. Para garantir um nível adicional de segurança, usar autenticação de dois fatores. Possui uma tecnologia biométrica que pode proteger suas credenciais com diversas tecnologias. Como impressões digitais, reconhecimento facial, e IDs adicionais.

- Baixe software antivírus. Não se esqueça de instalar antivirus software. Isso protegerá seus dispositivos e dados. Desta maneira, hackers terão menos chances de fazer um ataque bem-sucedido.