Acredita-se que os usuários da Apple estejam protegidos contra todos os tipos de fraudes e hackers. Isso porque a Apple projeta suas tecnologias com todos requisitos de privacidade e segurança exigidos. Mas, infelizmente, fraudadores criaram métodos de penetração nos usuários’ espaço pessoal e saber como fazê-los fornecer seus dados. Este artigo contará a você os principais fatos sobre golpes de ID da Apple e como lidar com isso.

O que é um golpe de phishing de ID Apple?

Phishing is a method actors usar para enganar as pessoas sobre seus dados. Isso geralmente inclui senhas, números de segurança social, e informações bancárias. Os phishers tentam obter essas informações para que possam pode vendê-lo por uma boa quantia, ou use-o em golpes mais avançados. Por exemplo, impostores se passando por Apple pedirão informações em mensagens que pareçam legítimas. Eles levam você a um site falso que se parece exatamente com apple.com e coletam todos os dados inseridos. Os phishers usam seu ID Apple para acessar serviços Apple, como Música da Apple, a App Store, e iCloud.

Por que os golpistas visam seu ID Apple?

Assim que eles tiverem acesso, eles podem usar as informações roubadas para se passar por um usuário legítimo nos serviços dos quais abusaram. Qualquer pessoa se passando por golpista pode acessar suas credenciais de ID Apple, o que lhes permite acessar suas informações pessoais, como endereços e informações bancárias. Conceder a alguém acesso a essas informações por meio de uma violação do iCloud é arriscado porque eles podem inspecionar seus arquivos, documentos, e fotos em seu histórico. Os golpistas confiam on finding private information ou mídia que eles possam usar para extorquir dinheiro de você. Outra forma de extorsão de dinheiro é bloquear seus dispositivos por meio do serviço FindMy. Se você tiver vários dispositivos vinculados à conta hackeada, pode ser muito doloroso.

Tipos de golpes de phishing de ID Apple

Os hackers do Apple ID desenvolvem constantemente novas maneiras para enganar as pessoas e ganhar dinheiro. As pessoas facilmente são vítimas de novos golpes à medida que métodos anteriores são revelados e desmascarados. Este processo contínuo torna difícil manter a segurança do público. Então, vamos revisar os principais tipos de golpes de ID Apple:

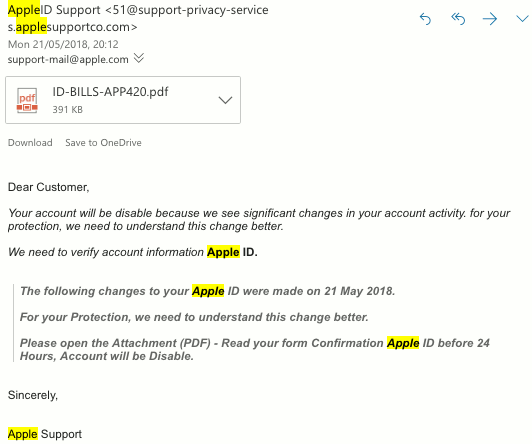

• E-mail de recibo do ID Apple

E-mail de phishing de ID Apple com recibo de ID Apple anexado afirma ser da Apple. O e-mail diz que alguém comprou algo usando o ID Apple do destinatário. Para tornar o truque do e-mail mais confiável, informações adicionais podem ser incluídas no corpo do e-mail, como um arquivo zip ou um hiperlink para fazer login no seu ID Apple. Depois de aberto, o recibo falso irá capturar suas informações pessoais e armazená-las para sempre. Quando um e-mail de phishing da Apple aparece na sua caixa de entrada, isso sugere que sua conta foi bloqueada.

• Notificação de conta Apple desativada

Esta é uma tática comum de cibercriminosos que usam golpes de phishing. Um link de site falso geralmente vem anexado a este e-mail. Se o golpista espera que você siga o link e tente acessar sua conta, eles podem obter sua senha fazendo login sozinhos.

• Golpes de texto de ID Apple

Para enganar as pessoas, golpistas usam muitas formas diferentes de phishing. Por exemplo, eles podem enviar uma mensagem de texto que seu ID Apple foi bloqueado ou avisar que uma mensagem de texto falsa acabou de ser enviada para o seu telefone. Golpistas use esta técnica para criar pânico e confusão em suas vítimas. Além disso, eles usam declarações enganosas que os confundem, como links para sites falsos que solicitam informações ou contato por telefone.

• Golpes de chamadas telefônicas com ID Apple

Identificador de chamada falso permite que vigaristas disfarcem seu nome e logotipo como verdadeiros da Apple. Isso faz com que seus golpes pareçam ainda mais precisos para a vítima. Atores de ameaças confiantes convencem as pessoas easily through phone scams. Isso torna mais difícil para alguém perceber que está sendo enganado. Ao receber uma ligação de um golpista, desconecte a chamada e ligue para a linha de suporte oficial da Apple. Uma vez ao telefone, pergunte se eles acabaram de ligar para você.

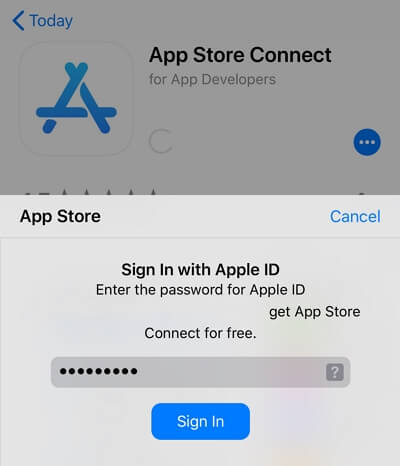

• Pop-up da App Store solicitando sua senha

Loja de aplicativos pop-ups appear periodicamente quando você interage com seu telefone, então inserir sua senha quando solicitado parece natural. No entanto, isso pode ser perigoso se os golpistas conseguirem enviar pop-ups diretamente para você. Além disso, eles podem simplesmente falsificar uma notificação push de sistema legítima, então fique atento e pense se você realmente precisa digitar a senha no momento.

• Convite de calendário falso

Quando você recebe um convite ou e-mail inesperado, a melhor coisa a fazer é reservar um momento para analisar o convite. Calendar virus malware is a form de ataque que infecta dispositivos Apple, especificamente iPhones e iPads. Esse software malicioso permite que hackers adicionar contas de calendário assinadas falsas ao dispositivo da vítima sem sua autorização. Isso permite que eles criem notificações para “eventos” que incluem links maliciosos. Os termos comuns para este tipo de malware incluem "iCalendar spam" e "iPhone calendar spam."

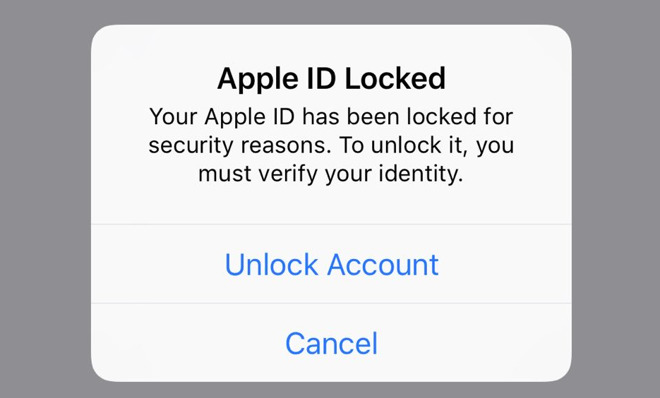

• iPhone bloqueado

Os golpistas muitas vezes tentam registrar seu telefone como perdido, habilite a configuração Find My iPhone, e ameaçar bloquear seu acesso ao telefone, a menos que você pague para abrir mão do controle do seu dispositivo.

Como identificar um golpe de ID Apple?

Para entender de onde vem o problema, você precisa prestar atenção em algumas coisas que aparecem no seu PC. Aqui está um lista de alguns deles:

- Remetentes de e-mail incomuns– A equipe da Apple criará um endereço de e-mail mais profissional. Mesmo com aparência semelhante

[email protected]não é uma opção. No entanto, bandidos raramente se esforçam tanto, e costuma usar alguns e-mails genéricos. - Erros de digitação–

"Hello friend, we come with bad news"ou a Apple reduziu significativamente o padrão de direitos autorais, ou você pegou um mentiroso. Preste muita atenção aos erros ortográficos, erros gramaticais, ou espaços incorretos para identificar possíveis mensagens fraudulentas. - Encurtadores de URL– Se os links que você receber não o levarem diretamente ao site oficial do

apple.com, então não confie na fonte que lhe envia esses links. Além disso, Não siga este link. - Urgência – os fraudadores geralmente gostam de agravar a situação. Eles costumam ligar para os usuários para ações urgentes. Se você notar algo suspeito na mensagem, como o remetente tentando fazer você responder rapidamente, não responda a isso.

- Verifique solicitações– Os funcionários da Apple nunca solicitarão suas informações pessoais. Se alguém lhe fizer perguntas pessoais sobre seu número de segurança social ou cartão de crédito, não entre na conversa.

- Saudações genéricas– A Apple salva seu nome e o usa para se referir a você ao entrar em contato com você. Se você for chamado

sir/madam/friendem uma mensagem, a mensagem provavelmente é uma farsa.

Dicas importantes sobre como identificar e prevenir um golpe de ID Apple

A melhor coisa que você pode fazer para se proteger é seguir maneiras de prevenir fraudes. Se você estiver enfrentando mensagens que não consegue identificar como legítimas, então é melhor não responder. No fim, siga as dicas a seguir para ajudar a reduzir o risco de se tornar vítima de golpistas.

- Sempre check the URL

- Não use a mesma senha para vários sites, atualize a senha regularmente

- Instalar software antivírus no seu dispositivo

- Mantenha seu navegador atualizado

- Certifique-se de ter a versão mais recente do sistema operacional

- Nunca compartilhe a senha do seu ID Apple com ninguém