Especialistas da Sophos contaram sobre um caso interessante em que um fabricante de peças automotivas não identificado foi atacado por três ransomwares diferentes consecutivos, em apenas duas semanas.

Deixe-me lembrá-lo de que também escrevemos isso Novo Alerta Vermelho Ransomware tem como alvo Windows e Linux VMware Servidores ESXi, e também isso Hackers lançados Bloqueio 3.0 e Recompensa de insetos Ransomware.

Hackers do LockBit, Colmeia e ALPHV (Gato preto) grupos obtiveram acesso à rede da vítima em abril 20, Poderia 1 e pode 15 este ano.

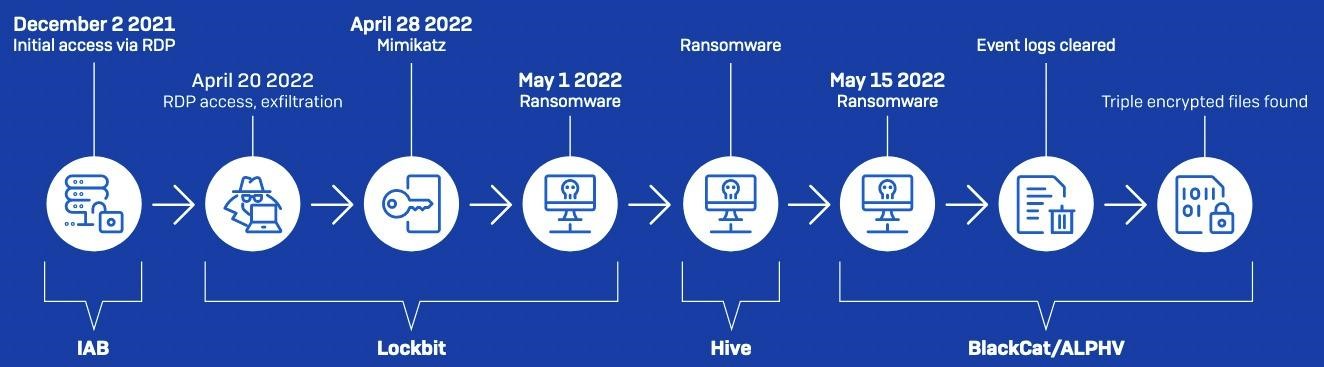

Os pesquisadores escrevem que tudo começou em dezembro 2021, quando a rede da empresa foi comprometida por um hacker, aparentemente um corretor de acesso inicial. Um invasor usou um firewall mal configurado para invadir um servidor controlador de domínio usando PDR.

Aparentemente, depois disso, o hacker vendeu o acesso à rede da vítima para outros invasores, desde que três ataques consecutivos atingiram a empresa na primavera.

Em maio 1, 2022, As cargas úteis de ransomware LockBit e Hive se espalham quase simultaneamente pela rede da vítima usando PsExec e Implantação PDQ ferramentas, e mais de uma dúzia de sistemas foram criptografados como resultado de cada um dos ataques. Anteriormente, de volta em abril, Os operadores do LockBit conseguiram roubar os dados da empresa e enviá-los para o Mega armazenamento na núvem.

Apenas duas semanas depois, em maio 15, 2022, enquanto a equipe de TI da empresa afetada restaurava sistemas criptografados, hackers do BlackCat (também conhecido como ALPHV) grupo também conectado ao servidor, anteriormente comprometido por seus “colegas” do LockBit e Hive.

Usando uma ferramenta legítima de acesso remoto (Agente Atera), eles ganharam uma posição na rede e roubaram dados da empresa. Meia hora depois, Os operadores do BlackCat entregaram uma carga útil de ransomware à rede da vítima usando PsExec e criptografaram seis máquinas após atravessar a rede lateralmente usando credenciais comprometidas.

Além disso, no fim, Os invasores BlackCat excluíram todas as cópias de sombra e limparam logs de eventos em sistemas comprometidos, o que complicou significativamente as tentativas de recuperação e investigações de incidentes conduzidas por Sophos especialistas.

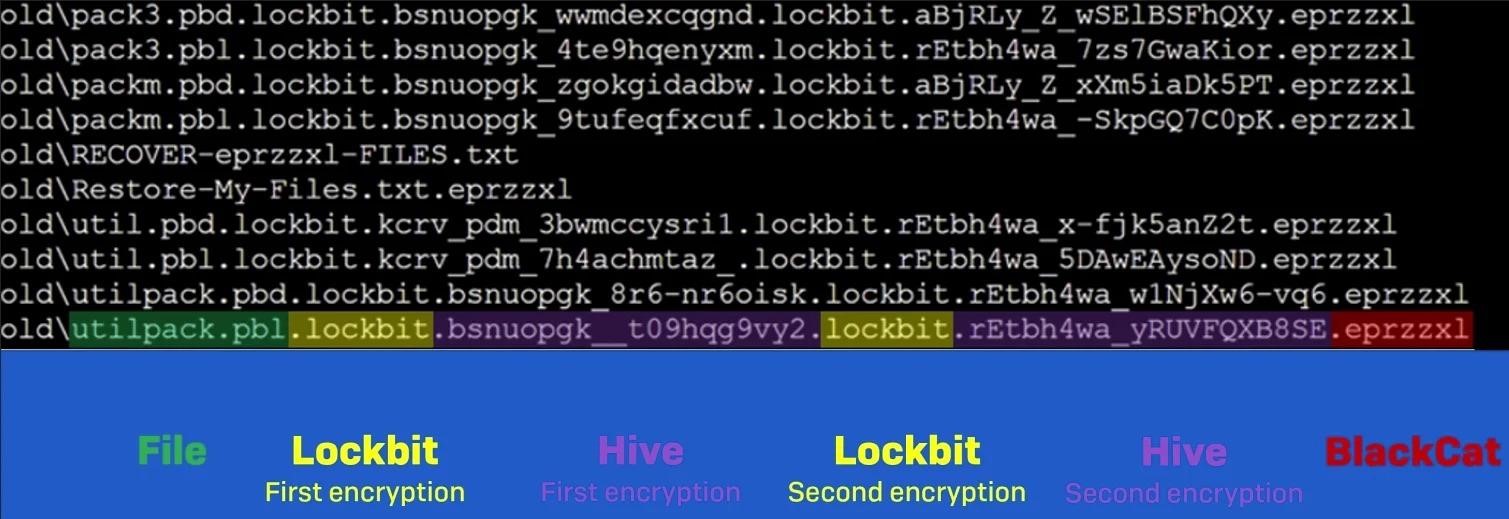

E embora os últimos hackers tenham destruído muitas evidências, Os especialistas da Sophos finalmente encontraram arquivos nos sistemas afetados que foram criptografados três vezes com Lockbit, Colmeia e Gato Preto, bem como três notas de resgate diferentes.