Guarda Negra, um prolífico malware infostealer, recebeu uma atualização no final de 2023. A nova atualização introduziu recursos avançados de roubo de dados e recursos de conectividade segura. A nova versão também inclui uma série de novos recursos antidetecção e antianálise. Vamos dar uma olhada mais detalhada neste malware e ver a diferença em todos os aspectos.

Ladrão BlackGuard – O que é?

BlackGuard é um malware infostealer clássico, programado em C#. Tem como objetivo obter dados pessoais de navegadores da web, buscando particularmente dados relacionados a carteiras de criptomoedas. Apareceu pela primeira vez em 2021, sendo promovido ambos em fóruns Darknet e em uma comunidade dedicada do Telegram. A assinatura vitalícia para este custo de malware $700, enquanto uma assinatura mensal está disponível para $200. Sua campanha de promoção teve um grande impulso em 2022, quando seu concorrente Raccoon fui para um hiato.

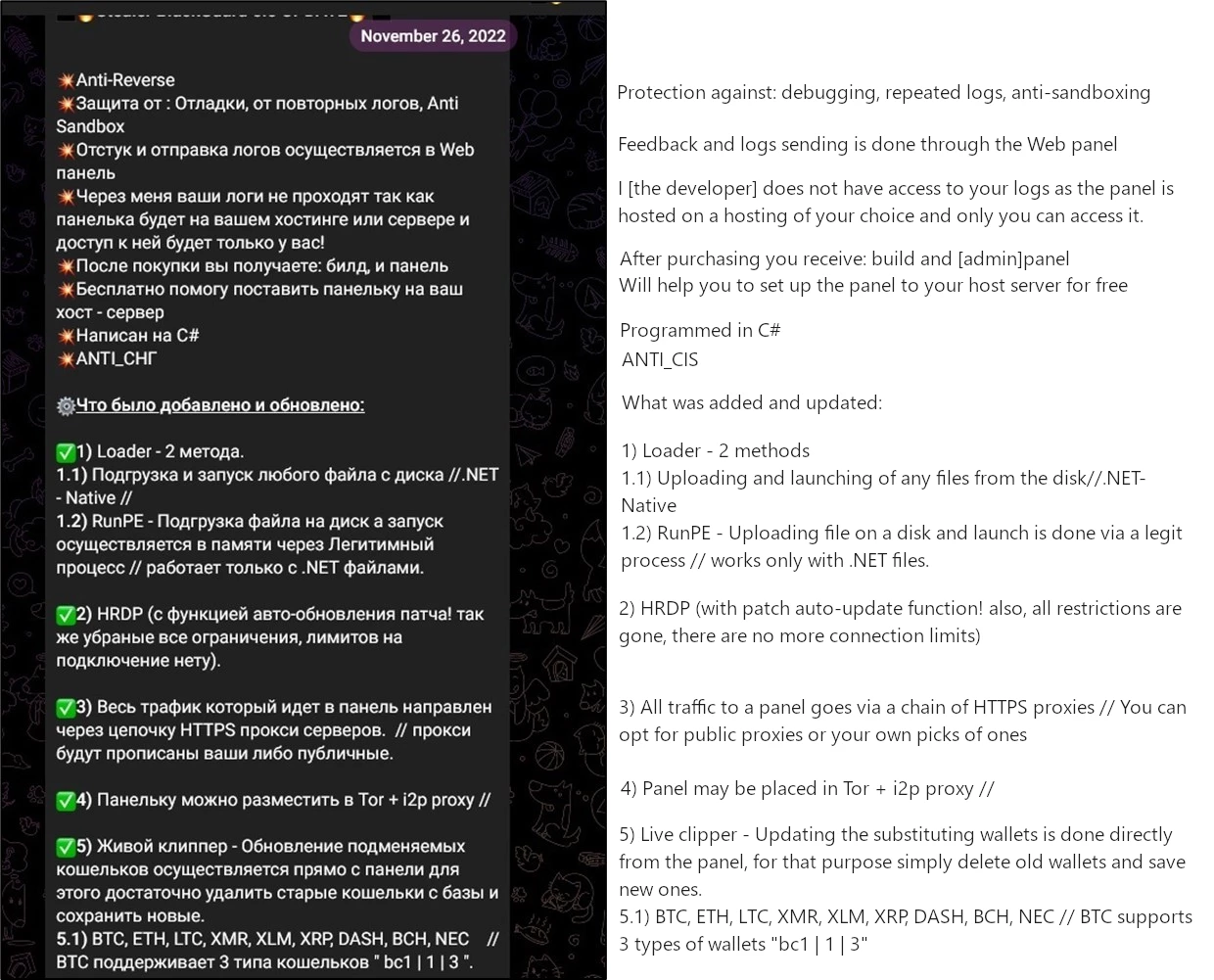

Desde o seu início, Guarda Negra era visando precisamente roubar credenciais criptográficas, e este continuou sendo seu ponto de referência em futuras atualizações. novembro 2022 patch trazido melhorias gerais na forma como o malware coleta dados relacionados à criptomoeda, mas também introduz a capacidade de carregar outros malwares, ou seja. agir como um conta-gotas. As notas de patch publicadas na comunidade Telegram contêm informações sobre um conjunto de outras mudanças, principalmente relacionado à conectividade C2.

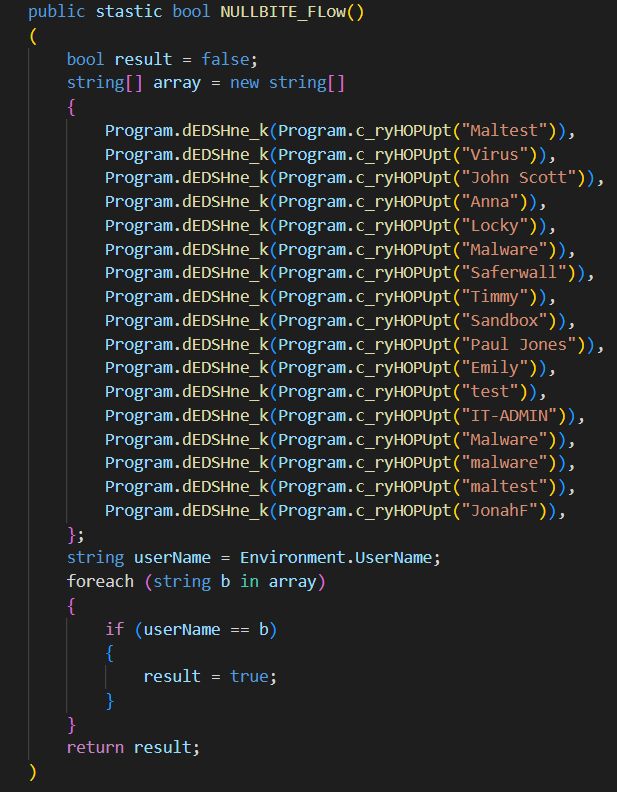

Táticas anti-análise

A primeira coisa notável sobre o malware BlackGuard são suas medidas anti-análise. O BlackGuard normalmente chega ao dispositivo alvo de forma criptografada. A criptografia é feita por uma ferramenta embarcada no painel de administração do malware. Adicionalmente, seu código é ofuscado de uma maneira bastante específica: strings codificadas em base64 são decodificadas apenas durante o tempo de execução. Mas antes mesmo da decodificação, as strings são representadas como uma matriz de bytes – completamente ilegível. Tal prática parece ser bastante eficaz contra programas antimalware que tentam analisar as strings.

O malware também verifica o nome do computador, buscando uma correspondência com a lista codificada que traz entre suas linhas de código. Estes são os nomes normalmente aplicados a máquinas virtuais ou sistemas ativos usados na análise de vírus. Se aquele for detectado, BlackGuard cessará qualquer execução adicional. Depuração, no entanto, também recebe seu tratamento – o malware pode bloquear qualquer entrada se detectar a atividade de uma ferramenta de depuração. Normalmente para todos os malwares desenvolvidos na Rússia e em países da ex-URSS, , este ladrão se recusa a correr em países da ex-URSS.

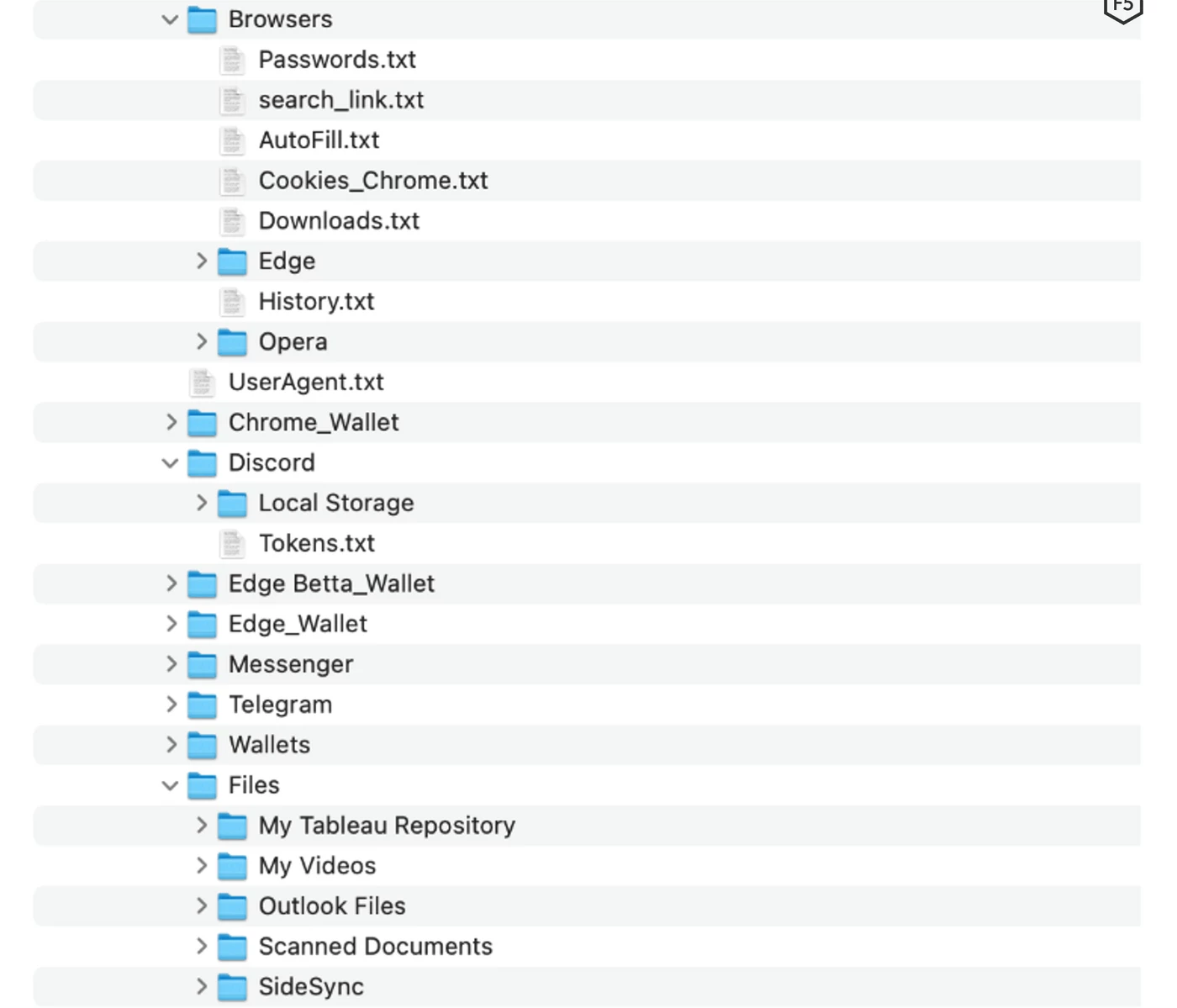

Roubo de dados

Depois que todos os exames forem aprovados, o malware inicia seu curso principal – roubo de credenciais. Como mencionei acima, O alvo principal do BlackGuard são as informações de login contidas nos navegadores da web, e um relacionado a carteiras de criptomoedas, tanto como extensão de navegador quanto como aplicativo de desktop. Isto procura a pasta AppData/Local para os diretórios que pertencem a navegadores e aplicativos da web. Todos os dados coletados estão localizados em uma pasta onde o malware é lançado (geralmente Usuários/Temp.). Antes de enviar para um servidor de comando, o malware empacota esses dados em um arquivo .zip protegido. Traz a senha entre suas linhas de código.

Lista de navegadores atacados pelo BlackGuard

| cromada | Ópera | Raposa de fogo | Borda | Irídio | 7Estrela |

| CentBrowser | Chedot | Vivaldi | Cometa | Navegador de elementos | Navegador de privacidade épico |

| Sputnik | Nicromo | K-Meleon | Carreira | mentira | CocCoc |

| Maple Studio | BraveSoftware | Cromodo | uCozMedia | QIP Surf | Órbita |

| Confortável | Coowon | Amigo | Tocha | Confortável | 360Navegador |

Carteiras criptográficas atacadas pelo BlackGuard

Aplicativos de área de trabalho

| Carteira Atômica | AtômicoDEX | Êxodo | LitecoinCore | Monero | Jax |

| Zcash | BitcoinCore | DashCore | Eletro | Ethereum | Solar |

| Wassabi | TokenPocket | Quadro | Zap | Binância | Base de moedas |

Extensões de navegador

| Binância | KEPLR | moeda98 | Mobox | Metamáscara | Fantasma |

| BitApp | Starcoin | Carteira Inclinada | Finny | Carteira da Guilda | íconex |

| Swash | Crocobita | XinPay | Sollet | Carteira Auvitas | Carteira matemática |

| Carteira Yoroi | Carteira de Ron | Carteira MTV | Carteira Rabet | Carteira ZilPay | Estação Terra |

| Legal | Jax | Liqualidade | Matemática10 | Êxodo | OXIGÊNIO |

Outra aplicação

Adicionalmente, BlackGuard é capaz de coletar credenciais de uma linha de clientes VPN e utilitários FTP/SFTP, aplicativos de mensagens para desktop, e Microsoft Outlook. Particularmente, ele pega credenciais de arquivos de configuração de NordVPN, OpenVPN e ProtonVPN. Steam e Discord são hackeados de maneira semelhante, enquanto Toxicidade, Sinal, Pidgin, Telegrama e Elemento estão coletando toda a conversa.

Como se proteger?

Há apenas um método de propagação consistente usado pelos agentes de ameaças que operam o BlackGuard – spam de e-mail. Esta última, no entanto, provavelmente have a form of spear phishing, que tenta se assemelhar a correspondências genuínas ou mesmo mensagens que sua vítima está esperando. A maior parte do tempo, bandidos coletar informações usando OSINT sobre suas vítimas por algum tempo antes de enviar mensagens.

A mensagem exata contém um arquivo anexado, commonly an MS Office document. No entanto, qualquer arquivo que possa conter conteúdo executável pode ser usado. Os arquivos do Office ganharam popularidade como Scripts de macro VBS que eles podem carregar é ignorado pela grande maioria dos softwares antimalware. Iniciar o arquivo faz com que o script seja executado: ele entra em contato com o servidor de comando, baixa a carga útil, e executa. Este esquema obscenamente simples foi interrompido pela introdução do Mark-of-the-Web. Usando o último, Microsoft marca arquivos potencialmente arriscados, chamando atenção adicional para programas anti-malware. Ainda, esse recurso está presente apenas nas versões mais recentes do Windows, e como geralmente acontece, os usuários não têm pressa em instalá-lo.

Outro conselho a seguir é use programas anti-malware. Os hackers fazem o possível para fazer você acreditar no e-mail de spam ou no banner online. Por essa razão, é melhor excluir o fator humano usando uma solução automatizada que não se deixe enganar. Mas para ter certeza de que algo tão sorrateiro como o BlackGuard não escapará, é importante que a ferramenta de segurança tenha proteção multicamadas. GridinSoft Anti-Malware pode oferecer isso a você – o programa apresenta uma varredura “clássica” baseada em banco de dados, assim como a heuristic engine and AI-based detection system. Todos eles juntos criam um escudo confiável mesmo contra as ameaças mais modernas – e potentes.