Especialistas da Secureworks descobriram que hackers chineses de dois grupos especializados em espionagem e roubo de propriedade intelectual de empresas japonesas e ocidentais usam ransomware para ocultar suas ações.

Deixe-me lembrá-lo de que também escrevemos isso Grupo de hackers chinês revelado após uma década de espionagem não detectada, e também isso Ataque de hackers chineses 0-dia Follina Vulnerabilidade.

Analistas escrevem que o uso de ransomware em campanhas de espionagem permite ocultar rastros, complicar a atribuição de ataques e distrair a atenção dos especialistas de TI da empresa vítima. Além disso, desta forma, o roubo de informações confidenciais é disfarçado como ataques com motivação financeira.

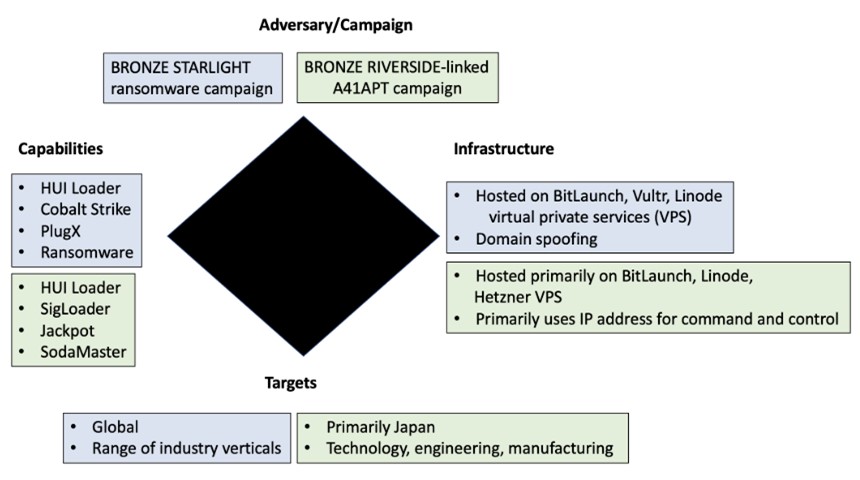

Um método de disfarce semelhante é praticado por Ribeira de Bronze (APT41) e Luz das Estrelas de Bronze (APT10). Ambos usam o carregador HUI para implantar Trojans de acesso remoto, PlugX, Golpe de Cobalto, e QuasarRAT.

Começando em março 2022, o grupo Bronze Starlight usou Cobalt Strike para implantar ransomware (Incluindo Arquivo de bloqueio, AtomSilo, Torre, Céu noturno, e Pandora) sobre suas vítimas’ redes, segundo pesquisadores. Esses ataques também usaram uma nova versão do carregador HUI, que é capaz de interceptar chamadas de API do Windows e desabilitar o rastreamento de eventos para Windows (S.T.W.) e interface de verificação antimalware (AMSI).

Estudando a configuração dos beacons Cobalt Strike em três ataques diferentes usando AtomSilo, Céu noturno, e o malware Pandora revelou um endereço de servidor de controle comum para eles. Observa-se também que este ano a mesma fonte foi usada para fazer upload de amostras do bootloader HUI em Total de vírus.

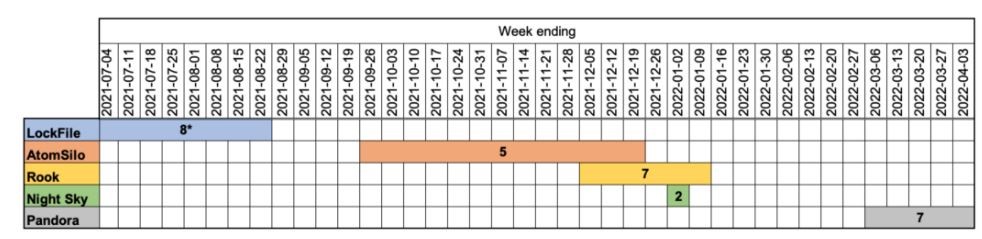

Note-se que nos casos estudados, a atividade de LockFile, AtomSilo, Torre, Night Sky e Pandora eram incomuns quando comparados com ataques comuns de ransomware com motivação financeira. Então, os ataques visaram um pequeno número de vítimas, durou pouco tempo, e então os hackers abandonaram completamente o projeto e passaram para o próximo.

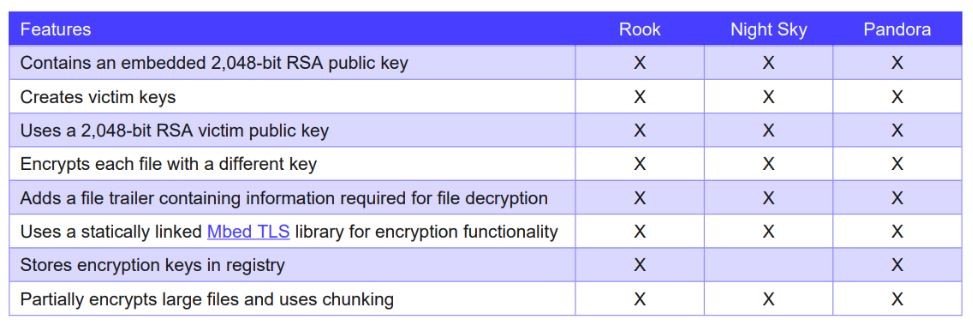

Trabalho seguro escreve que Pandora e a versão mais recente do carregador HUI têm semelhanças de código. LockFile e AtomSilo também são semelhantes, enquanto o céu noturno, Pandora, e Rook são baseados no pó código fonte de malware, mas também têm muito em comum.

Os especialistas resumem que a Bronze Starlight claramente não tem dificuldade em criar variantes de ransomware de curta duração que são necessárias apenas para disfarçar operações de espionagem como ataques de ransomware e complicar a atribuição. O fato é que o ransomware estudado é baseado em código-fonte publicamente disponível ou vazado, e os hackers chineses são conhecidos por compartilharem voluntariamente ferramentas e infraestrutura entre si. Aquilo é, nesses casos, é extremamente difícil rastrear a atribuição, possíveis conexões, e fale com confiança sobre quaisquer conclusões.