Não é nenhum segredo que ultimamente os cibercriminosos estão usando cada vez mais plataformas móveis como vetor de ataque. Um exemplo é um novo malware para Android. Ele se espalha por meio de serviços falsos de fraudes de mineração em nuvem e tem como alvo carteiras de criptomoedas e aplicativos bancários on-line. Os analistas apelidaram este trojan bancário de Roamer, embora os hackers possam usar outros malwares diferentes para tais ataques.

Sobre o que estamos conversando?

A era do hype em torno da mineração de criptografia acabou, e a escassez de placas de vídeo e fazendas de mineração é coisa do passado. Hoje, a tecnologia de computação em nuvem está tornando possível reduzir significativamente o limiar de entrada no mundo da mineração de criptografia. Para começar a minerar Bitcoin, por exemplo, não há necessidade de comprar equipamentos caros. Em vez de, o usuário pode alugar poder de computação de empresas de mineração em nuvem mediante o pagamento de uma taxa. Claro, os golpistas não conseguiram ficar longe desse nicho.

O esquema fraudulento atual é o seguinte: invasores criam um site de phishing que pretende fornecer serviços de mineração em nuvem. Usuários desavisados acabam no site, onde eles são solicitados a baixar um aplicativo para smartphone. No entanto, em vez do aplicativo prometido, the user downloads malware que rouba dados de carteira criptografada e outras informações valiosas de seu dispositivo. Parece muito óbvio, mas este esquema funciona se estiver sendo escrito sobre.

Como funciona o esquema de golpes de mineração em nuvem

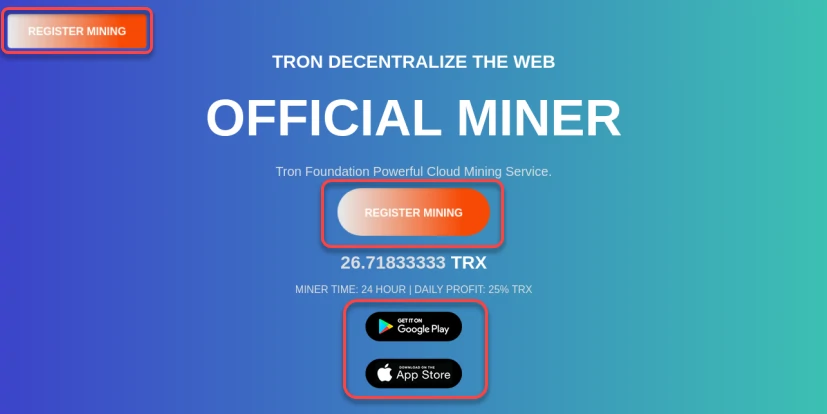

Uma equipe de pesquisadores descobri um site de phishing com o endereço hxxps://mineração de nuvens[.]Reino Unido[.]com, que parece uma plataforma de mineração em nuvem. O site tem “Criar uma conta” e “Entrar” botões e links para baixar um aplicativo móvel do Google Play e da App Store para dispositivos Android e iOS, respectivamente. No entanto, invasores usam um truque: ao clicar no “Google Play” link, o usuário não é redirecionado para a página do aplicativo na loja, mas ocorre um download direto do arquivo .apk chamado CloudMining.apk. Um usuário experiente pode ter notado a incomum desse comportamento. Ainda, um usuário comum pode não prestar atenção nisso. Este é precisamente o tipo de supervisão com que os invasores contam. Depois de baixar o arquivo, a vítima recebe um módulo de software malicioso que visa roubar dados confidenciais do dispositivo da vítima.

O Trojan Bancário Roamer

O “Andarilho” Trojan bancário é um malware que extrai informações confidenciais de dispositivos infectados. Destina-se a várias carteiras criptográficas e aplicações bancárias. É distribuído por meio de sites fraudulentos e emprega diversos temas, como nomes e ícones de jogos ou shopping centers. Uma vez instalado, o malware explora o Serviço de Acessibilidade para extrair informações de aplicativos direcionados. O malware tem como alvo as seguintes carteiras de criptomoedas e aplicativos bancários:

- Aplicativo de banco móvel HDFC Bank

- Nome

- OK: Comprar Bitcoin, ETH, Criptografia

- Carteira TokenPocket Crypto DeFi

- TronLink Pro

- Binância: Bitcoin, Criptografia, e NFTS

- Moeda: Comprar Bitcoin & Éter

- Carteira Oficial da própria

- Carteira Bitpie

- Confiar: Criptografia & Carteira Bitcoin

- Banco MB

- SafePal: Carteira criptografada BTC NFT

- KuCoin: Bitcoin, Troca de criptografia

- Troca de criptografia Poloniex

- MetaMask – Carteira Blockchain

- SCB Mobile Banking

- ACB Um

- Digibank VCB

- PayPal – Enviar, Comprar, Gerenciar

- Banco MSB

- VietinBank iPay

- Base de moedas: Comprar Bitcoin & Éter

- Bybit: Comprar Bitcoin, Negocie criptografia

- Huobi: Compre criptografia & Bitcoin

- imToken: Criptografia & Carteira DeFi

Roamer Trojan rouba dados confidenciais, incluindo detalhes de carteira criptografada e credenciais bancárias. Ele insere automaticamente o endereço criptográfico do TA no aplicativo da vítima e transfere fundos para a conta do TA. Além disso, coleta dados de SMS, arquivos, e detalhes de localização de dispositivos infectados. Ele pode abrir aplicativos direcionados, tirar capturas de tela, e iniciar a gravação da tela. Dados roubados são transmitidos para um C&Servidor C.

Canal Telegram para distribuição de phishing

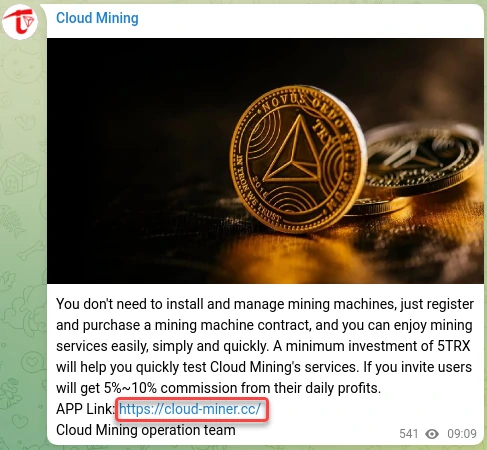

Os pesquisadores também encontraram um canal de telegrama ativo que iniciou suas atividades em maio 15, 2023, e tem mais de 5 mil assinantes. Supostamente, golpistas usam este canal para seus propósitos e para atrair vítimas. O canal publica regularmente informações sobre esquemas de mineração em nuvem e distribui sites de phishing hxxps://minerador de nuvem[.]CC e hxxps://minerador de nuvem[.]principal. Embora este último site tenha um design diferente, também envolveu golpes de mineração em nuvem. Oferece o download do aplicativo para smartphone mencionado anteriormente.

Outro site de phishing

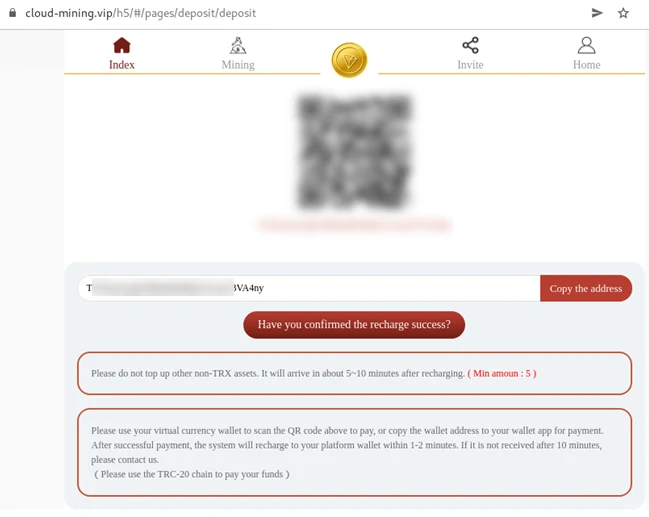

Esses sites têm “Entrar” e “Inscrever-se” botões para dar-lhes uma aparência realista, mas não são apenas elementos decorativos. Clicar nesses botões redirecionará o usuário para outro site de phishing, hxxps://mineração em nuvem[.]VIP, que se oferece para criar uma conta e minerar Tron (TRX). Depois de registrar, o usuário será solicitado a recarregar sua carteira para começar a minerar, a typical scam scheme. Como você deve ter adivinhado, simplesmente sequestra sua carteira, uma vez que o site intencionalmente não possui qualquer proteção de formulários.

Dicas de segurança

A seguir estão dicas para ajudar a evitar experiências desagradáveis com esta ameaça cibernética:

- Instale apenas software de lojas de aplicativos oficiais. Esta é a Google Play Store para Android e, para iOS, a App Store. Embora isso não garanta 100% proteção contra aplicativos maliciosos, reduz significativamente as chances. Também, se você é um usuário Android, certifique-se de que o Google Play Protect esteja ativado.

- Use recursos de segurança biométrica como impressões digitais ou reconhecimento facial para desbloquear seu dispositivo móvel.

- Use senhas fortes, troque-os periodicamente, e use autenticação multifator sempre que possível.

- Atualize o firmware e os aplicativos do seu dispositivo para a versão mais recente para corrigir vulnerabilidades e melhorar a segurança.

- Desconfie de links de remetentes desconhecidos em SMS, mensageiros, e e-mails. Não clique neles, especialmente se eles são suspeitos.

- Nunca forneça a ninguém suas informações bancárias ou códigos de confirmação, mesmo que finjam ser de um banco ou outra organização.