As ameaças de vírus e malware estão em constante evolução e tornam-se mais sofisticadas e perigosas ao longo do tempo; isso torna extremamente difícil manter a segurança dos seus dados. A menos que você esteja adequadamente protegido, você corre o risco de se tornar vítima dos mais recentes vírus de computador e ataques de malware. Além disso, os cibercriminosos são implacáveis. Eles não vão parar até acessar seu computador ou telefone e steal your most valuable data, incluindo informações bancárias, fotos pessoais, e informações de identificação confidenciais. É por isso que é importante ter um antivírus eficaz instalado em seu computador, dispositivo móvel, ou Android, iOS, ou dispositivo Windows.

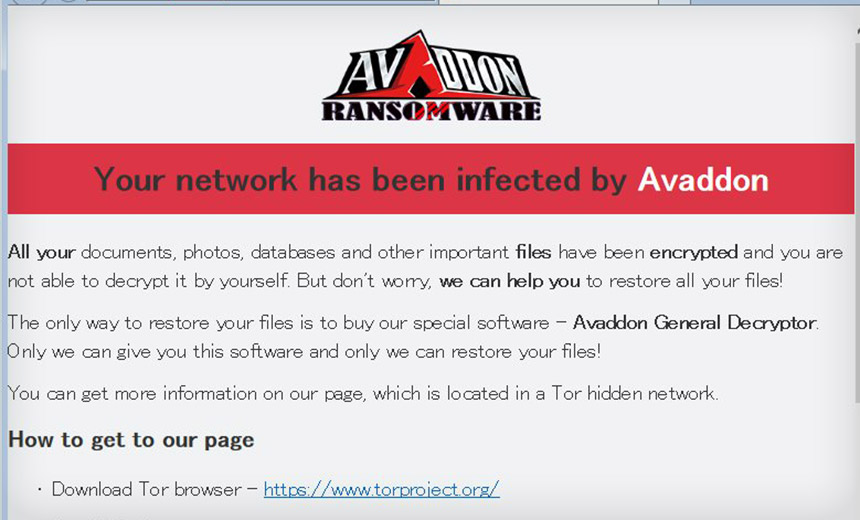

1. Ameaças de ransomware

Ransomware is the worst threat, que é improvável que seja evitado se ocorrer um ataque. Ele criptografa arquivos usando algoritmos criptográficos exclusivos que são quase impossíveis de descriptografar. O ransomware tem como alvo usuários individuais e corporações. Os resgates variam de cem dólares (para usuários) para $50 milhão (o enorme resgate já pago pela Acer Corporation em março 2021). Há também a prática de chantagem por divulgação, chamada tripla extorsão. Outro método amplamente utilizado é o spam de e-mails. Um arquivo anexado a um e-mail – na maioria das vezes um documento do MS Office – contém uma macro maliciosa. A macro em um pacote office foi inicialmente utilizada para aumentar a interatividade do papel. Ainda, o grande número de vulnerabilidades em seu mecanismo o torna um excelente portador de malware.

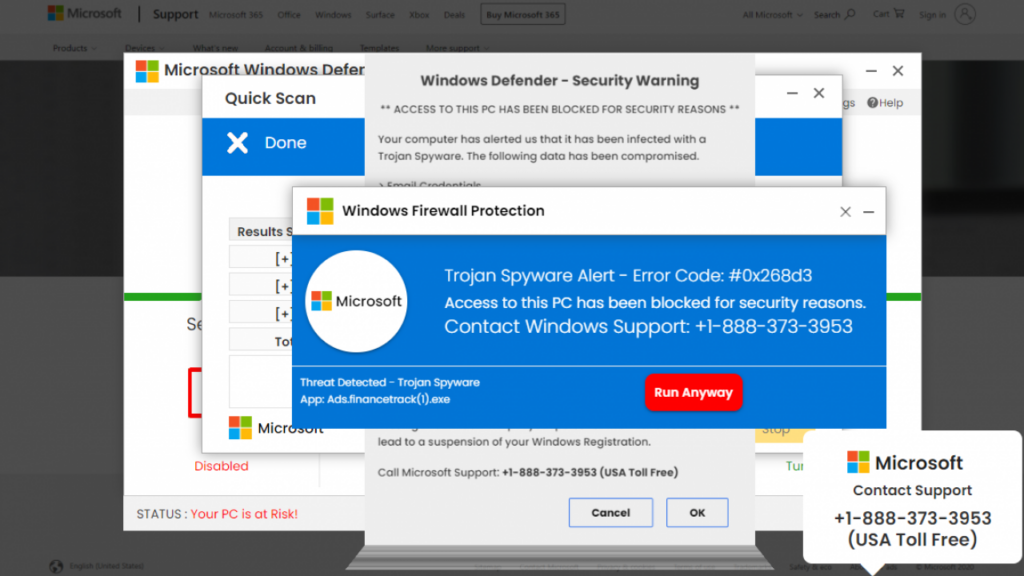

2. Novos disfarces para ameaças de malware

Criminosos usam notícias e eventos globais para atacar pessoas com malware. Durante o surto de COVID-19, golpistas usaram o tema confusão e vírus para atingir as vítimas com malware. Disfarçando e-mails como informações importantes, eles enganam as vítimas para que cliquem em um link que envia software malicioso para seus dispositivos. Em 2022, Russia-Ukraine war became a disguise para tal correspondência. Quem sabe o que pode aparecer no futuro?

Com tempo, os autores de malware desenvolveram centenas de métodos para fazer seu malware aparecer "new again" para fugir às medidas de segurança. Os velhos métodos de disfarçar o malware não vão a lugar nenhum, e banners assustadores como PORNOGRAPHIC VIRUS ALERT FROM MICROSOFT ou URGENT WINDOWS UPDATE são usados há anos. Deve-se notar também que o velho disfarce também se adapta à nova infestação, então não presuma que o velho só acasala com o velho.

3. Artigos de lã

Fleeceware continua cobrando quantias significativas de dinheiro dos usuários, apesar de os usuários excluírem os aplicativos. Estudos recentes documentaram que sobre 600 milhões de usuários do Android baixaram “Artigos de lã” em seus dispositivos nos últimos anos. Fleeceware não é uma ameaça significativa à segurança do dispositivo ou dos dados de um usuário. No entanto, ainda é comum, e é uma prática questionável por parte dos desenvolvedores de aplicativos que querem tirar vantagem de usuários desavisados.

4. Ataques a dispositivos IoT

IoT é um grande número de dispositivos conectados à Internet. Este é o processo de transferência de dados entre diferentes dispositivos. Este recurso facilita às organizações’ crescimento e até atende clientes. As organizações que desejam proteger a transmissão dos seus dados e o dispositivo através do qual ela ocorre devem compreender os importance of IoT cybersecurity, já que a maioria dos ataques são direcionados a este. O número de ataques a dispositivos IoT aumenta anualmente, que deve ser considerado, e uma solução desenvolvida para combater isso.

Adicionalmente, muitos Os dispositivos IoT precisam de mais capacidade de armazenamento para implementar medidas de segurança. Esses dispositivos geralmente têm dados prontamente disponíveis, incluindo senhas e nomes de usuário, que os hackers podem usar para acessar contas de usuários e roubar informações confidenciais, como informações bancárias. Os hackers também podem utilizar câmeras e microfones baseados na Internet para observar e se comunicar com as pessoas., incluindo crianças, através de monitores inteligentes para bebês.

5. Engenharia social

Social engineering is one of the famous métodos através dos quais fraudadores enganam o usuário, manipulá-lo, e incutir medo e urgência. Uma vez que a vítima está emocionalmente envolvida, os fraudadores distorcem sua percepção. Portanto, qualquer erro humano é uma vulnerabilidade que facilita a engenharia social.

Nesse caso, o hacker começará entrando em contato com uma empresa ou prestador de serviços e fingindo ser um indivíduo específico. Próximo, eles perguntarão sobre a história da vítima e enganarão a equipe de suporte ao cliente para que divulguem informações confidenciais. Então, eles utilizarão essas informações para acessar a conta e os dados de uma pessoa, incluindo informações de pagamento. Isso não é malware em si, mas engenharia social é uma tendência preocupante, pois não exige que os hackers conheçam a codificação ou a criação de malware. Em vez de, tudo o que o invasor precisa fazer é ser convincente e permitir que o erro humano e a complacência os beneficiem com as informações de que precisam.

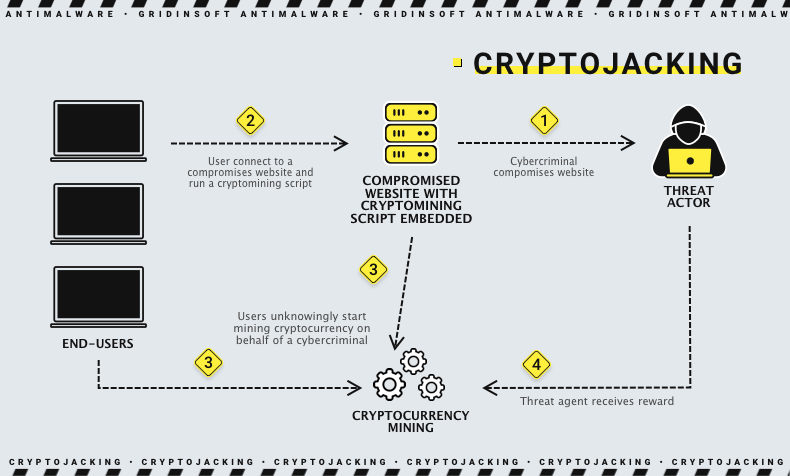

6. criptojacking

Hackers tentam infiltrar malware de cryptojacking em um computador ou dispositivo móvel, escondendo-o em arquivos maliciosos. Este malware usa os recursos de uma pessoa para “meu” criptomoedas como Bitcoin: diminui o desempenho do dispositivo, o que os impede de minerar novas moedas. Devido ao valor crescente das criptomoedas – especificamente do Bitcoin – a ameaça do malware de cryptojacking não diminuiu. Em janeiro 2018, Bitcoin, no valor de $39,200, foi gravado. Como muitos ataques de malware de cryptojacking são lucrativos, os cibercriminosos continuarão a usar esse malware para ganhar dinheiro significativo.

7. Inteligência artificial (IA) Ataques

À medida que mais ferramentas se tornam disponíveis para desenvolvedores que desejam programar scripts e software de IA, hackers terão acesso a essa mesma tecnologia, permitindo-lhes conduzir ataques cibernéticos devastadores. As empresas de segurança cibernética empregam inteligência artificial e algoritmos de aprendizado de máquina para ajudar a combater ameaças de vírus e malware. No entanto, essas tecnologias também podem ser usadas para hackear dispositivos e redes em grande escala. Além disso, os ataques cibernéticos costumam ser caros para os cibercriminosos em termos de tempo e recursos. Com a crescente adoção de inteligência artificial e aprendizado de máquina, os hackers provavelmente desenvolverão malware altamente avançado e destrutivo baseado em IA em 2023 e além.

Defendendo-se do crime cibernético

Suas informações privadas, dados sensíveis, fotos sentimentais, e mensagens privadas – qual é o valor para você? Eles são insubstituíveis. Como você está combatendo novas ameaças de vírus e malware? Muitas pessoas possuem apenas software antivírus essencial e possivelmente outras ferramentas de segurança cibernética para se protegerem. No entanto, a verdade é que a maioria dos programas antivírus não oferece proteção completa contra novas ameaças de vírus e malware; você ainda está suscetível às ameaças mais recentes. Para garantir que seu dispositivo e todos os seus dados estejam protegidos, você deve utilizar o melhor software antivírus para o seu PC, Mac, Android, e dispositivo iOS.