O fórum Bleeping Computer publicou chaves mestras para descriptografar dados afetados pelo Maze, Ataques de ransomware Egregor e Sekhmet. Aparentemente, as chaves eram “vazou” por um dos desenvolvedores do malware.

Jornalistas lembram que o ransomware Maze está ativo desde maio 2019 e rapidamente ganhou grande popularidade, já que seus operadores tiveram a ideia de usar a tática de “dupla extorsão”. Então os hackers começaram não apenas a criptografar os dados de suas vítimas, mas também passou a publicar arquivos roubados das empresas atacadas, se eles se recusassem a pagar. Os operadores do labirinto criaram um site dedicado para esses vazamentos, e outros grupos logo seguiram seu exemplo, incluindo Sodinokibi, DopplePaymer, clop, Sekhmet, Nefilins, Mespinoza, e Netwalker.

Quando Labirinto anunciou seu fechamento em outubro 2020, o ransomware Egregor entrou em cena, que foi basicamente apenas uma reformulação da marca Maze. No entanto, não durou muito, assim que as autoridades ucranianas preso alguns dos criminosos associados a ele.

O ransomware Sekhmet se destaca nesta lista, como apareceu em março 2020, quando Maze ainda estava ativo.

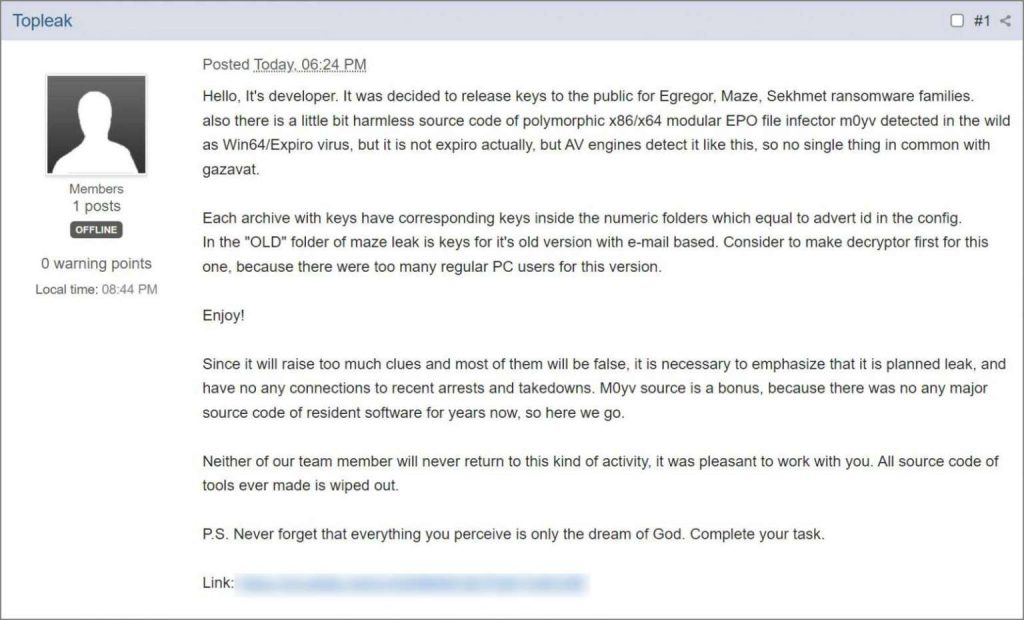

Computador bipando escreve que as chaves mestras foram postadas no fórum por um usuário chamado Topleak, que afirma ter participado do desenvolvimento de todos os três malwares. Ao mesmo tempo, o hacker escreve que este é um “vazamento planejado” isso nada tem a ver com as recentes operações de aplicação da lei que levaram à apreensão de servidores e à prisão de “parceiros” de vários grupos de extorsão.

Topleak também enfatizou que no futuro, nenhum dos membros de seu grupo de hackers retornará ao desenvolvimento de ransomware, e eles geralmente destruíram todos os seus códigos-fonte.

A mensagem vem acompanhada de um arquivo 7zip com quatro arquivos, que contém as chaves de descriptografia do Maze, Egrégor e Sekhmet, bem como o código-fonte do malware M0yv, que o hacker chamou de bônus.

As chaves fornecidas pelo Topleak já foram verificadas pelos especialistas em segurança da informação Michael Gillespie e Fabian Vosar da Emsisoft, confirmando que eles podem realmente ser usados para descriptografar arquivos.

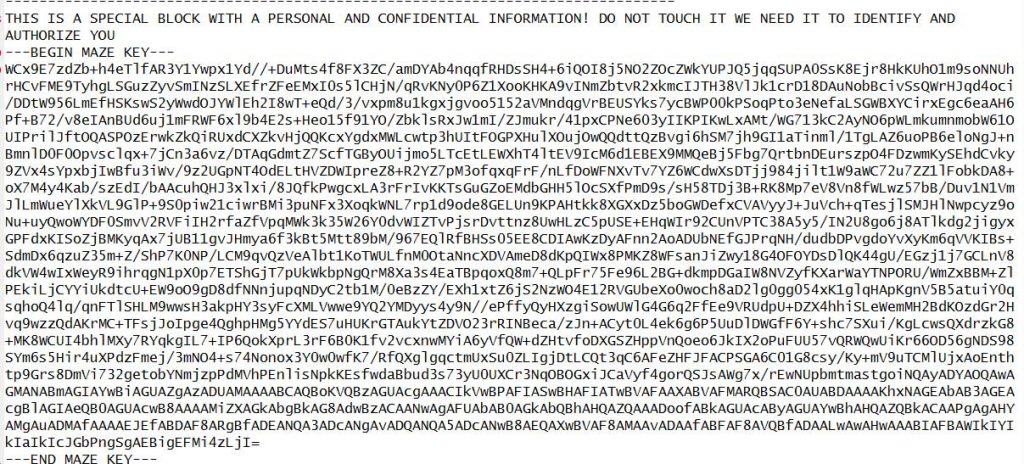

A Emsisoft já lançou seu próprio ferramenta de descriptografia gratuita que permite às vítimas do Maze, Egrégor e Sekhmet (que armazenaram os arquivos afetados todo esse tempo) para recuperar seus dados. Para usar este utilitário, as vítimas precisarão de uma nota de resgate criada durante o ataque, pois contém a chave criptografada necessária para “resgatar” os arquivos.

Deixe-me lembrá-lo que escrevemos isso Descriptografador gratuito para ransomware BlackByte foi publicado, e essa Especialistas vincularam BlackCat (ALPHV) ransomware para grupos BlackMatter e DarkSide.