O grupo chinês Fangxiao construiu uma enorme rede de 42,000 sites que se apresentam como marcas conhecidas (incluindo Coca-Cola, McDonald’s, Knorr, Unilever, Shopee e Emirados) e gerar tráfego de anúncios. Esses recursos redirecionam seus visitantes para sites que anunciam aplicativos de adware, sites de namoro, Sorteios, ou infectar seus sistemas com o Trojan Triada.

Você também pode estar interessado em nossa análise: 8 Sintomas de adware: Como evitá-lo ou PRINCIPAIS fatos sobre ataques de adware a serem lembrados hoje.

Cyjax especialistas escrever que Fangxiao existe desde pelo menos 2017 e, a julgar pelo uso do chinês nos painéis de controle, está baseado na China. Em uma campanha recentemente descoberta, golpistas estão falsificando sobre 400 marcas conhecidas no varejo, bancário, viagem, produtos farmacêuticos, transporte, indústrias financeiras e de energia.

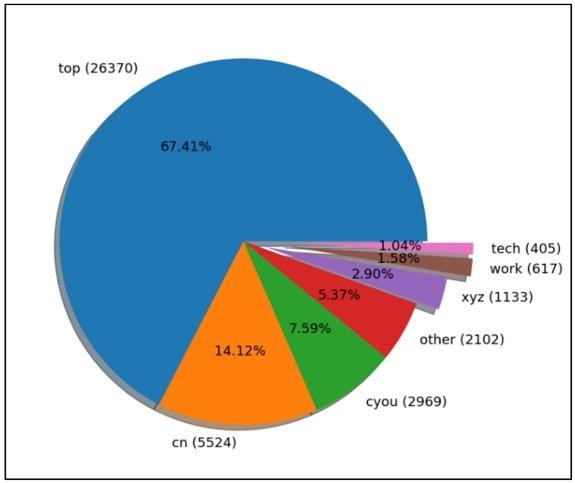

Para gerar a quantidade certa de tráfego para seus clientes e seus próprios sites, Membros Fangxiao registram-se sobre 300 novos domínios diariamente. Então, desde o início de março 2022, os invasores usaram pelo menos 24,000 domínios para promover brindes falsos e pesquisas entre as vítimas.

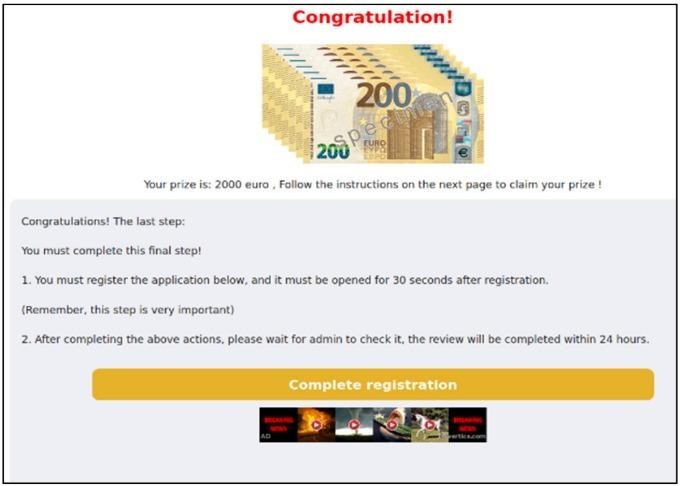

Um dos sites fraudulentos

Analistas dizem que a maioria dos sites fraudulentos está na zona de domínio .top, seguido por .cn, .cyu, .xyz, .trabalho e .tech. Ao mesmo tempo, recursos fraudulentos estão sempre escondidos atrás nuvemflare e registrado através Vai Papai, Nome barato e Wix.

Tipicamente, os usuários acessam esses sites por meio de publicidade móvel ou após receberem um Whatsapp mensagem que convence a vítima de que existe uma oferta especial ou algum tipo de prêmio disponível para ela, para o qual eles só precisam clicar no link em anexo (não é tão divertido como Adware para bebedores). Depois disso, a página de destino redireciona a vítima para um site especial com uma pesquisa, que supostamente precisa ser concluído dentro de um certo tempo.

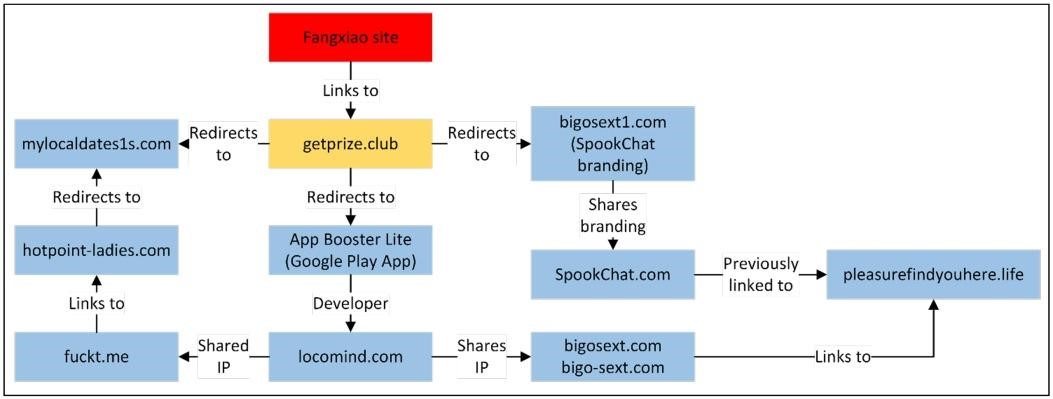

Esquema de redirecionamento

Em alguns casos, completar uma pesquisa resulta no download de um aplicativo, que a vítima é solicitada a lançar e manter aberta por pelo menos trinta segundos, provavelmente permitindo tempo suficiente para um novo usuário de referência se registrar. Os locais de destino também hospedam ylliX anúncios que Google bandeiras como “suspeito”, e clicar neles leva a uma cadeia separada de redirecionamentos.

Esses redirecionamentos funcionam com base na localização do usuário (endereço de IP) e agente do usuário, e normalmente levam a Tríade Downloads de cavalos de Tróia, referências para Amazonas através de um link de afiliado, sites de namoro falsos, e golpes de micropagamento por SMS.

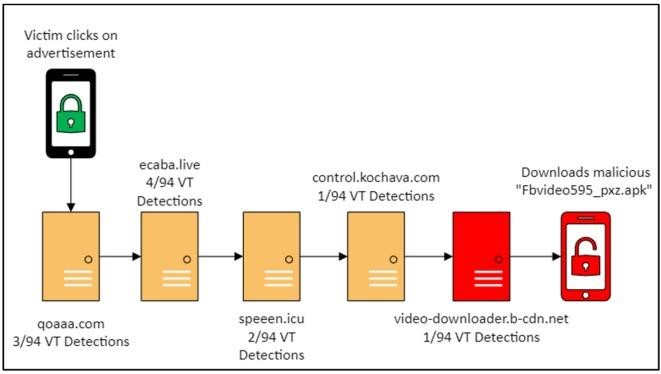

Esquema de redirecionamento

Em alguns casos, preencher uma pesquisa resulta no download do aplicativo, e a vítima é solicitada a iniciar e manter o aplicativo aberto por pelo menos trinta segundos, provavelmente permitindo tempo suficiente para um novo usuário de referência se registrar. Os sites de destino também hospedam anúncios ylliX que o Google sinaliza como “suspeito”, e clicar neles leva a uma cadeia separada de redirecionamentos.

Esses redirecionamentos funcionam com base na localização do usuário (endereço de IP) e agente do usuário, e normalmente levam a downloads do Trojan Triada, referências para a Amazon por meio de um link de afiliado, sites de namoro falsos, e golpes de micropagamento por SMS.