Recentemente, a plataforma GitLab realizou uma auditoria de segurança, analisando se os funcionários que trabalham em casa são resistentes a ataques de phishing. Como acabou, cada quinto caiu em phishing no GitLab: 20% dos funcionários concordaram em inserir suas credenciais em uma página de login falsa.

Um ataque de treinamento conduzido pelo GitLab Red Team simulou uma campanha real de phishing, cujo objetivo era descobrir as credenciais dos funcionários do GitLab. Para este propósito, especialistas em segurança da informação registraram o nome de domínio gitlab.company e o configuraram para enviar e-mails de phishing usando código aberto Go Phish e GSuite do Google. E-mails de phishing foram criados para simular notificações reais do departamento de TI, supostamente informando sobre a necessidade de atualizar o laptop.

“Os usuários-alvo foram solicitados a clicar no link, supostamente para concordar com a atualização, mas na verdade esse link levava a uma página de login falsa no GitLab.com localizada no domínio gitlab.company”, - digamos no GitLab.

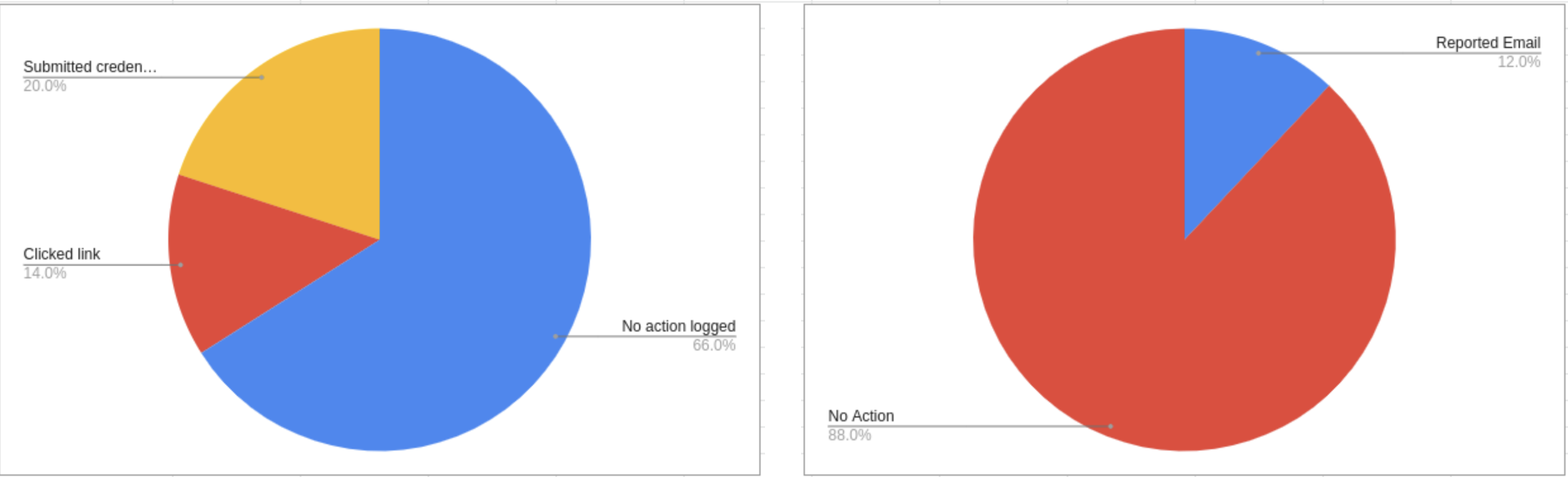

Durante a auditoria foram enviados 50 tais e-mails. Como resultado, 17 (34%) dos destinatários clicaram no link da mensagem, indo para um site especial de phishing. Destes, outro 10 pessoas (59% daqueles que acessaram o site, e 20% do total do grupo testado) continuaram trabalhando e inseriram suas credenciais em uma página falsa. No entanto, apenas 6 fora de 50 destinatários de mensagens de phishing (12%) relatou uma tentativa de phishing à equipe de segurança do GitLab.

Vale a pena dizer que, de acordo com a Verizon relatório, 22% do número total de incidentes relacionados à divulgação de dados geralmente relacionados a phishing, e sobre 90% dos incidentes estão relacionados à interação social. O relatório também afirma que, em média,, a frequência de cliques em links de phishing deve ser muito menor – 3.4% contra 20% mostrado por funcionários do GitLab.

Outra empresa de segurança da informação, Rápido7, escreveu que a frequência de cliques em links em e-mails de phishing varia de 7 para 45%. Outro 2018 relatório, compilado por KnowBe4, afirma que a percentagem média de trabalhadores vulneráveis a ataques de phishing em vários setores é 27%.

De acordo com Relatório Vade Secure, durante a pandemia, o número de ataques de phishing usando o Facebook aumentou por 358.8%, e usando o Whatsapp Messenger – por 13467%.

Vice-presidente de segurança do GitLab, Jonathan Hunt, disse ao The Register que ele está geralmente satisfeito com os resultados da auditoria e satisfeito em ver que os resultados do GitLab são melhores que a média na empresa.

"Inicialmente, o [Equipa vermelha] sugeriu que mais pessoas cairiam nessa isca de phishing, mas essa suposição acabou se revelando errada. Alguns fornecedores afirmam que a taxa média de sucesso dos ataques de phishing é de cerca de 30-40%, então é bom ver que estamos abaixo desse nível”

Considerando que a popularidade do phishing não pensa em diminuir, Hunt enfatiza que as empresas são obrigadas a treinar seus funcionários em segurança da informação, independentemente de trabalharem remotamente ou não:

“Isso significa que as empresas, independentemente de trabalharem remotamente ou não, devem treinar seus funcionários para que mantenham o nível adequado de vigilância ao lidar com e-mail. À medida que as organizações migram cada vez mais para o trabalho remoto e, potencialmente, pode usar serviços em nuvem com mais frequência, o gerenciamento de identidade do usuário e a autenticação multifatorial tornam-se fatores críticos. ”

Deixe-me lembrá-lo que o Github também recently warned funcionários e usuários sobre o perigo crescente de ataques de phishing.