No mundo digital atual, organizações enfrentam mais riscos do que nunca devido às rápidas mudanças tecnológicas. No entanto, enquanto ameaças cibernéticas externas, como hackers e malware, geralmente dominam as manchetes, existe um perigo oculto que muitas vezes passa despercebido e é subestimado – a ameaça interna.

Definição de ameaça interna

Uma ameaça interna refere-se a ações prejudiciais tomadas por indivíduos autorizados a acessar rede de uma organização, formulários, ou bancos de dados. As pessoas com acesso aos ativos físicos ou digitais da organização incluem funcionários atuais e antigos e entidades terceirizadas, como parceiros, empreiteiros, ou trabalhadores temporários. Eles também podem ter contas de serviço comprometidas. Embora o termo normalmente denote atividades ilícitas ou maliciosas, também pode abranger danos não intencionais causados pelos usuários à empresa.

As ameaças internas diferem das ameaças externas porque pode trabalhar sem ser notado. Eles podem se misturar às atividades diárias da organização, e suas ações podem ir despercebido por muito tempo. Além disso, eles podem realizar suas atividades sem triggering the usual security measures, dificultando a identificação e a mitigação de ameaças internas. Para enfrentar este desafio, as organizações precisam ter um boa compreensão do comportamento humano, sistemas de monitoramento proativo, e uma cultura de consciência de segurança.

Quão perigoso é isso?

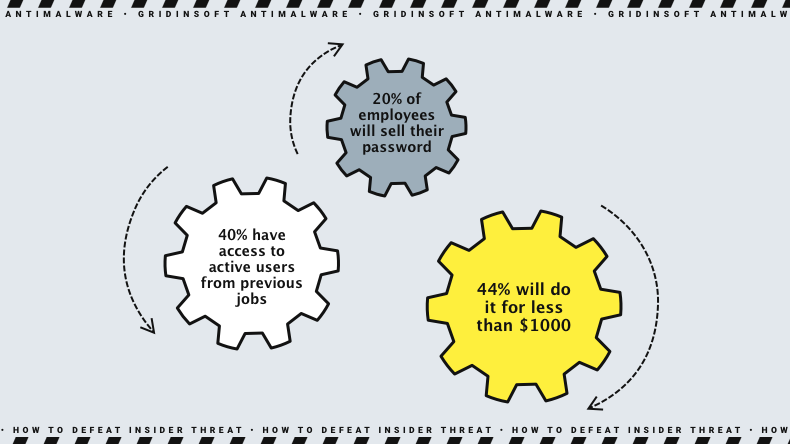

Motivos financeiros geralmente levam violações e comprometimentos de dados. Ainda, eles também podem ocorrer devido à espionagem, retaliação, ressentimentos com os funcionários, descuido na manutenção da segurança ou no acesso a dispositivos desbloqueados ou roubados. Ameaças internas prevalecem em setores específicos, incluindo cuidados de saúde, finança, e instituições governamentais, mas qualquer empresa pode ser vulnerável a riscos de segurança da informação.

De acordo com um estudo recente da Ponemon, “Custo das ameaças internas: Relatório Global”, ameaças internas estão se tornando um problema crescente:

- Sobre 60% da experiência das organizações 30 ou mais incidentes relacionados a informações internas anualmente.

- A negligência foi responsável 62% de incidentes causados por pessoas de dentro.

- De todos os incidentes relacionados a informações internas, 23% foram causados por criminosos.

- O roubo de credenciais do usuário foi responsável por 14% de incidentes internos.

- Mais de dois anos, havia um 47% aumento de incidentes envolvendo pessoas internas.

- Na média, as empresas gastam $755,760 para cada incidente relacionado a pessoas internas.

Detectar ameaças internas é um desafio porque o o perpetrador autorizou o acesso aos sistemas e dados da empresa. Os funcionários devem acessar o e-mail, aplicativos em nuvem, e recursos de rede para desempenhar suas funções de forma eficaz. Dependendo de suas funções de trabalho, alguns membros da equipe também podem precisar de acesso a informações confidenciais, como finanças, patentes, e detalhes do cliente.

Desde insiders têm credenciais e acesso legítimos aos sistemas e dados da empresa, eles são frequentemente considerados um comportamento normal por muitos produtos de segurança, e nenhum alerta é acionado. A dificuldade de detectar a ameaça interna aumenta à medida que os ataques se tornam mais complexos. Por exemplo, os atores da ameaça podem usar o movimento lateral para esconder seus rastros e obter acesso a alvos de alto valor. alternativamente, um insider pode explorar uma falha do sistema para obter privilégios elevados.

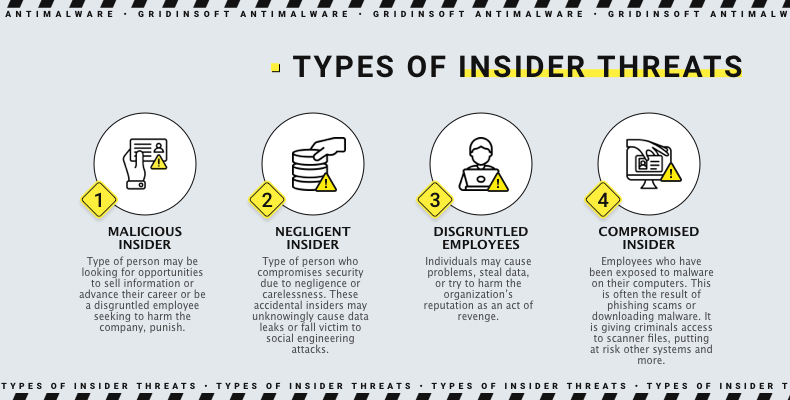

Tipos de ameaças internas

Insider malicioso

Um insider mal-intencionado é um contratado ou funcionário que rouba informações intencionalmente ou interrompe as operações. Esse tipo de pessoa pode estar em busca de oportunidades para vender informações ou avançar na carreira ou ser um funcionário insatisfeito que busca prejudicar a empresa., puni-los ou envergonhá-los. Por exemplo, alguns engenheiros da Apple foram recentemente acusado de roubo de dados depois de roubar segredos de carros sem motorista e compartilhá-los com uma empresa com sede na China.

Insider negligente

A ameaça interna pode vir de funcionários ou indivíduos que comprometem a segurança por negligência, descuido, ou falta de consciência. Esses insiders acidentais podem unknowingly cause data breaches, abrir links de phishing, ou ser vítima de ataques de engenharia social. Isso é crucial reconhecer esses riscos e tomar medidas para evitá-los.

Funcionários insatisfeitos

Esteja ciente de que funcionários com sentimentos negativos em relação à sua organização ou que enfrentaram problemas pessoais ou profissionais podem ser um perigo potencial. Tais indivíduos podem causar problemas, roubar dados, ou tente prejudicar a reputação da organização como um ato de vingança.

Insider comprometido

É comum que funcionários to fall victim to malware infections em seus computadores. Muitas vezes através phishing scams ou baixando malware por meio de links. Esses dispositivos infectados podem se tornar um centro para cibercriminosos, dando-lhes acesso para digitalizar arquivos, comprometer outros sistemas, e mais. Um exemplo perfeito disso é um 2020 Violação do Twitter. Os atacantes usaram uma lança telefônica ataque de phishing para acessar credenciais de funcionários e sua rede interna. Com esta informação, eles direcionaram funcionários com acesso a ferramentas de suporte de conta. Levando ao hackeamento bem-sucedido de contas de alto perfil e à disseminação de um golpe de criptomoeda que ganhou mais de $120,000.

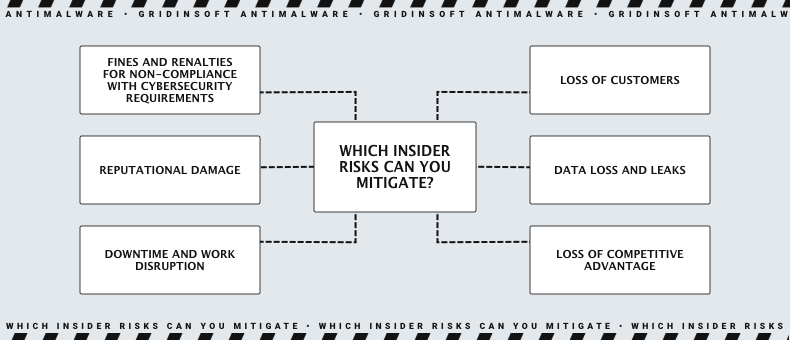

Como mitigar ameaças internas?

As organizações têm várias medidas técnicas e não técnicas que podem implementar para detectar e prevenir cada tipo de ameaça interna. Cada tipo de ameaça apresenta sintomas diferentes, mas as equipes de segurança podem abordá-los de forma proativa, entendendo os invasores’ motivações. Organizações de sucesso adotam uma abordagem abrangente para mitigar a ameaça interna.

Então, como se preparar contra ameaças internas?

Para evitar ameaças internas, organizações podem tomar diversas medidas. Aqui estão as principais áreas para se concentrar, que são quatro em número:

1. Análise comportamental do usuário

Análise do comportamento do usuário (UBA), também chamada de Análise de Comportamento de Usuário e Entidade (UEBA), envolve rastreamento, coletando, e analisar dados do usuário e da máquina para identificar ameaças organizacionais. A UEBA utiliza diferentes técnicas analíticas para distinguir entre comportamentos normais e anormais. Isso normalmente é conseguido através da coleta de dados para estabelecer como é o comportamento normal do usuário e, em seguida, sinalizar qualquer comportamento que se desvie da norma. A UEBA pode detectar eficazmente comportamentos online incomuns, como abuso de credenciais, padrões de acesso exclusivos, e grandes uploads de dados, que muitas vezes são sinais de ameaças internas. Adicionalmente, A UEBA pode detectar esses comportamentos incomuns entre pessoas internas comprometidas muito antes que os criminosos possam acessar sistemas críticos.

2. Treine seus funcionários

Além disso, as organizações devem fornecer treinamento abrangente aos seus funcionários, permitindo-lhes reconhecer e abordar comportamentos potencialmente arriscados exibidos por seus colegas. Incentivar os funcionários a relatar tais preocupações imediatamente ao Departamento de Recursos Humanos (RH) departamento ou o Departamento de Tecnologia da Informação (ISTO) equipe de segurança é essencial mitigando proativamente os riscos representado por indivíduos insatisfeitos que podem representar ameaças internas maliciosas. Facilitar denúncias anônimas aumenta ainda mais a confidencialidade e a segurança de tais mecanismos de denúncia.

3. Coordenar segurança de TI e RH

Numerosos relatos destacam casos em que as equipes de segurança de TI foram pegas de surpresa por demissões, ressaltando a necessidade de colaboração eficaz entre o Diretor de Segurança da Informação (CISO) e a liderança de RH. Esses principais interessados pode preparar proativamente a infraestrutura de segurança de TI promovendo uma estreita relação de trabalho. Uma medida eficaz envolve a criação de uma lista de observação dos funcionários afetados e a implementação de sistemas de monitoramento comportamental para detectar ameaças potenciais antes que elas se materializem..

Além disso, O RH pode desempenhar um papel vital ao compartilhando informações pertinentes com a equipe de segurança de TI, como quando certos funcionários foram ignorados para promoções ou aumentos salariais. Outra estratégia valiosa envolve aproveitar as informações do RH para ajustar data loss prevention (DLP) tools, permitindo a detecção precoce de indicadores associados a automutilação e descontentamento dentro da organização. Ao incorporar pensamento ativo e colaboração do RH, organizações podem estabelecer um sistema robusto de alerta precoce para evitar possíveis violações de segurança e promover um ambiente de trabalho mais seguro.

4. Mudança frequente de senha

Mudanças frequentes de senha podem ser um método para mitigar ameaças internas, mas existem soluções melhores que esta. As ameaças internas referem-se aos riscos representados por indivíduos dentro de uma organização que tenham acesso autorizado a informações confidenciais ou sistemas e usar indevidamente esse acesso para fins maliciosos. Embora as alterações de senha possam ajudar um pouco, é necessária uma abordagem abrangente para enfrentar eficazmente as ameaças internas.

5. Controle de acesso

Para aumentar a segurança e mitigar riscos potenciais, é imperativo estabelecer medidas robustas de controle de acesso. Estas medidas devem ser concebidas para conceder aos funcionários acesso apenas aos recursos e informações essenciais para as funções que lhes foram designadas.. A adesão ao princípio do menor privilégio garante que os indivíduos tenham a oportunidade permissões mínimas necessárias, minimizando a probabilidade de uso indevido ou acesso não autorizado.