O grupo de ransomware LockBit lançou o LockBit 3.0 malware, ao mesmo tempo, introduziu seu próprio programa de ransomware bug bounty, e também anunciou que aceitaria resgates na criptomoeda Zcash.

Computador bipando lembra que Bloqueio apareceu em 2019 e desde então se tornou uma das ameaças mais ativas, representando sobre 40% de todos os ataques de ransomware em maio 2022.

Você também pode estar interessado em: Conti contra. Bloqueio 2.0 - a Tendência Micro Pesquisa resumida.

Jornalistas dizem que no fim de semana, o grupo lançou uma versão atualizada de seu RaaS malware (Bloqueio 3.0), quais hackers estão testando beta nos últimos meses. Ao mesmo tempo, nota-se que a nova versão do malware já foi utilizada em ataques.

Também, junto com o lançamento de uma nova versão do ransomware, os hackers também introduziram seus próprios recompensa de insetos programa.

É fácil adivinhar exatamente como os hackers pretendem usar as vulnerabilidades adquiridas desta forma. Além disso, o grupo oferece recompensas não só por bugs, mas também por “ideias brilhantes” para melhorar o trabalho de seu ransomware, bem como por doxar o chefe de seu próprio programa de afiliados. O site Hackers lista as seguintes categorias de prêmios.

- Erros do site: XSS vulnerabilidades, Injeções MySQL, shells e mais serão cobrados com base na gravidade do erro. O principal vetor é conseguir um decodificador através de bugs no site, além de ter acesso ao histórico de correspondência com empresas criptografadas.

- Erros de armário: Quaisquer erros de criptografia que resultem em corrupção de arquivos ou na capacidade de descriptografar arquivos sem um descriptografador.

- Ideias Brilhantes: Pagamos por ideias. Por favor, escreva como podemos melhorar nosso site e software, as melhores ideias serão recompensadas. O que há de interessante em nossos concorrentes que não temos?

- Doxagem: Pagaremos exatamente um milhão de dólares, nem mais nem menos, por doxar o chefe afiliado. Não importa se você é um agente do FBI ou um hacker muito esperto que sabe como encontrar alguém, você pode escrever para nós no TOX messenger, diga-nos o nome do chefe e ganhe um milhão de dólares em Bitcoin ou Monero por isso.

- Mensageiro TOX: vulnerabilidades no mensageiro TOX que permitem interceptar correspondência, lançando malware, determinação do endereço IP do interlocutor, e outras vulnerabilidades interessantes.

- Rede Tor: quaisquer vulnerabilidades que ajudem a obter o endereço IP do servidor onde o site cebola está instalado, bem como obter acesso root aos nossos servidores e domínios cebola, seguido por um dump do banco de dados.

Deve-se notar que a proposta de doxar o chefe do programa de afiliados LockBit, conhecido pelo apelido LockBitSupp, como um experimento, aparece não pela primeira vez. Por exemplo, em abril deste ano, o grupo ofereceu um milhão de dólares a qualquer pessoa no fórum de hackers XSS que pudesse reconhecer pelo menos o nome e o sobrenome de LockBitSupp.

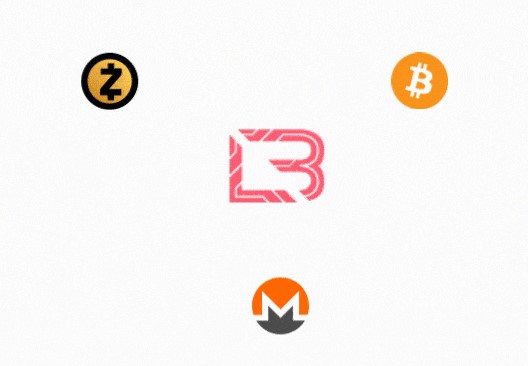

Os jornalistas também observam que agora no site do grupo hack, visitantes são recebidos por um gif com ícones animados das criptomoedas Monero e Bitcoin, que foram anteriormente aceitos para pagamento de resgates. Mas agora o logotipo do Zcash criptomoeda, que é conhecido por sua maior privacidade, Juntou-se a eles.

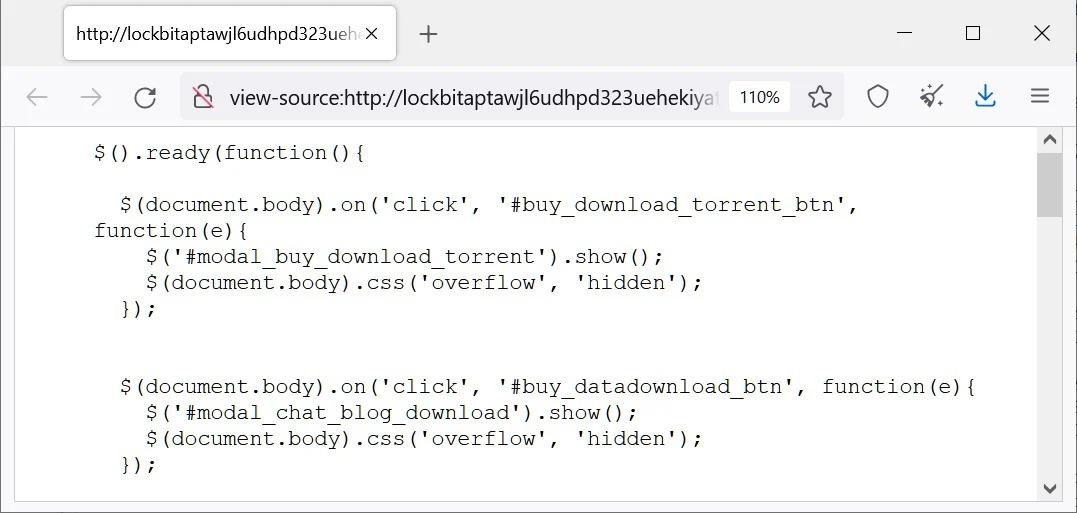

Outra inovação: um novo modelo de ransomware que permitirá que invasores comprem dados roubados durante ataques do LockBit. Foi notado que um dos arquivos JavaScript no site de agrupamento atualizado contém uma caixa de diálogo modal que permitirá a compra de dados roubados. Aparentemente, os dados serão oferecidos para compra e download por torrent ou diretamente pelo site.

Desde o LockBit 3.0 O site ainda não divulgou os detalhes das vítimas, ainda não está claro como essa inovação funcionará e se será habilitada em breve.