Nos últimos anos, ransomware1 tornou-se uma ameaça constante para inúmeras empresas e indivíduos. Algumas variantes de ransomware foram desenvolvidas em todo o modelo de negócios – RaaS. Este malware específico cresce em grande parte graças à constante movimentação on-line de toda a empresa e a uma grande parte dos funcionários que trabalham remotamente.. Neste artigo, vamos ver o que Labirinto ransomware é, como funciona, e como lidar com isso.

As novas variantes de malware2 estão sendo desenvolvidos e alguns dos já existentes estão recebendo atualizações regulares. Os operadores de ransomware são constantemente notícia visando empresas, até mesmo ameaçando a segurança nacional dos países.

O que é Labirinto Ransomware?

Uma linhagem sofisticada de Ransomware do Windows que foi inicialmente desenvolvido como uma variante do ransomware ChaCha. Especialistas iniciantes em segurança cibernética descobriram isso em maio 2019. O malware tem como alvo organizações em todo o mundo em vários setores.

OBSERVAÇÃO: Ransomware – um dos tipos mais perigosos de malware. Saber como proteger seu sistema contra ataques é importante, não importa quem você seja.

O mesmo que acontece com outras formas de ransomware exige dinheiro para a restauração de dados criptografados. Se a vítima de um ataque se recusar a pagar, ela ameaça vazar os dados roubados anteriormente. O comportamento geral do malware é semelhante ao JSWorm/Nemty/Nefilim, clop, REvil/Sodinokibi, e outros.

Algoritmos do Labirinto Ransomware

A primeira vez que Os cibercriminosos do Maze conduziram um ataque em maio 2019. Inicialmente, os criminosos distribuíram-no através de kits de exploração e e-mail de spam, mas agora desenvolveram procedimentos novos e mais furtivos, técnicas, e táticas. Às vezes, eles até contratam outros atores de ameaças para pesquisar suas novas vítimas.

O e-mails maliciosos Maze ransomware atores enviados com o “Seu AT& A conta sem fio T está pronta para visualização" e "Entrega de pacote perdida”títulos na linha de assunto.

Quando os agentes da ameaça encontram uma falha de segurança na rede, eles tentam obter um privilégio elevado, em seguida, conduza o movimento lateral para finalmente implantar a criptografia de arquivos em todas as unidades; tudo isso antes de roubar dados cuidadosamente.

Como funciona o Labirinto Ransomware?

Para criptografia, Maze ransomware usa algoritmos RSA e ChaCha20. Após a criptografia ser concluída, o malware altera a imagem da área de trabalho para a nota de resgate.

Com o aviso exibido a vítima agora tem a opção de decidir se paga ou não o resgate. Geralmente, os cibercriminosos do Maze vão pedir $500 em Bitcoins para pagar através de um endereço de carteira BTC específico. O resgate é duplicado, a menos que o pagamento não seja feito a tempo.

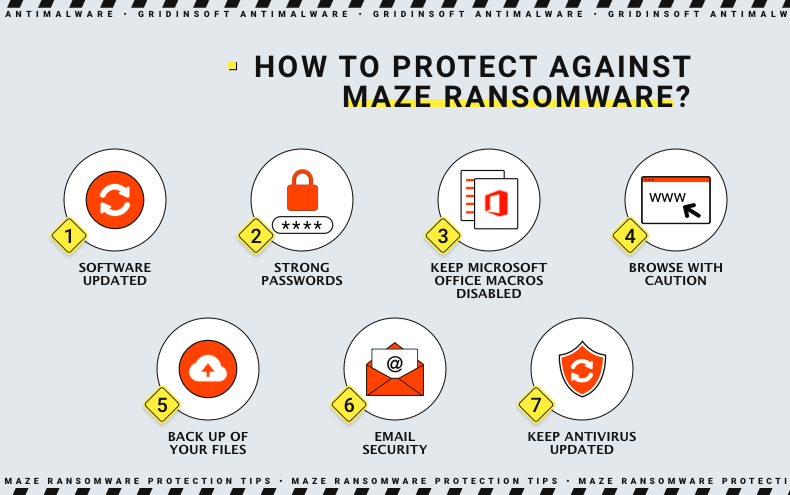

Como se proteger contra o Maze Ransomware

Infelizmente, não há nenhuma ferramenta de descriptografia disponível para a cepa de ransomware Maze, então a única solução será seguir algumas medidas de segurança para pelo menos evitar a probabilidade de obter infectado com este malware:

- Mantenha seu software e sistema operacional atualizados regularmente. É uma regra de segurança comum não apenas contra ransomware, mas também contra qualquer ameaça à segurança cibernética presente no mundo. Os cibercriminosos terão menos chances de sucesso se houver menos vulnerabilidades para explorar.

- Defina o gerenciamento de suas contas. Aí vem a configuração de senhas complexas, mudando-os com frequência, e habilitando mecanismos de autenticação multifatorial. Geralmente, você deve evitar navegar ou abrir documentos se estiver conectado como administrador.

- Mantenha as macros do Microsoft Office desativadas. Esses pequenos programas que realizam tarefas úteis não devem ser ativados depois que você abre o documento Excel ou Word. Lembre-se de que o Maze ransomware explorou particularmente a coisa, tornando-a seu modus operandi em um dia.

- Navegue com cautela. Tente desenvolver um hábito de navegação seguro. Atualize regularmente seu navegador, não instale extensões suspeitas, e defina uma configuração para bloquear anúncios pop-up. Verifique se o site que você está visitando é seguro observando a barra de endereço em um navegador. Deve ser HTTPS para garantir a segurança de suas ações no site. Pelo contrário, a conexão apenas com HTTP não oferece o suficiente disso.

- Faça o backup dos seus arquivos. Pode ser um backup online ou offline, mas definitivamente deve estar em vigor. Ao usá-lo, você protege seus dados valiosos não apenas contra alguns ataques de ransomware, mas também contra outros ataques cibernéticos de diferentes tipos.. Além disso, não se esqueça de proteger o próprio backup com fortes, senhas complexas.

- Não se esqueça da segurança do e-mail. Nunca abra anexos ou busque links vindos de desconhecidos, inesperado, ou fontes indesejadas. Habilite a autenticação multifator e defina as senhas’ data de validade. Apenas seja extremamente cauteloso com toda a correspondência que você recebe.

- Mantenha sua solução antivírus atualizada regularmente. Caso a infecção esteja presente em seu sistema, sua solução antivírus será capaz de detectá-la e removê-la com eficácia.

Exemplos de ataques do Maze Ransomware

Em uma nota de resgate, a vítima também recebe instruções detalhadas sobre como efetuar o pagamento. Além disso, os cibercriminosos oferecem prova de que possuem as chaves/ferramentas de descriptografia; as vítimas podem enviá-los para a descriptografia gratuita de até três arquivos para obter a prova. As vítimas mais famosas da lista de ransomware Maze são:

O ataque da LG Electronics

No caso desta empresa, a gangue não executou a criptografia na rede comprometida, mas sim, eles optaram por roubar apenas os dados confidenciais. A razão para um movimento tão peculiar foi explicado pela própria gangue aos repórteres do ZDNet quando os jornalistas os contataram em seu site de vazamento.

FATO INTERESSANTE: Alguns exemplos de ransomware podem ameaçar as vítimas para que excluam seus arquivos ou publiquem alguns de seus dados confidenciais, a menos que paguem um resgate.

“Decidimos não executar o Maze ransomware porque seus clientes são socialmente importantes e não queremos interromper suas operações, então apenas exfiltramos os dados,”a gangue respondeu aos repórteres. No ataque, hackers roubaram 50.2 GB da rede interna da LG e publicou-o online.

O ataque consciente

Ciente, um dos maiores provedores de serviços de TI e empresas da Fortune 500 lista firme sofreu o ataque Maze em abril 2020. O ataque resultou em interrupções generalizadas de serviço.

O trabalho interno e externo da empresa ficou paralisado quando os funcionários e as equipes de vendas perderam a comunicação. Devido ao ataque, o provedor de TI sofreu perdas financeiras significativas. Estimou-se que as perdas compensadas por $50 para $70 milhões em receitas perdidas.

O Ataque Xerox

Em julho 2021 a gigante gráfica também sofreu um ataque do ransomware Maze. A gangue roubou mais de 100 GB da Xerox. Entre os dados roubados estavam vários bancos de dados e documentos financeiros e, como observaram os especialistas, parece que o processo de criptografia começou em junho. 24.

O Ataque Universal Aliado

Em novembro 2019 uma empresa de pessoal de segurança também sofreu um ataque do ransomware Maze. A gangue vazou sobre 700 MB de dados depois que a empresa ultrapassou o prazo para pagamento de resgate. Como de costume nesses casos, os criminosos avisaram que vazaram apenas dez por cento do que foi roubado.

Outros ataques de ransomware semelhantes

Você pode dizer que é verdade que o ransomware se tornou o número um na Evil Corporation atualmente porque as próximas variantes de malware também ganharam fama ao atingir os peixes grandes:

Ransomware de armário

Recentemente, o FBI emitiu um alerta de que a gangue infectou pelo menos 52 organizações de infraestrutura crítica em toda a América. Os sistemas que foram atacados incluem aqueles nos setores de tecnologia da informação, governo, serviços financeiros, energia, e fabricação crítica.

Avaddon Ransomware

Os infames ransomware avadon gangue não usou técnicas de extorsão duplas, mas triplas, ameaçando suas vítimas com ataques DDoS até que o resgate fosse pago. O grupo não funciona mais, pelo menos não com este nome após o ataque à operadora de telecomunicações Schepisi Communication, com sede na Austrália.

VoidCrypt Ransomware

Ransomware VoidCrypt é difícil de se livrar, a menos que haja envolvimento direto dos criminosos por trás disso. Isso significa que você pode restaurar seus arquivos criptografados sem eles, mas infelizmente, há menos chance de você restaurá-los com a ajuda do criminoso, você só sofrerá perdas financeiras e de dados.

IMPORTANTE: O vírus Help pertence à família de ransomware VoidCrypt e criptografa todos os dados do seu PC. Um nome cientificamente correto para a ajuda seria “Infecção do tipo ransomware da família VoidCrypt”.

Arrebatar Ransomware

Vamos conversar Ataque de ransomware de captura. Na rede de uma organização, a gangue conseguiu infectar 200 máquinas ou aproximadamente 5% dos computadores da empresa. Outro alvo na lista da quadrilha era a Volvo Cars. Embora a equipe Snatch tenha assumido a responsabilidade pelo ataque, a empresa não confirmou seu envolvimento. Além disso, o grupo também assediou por muito tempo os funcionários do aeroporto canadense postando aos poucos as informações roubadas.

Conclusão

Mas quão feroz o ransomware pode ser, você também pode encontrar um bom produto de software antivírus que pode ajudá-lo com proteção e segurança. Tentar Antimalware Gridinsoft para enfrentar quaisquer futuras ameaças cibernéticas. Oferece uma interface fácil de navegar e um trabalho eficiente.