Os analistas da Microsoft prepararam um tradicional Relatório de Defesa Digital, em que falaram sobre os principais acontecimentos e tendências na área de segurança cibernética e análise de ameaças no ano passado (de julho 2019 para junho 2020). A empresa, por exemplo, estimou que alguns ataques de ransomware poderiam ser realizados em menos de 45 minutos.

Especialistas escrevem isso, em primeiro lugar, todos vão se lembrar 2020 devido à pandemia do coronavírus. Embora alguns grupos de hackers tenham usado o tema COVID-19 em seus ataques, A Microsoft afirma que essas operações foram apenas uma pequena parte do ecossistema geral de malware, e a pandemia parece ter desempenhado um papel mínimo nos ataques do ano passado.

“O número de ataques de phishing no setor empresarial continua a crescer e está a tornar-se o vetor dominante. A maioria das iscas de phishing está centrada na Microsoft e em outros fornecedores de SaaS, e as cinco principais marcas fraudulentas incluem Microsoft, UPS, Amazonas, Apple e Zoom”, – escrevem analistas da Microsoft.

No total, Microsoft bloqueou mais de 13,000,000,000 e-mails maliciosos e suspeitos em 2019, mais de um bilhão dos quais continham URLs de phishing.

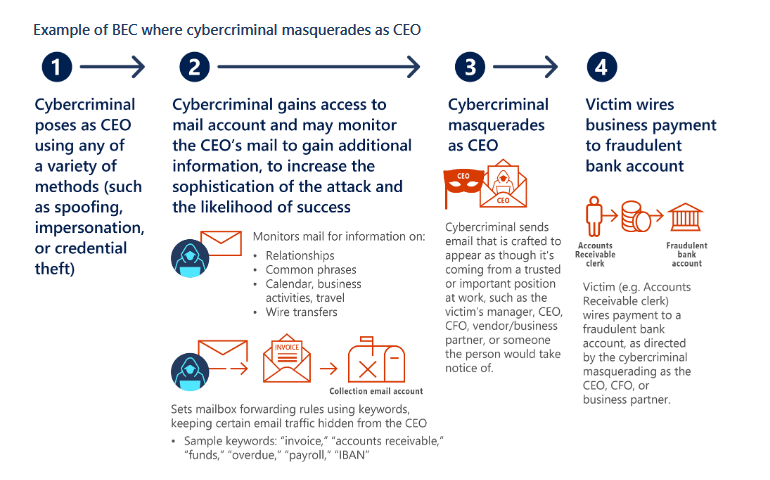

Além disso, operações de phishing bem-sucedidas costumam ser o primeiro passo em ataques BEC. Aquilo é, fraudadores obtêm acesso à caixa de correio de um executivo da empresa, examine seu e-mail, e, em seguida, enganar os parceiros de negócios do usuário comprometido para que paguem contas e enviem fundos para suas contas bancárias. O relatório afirma que os golpistas do BEC estão mais frequentemente interessados em credenciais do produto de contabilidade C-suite.

No entanto, phishing não é a única maneira de invadir a conta de outra pessoa.

Também, hackers usam a técnica de pulverização de senhas e muitas vezes exploram o fato de que os usuários reutilizam as mesmas senhas. Na técnica mencionada, os invasores usam nomes de usuário diferentes e tentam usá-los com o mesmo nome simples, senha facilmente adivinhada, na esperança de encontrar uma conta mal protegida.

“Esses ataques são mais frequentemente usados contra IMAP e SMTP. Eles permitem que invasores ignorem a autenticação multifator porque o login via IMAP e SMTP não suporta esse recurso”, – dizem os pesquisadores da Microsoft.

Os especialistas da Microsoft consideram inequivocamente o ransomware a ameaça mais séria do ano passado.

A maior parte dessa atividade veio de grupos de hackers especializados em ataques a grandes corporações ou organizações governamentais., já que eles podem obter o resgate mais significativo. A maioria desses grupos explora a infraestrutura fornecida por outros hackers ou verifica massivamente a Internet em busca de vulnerabilidades recentemente descobertas..

Na maioria dos casos, hackers se infiltram no sistema e ficam lá, esperando até que estejam prontos para lançar um ataque.

A Microsoft relata que o ransomware esteve particularmente ativo este ano e reduziu drasticamente o tempo necessário para lançar ataques, especialmente durante a pandemia de COVID-19.

“Os invasores usaram a crise do COVID-19 para reduzir o tempo gasto no sistema da vítima. Eles comprometem, roubar dados, e, em alguns casos, ativar ransomware rapidamente, aparentemente na crença de que seria mais provável que fossem pagos dessa forma. Em alguns casos, os cibercriminosos passaram da infiltração inicial para criptografar toda a rede e exigir um resgate em menos de 45 minutos", - disse o relatório.

Deixe-me lembrá-lo que os pesquisadores também calcularam que Os ataques de ransomware ocorrem com mais frequência à noite e nos fins de semana.