Pegasus Spyware é um programa malicioso coberto por múltiplas camadas de segredos, rumores e falsas alegações. Esse malware de nível militar é algo como uma lenda, isso às vezes faz as pessoas pensarem que é mais mítico do que real. Ainda, o verdadeiro Pégaso aparece de vez em quando, só para avisar a todos que ainda é o melhor software de espionagem que já existiu.

O que é o spyware Pegasus?

Pégaso is a spying software, desenvolvido pelo Grupo NSO em torno 2011. Não há termos precisos disponíveis, e a comunidade só pode estimar a data de lançamento pela primeira aparição. Provavelmente viu sua primeira aplicação em 2012, quando foi fornecido ao governo do Panamá. Tal mistério é explicado de forma bastante simples – NSO é uma empresa subordinada ao governo israelense. O objetivo principal deste software era espionar ativistas anti-israelenses, criminosos de guerra, e pessoas suspeitas de espionar para outros países. Alguém pode dizer, é um exemplo de arma cibernética – a mais moderna e bastante eficaz.

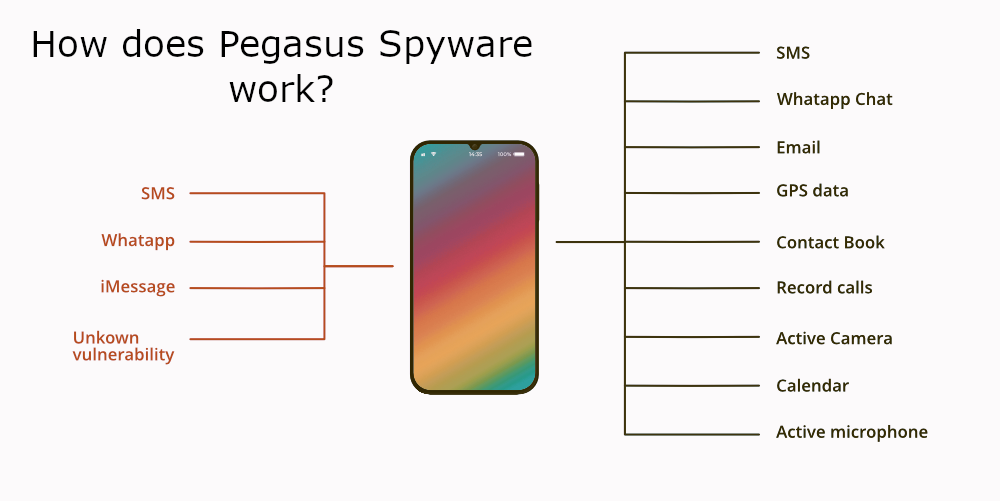

A sua funcionalidade é bastante ampla, uma vez que, por definição, deve ser capaz de fornecer todas as informações possíveis sobre a vítima à pessoa que a controla.. Originalmente, foi orientado em dispositivos iOS, e apenas vários casos de ataque ao Android foram detectados. Existe outro malware desenvolvido pelo Grupo NSO – Spyware Crisaor – isso é aparentemente a versão Pegasus que possui alguns ajustes para ataques mais eficientes em dispositivos Android.

Como o spyware Pegasus se espalha?

Como Pegasus é uma ferramenta muito precisa que é vendida por um preço muito alto, não há massividade em sua propagação – apenas apontar ataques que visam pessoas designadas. A maioria das consultas do Google, como “download de spyware pegasus”, levará você a sites que oferecem falsificações por uma grande quantia, ou apenas spyware que infectará seu dispositivo. O Grupo NSO geralmente assina um contrato com sua contraparte (o governo de outro país) onde os pontos-chave sobre o uso do programa são declarados. Em particular, os desenvolvedores deixam o direito de decidir qual quantidade de funções estará disponível para um determinado país. Há também uma cláusula contratual de que o governo deve usar o Pegasus apenas para ações antiterroristas e para necessidades de segurança nacional.

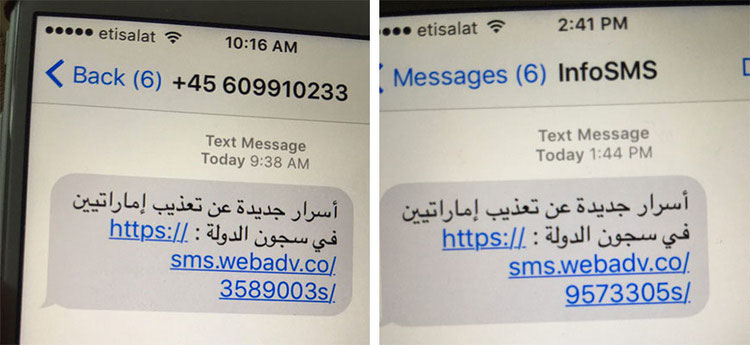

Nos dispositivos de usuários que de alguma forma conseguiram se tornar uma ameaça à segurança nacional, o Pegasus chega geralmente através da engenharia social. Ainda, as abordagens utilizadas ainda diferem classic Facebook spam ou algo assim. Como essas pessoas geralmente suspeitam que alguém pode tentar atacá-las dessa forma, eles não clicarão de forma imprudente em tudo o que virem. Um hábito bastante útil para todos, mas nem todo mundo corre o risco de pegar o Pegasus ou spyware, comparável em termos de nível de perigo.

As formas típicas de injeção de spyware são as seguintes:

Links de phishing são enviados via mensageiro popular ou por e-mail. Geralmente, esses são Whatsapp, iMessage ou Facebook – esses lugares também são muito populares entre outros cibercriminosos. Mas desta vez, a mensagem recebe a way more serious disguise – graças às capacidades “ampliadas” das empresas governamentais. Este último pode facilmente descobrir quando o sujeito da vigilância aguarda a entrega, ou uma fatura de uma companhia de seguros.

Exploração de vulnerabilidade de clique zero. Este tipo raro de exploração é ainda mais difícil de imaginar no iOS, que se destaca por seus recursos de segurança. No entanto, esta violação no iMessage é real para todas as versões até 14.7 – então a Apple alegou que corrigiu a violação. Estar preso, não foi necessário nem abrir o aplicativo ou ler a mensagem – uma vez recebido, já conseguiu instalar o Pegasus. Como dizem os pesquisadores, esse bug pode estar presente no sistema operacional desde iOS 7 – que foi lançado em 2013.

Exploração de aplicativos de fotos. A Apple implementou seu jeito único para iPhones, iPad, Macs e o restante de sua linha de produtos para processar as imagens. No entanto, como foi descoberto, este método tornou possível explorar o formato de arquivo de imagem marcado (TIFF) arquivos para execução remota de código. A violação recebeu o índice de CVE-2016-4631. Bandidos estavam enviando a foto para uma vítima, e uma vez que eles tentaram abri-lo – o código foi executado e o Pegasus foi entregue.

Ataques MitM da Apple Music. Aplicativo Apple Music – uma biblioteca de música móvel multiplataforma que está presente em iOS e Android, teve uma falha de segurança em sua versão para iOS 11. Faltou a verificação diligente de certos certificados SSL do servidor. Este certificado serve para garantir que o servidor ao qual o aplicativo está conectado é genuíno, e que ninguém pode escutar o trânsito. No entanto, a falha descoberta tornou possível falsificar o certificado e conectar o dispositivo ao servidor de um hacker, dando-lhes a capacidade de interagir com o sistema sem quaisquer restrições e alarmes de segurança. Essa falha obteve o índice de CVE-2017-2387.

Detalhes técnicos do Pegasus Spyware

As sofisticadas formas de entrega que mencionei acima já tornaram este malware bastante único. Mas as coisas sob o capô são ainda mais incríveis – essa é a representação real de quão bem o malware pode ser feito. Ao contrário da maioria dos malwares que você pode ver à venda na Darknet, é feito para ser bem mais autônomo – então mesmo o alvo que espera a espionagem provavelmente sentirá falta da sua presença. Ele também tenta usar a integração profunda com o sistema atacado, obtendo informações diretamente do hardware.. Isso ajuda o Pegasus a contornar as restrições do sistema operacional ou técnicas de falsificação.

Pégaso é capaz de ler SMS, e-mails, gravação de chamadas de celular e VoIP, e permitir que o microfone e a câmera gravem o ambiente ao redor do telefone. Ele também tem acesso total à memória do dispositivo: este malware pode coletar fotos e vídeos presentes no dispositivo, bem como um calendário e agenda de contatos. Por isso, é teoricamente capaz de excluir certos dados do telefone – mas vai contra a furtividade. Este malware também pode obter informações sobre a localização atual do telefone – independentemente de haver algum spoofer de localização de software presente, ele obterá as informações diretamente do chip GPS.

Além dos dados “profundos”, A Pegasus também é capaz de se aprofundar nos programas para obter informações. Aplicativos populares como WhatsApp, Viber e Facebook Messenger podem ser facilmente acessados, resultando em conversas roubadas, e ainda mais contatos vazaram. Pesquisadores dizem sobre mais 50,000 Contatos que Pegasus roubou com sucesso dos dispositivos atacados. Como este spyware sempre é executado com privilégios de root, pode até recuperar os dados que foram excluídos há algum tempo – claro, se for possível para a tecnologia do dispositivo de armazenamento.

O infame spyware também pode se autodestruir em diferentes circunstâncias. Se não puder se conectar ao servidor de comando por mais de 2 meses (60 dias), ele se destrói automaticamente, juntamente com os pacotes de dados coletados. alternativamente, pode ser autodestruído do dispositivo após o comando correspondente do servidor. Ele também fornece algumas formas alternativas de instalação – mesmo com acesso físico ao dispositivo.

Pegasus e a comunidade internacional

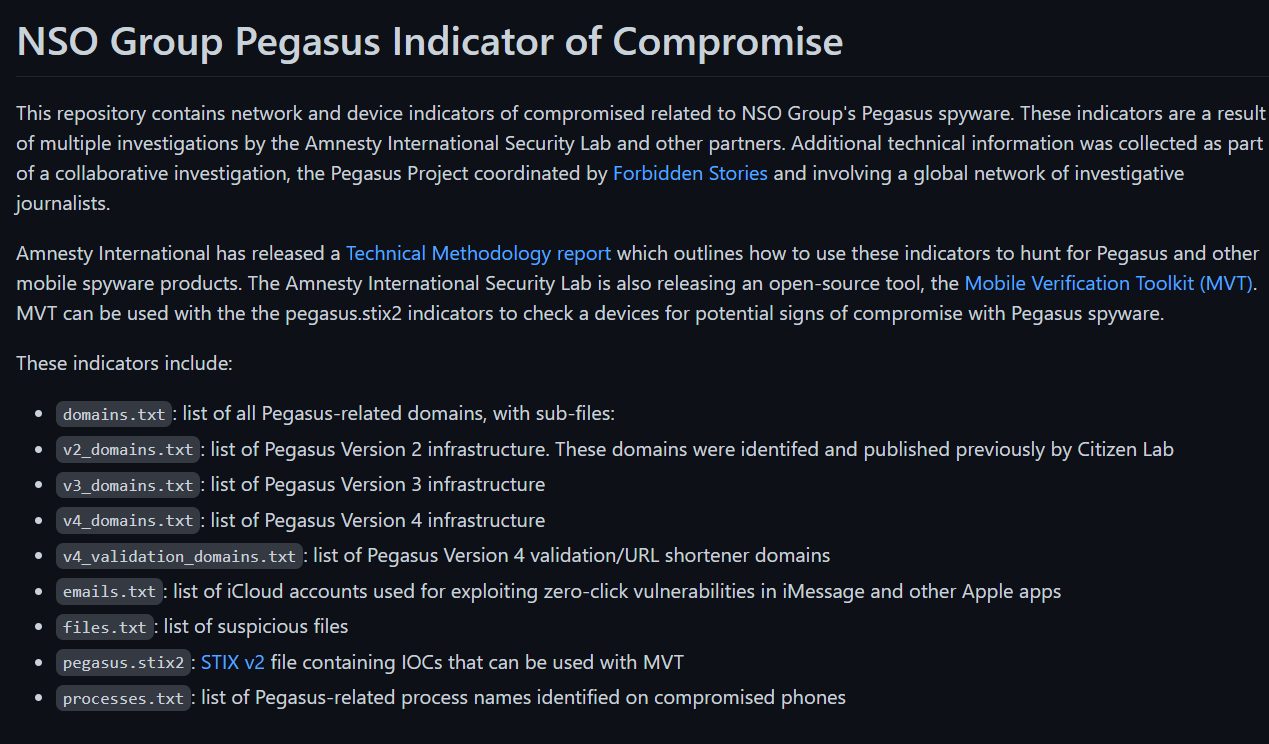

De acordo com relatos de diferentes fontes, existem milhares de pessoas de todo o mundo que foram atacadas com Pegasus Spyware. Alguns deles foram violados através do WhatsApp, alguns receberam um SMS malicioso do iMessage. A única coisa que os une, além da carga útil, é o fato de que eles não tinham como evitar isso. A maioria dos casos de injeção foi feita através de vulnerabilidades de dia zero que foram descobertas posteriormente pelos desenvolvedores. Essa coisa, considerando que a espionagem não é um ato muito moralista, cria muitas perguntas estranhas.

Em primeiro lugar, os governos têm o direito de espionar a pessoa que desejam? Ao comprar o Pégaso, os governos prometem que usarão a ferramenta apenas contra pessoas que representam uma ameaça à segurança nacional. No entanto, as fronteiras desta categoria estão confusas. Alguns países muçulmanos provaram que, ao espiar activistas dos direitos humanos, em particular – mulheres que promoveram os direitos das mulheres nos países do Médio Oriente.

Segundo – existe uma maneira de evitar isso? Obviamente, esta questão apareceu quase imediatamente após a identificação do Pegasus. Uma infame ferramenta Anti-Pegasus, software anti-spyware que é projetado apenas para detectar e eliminar o Pegasus, tornou-se não apenas um item de especulações constantes, mas também o disfarce para outros malwares. Ainda, não fornece a você com uma garantia esse malware será excluído, já que este spyware é extremamente secreto.

Por outro lado, instalar as últimas atualizações de segurança e usar os smartphones mais modernos provavelmente não ajudará em nada. Hackers que implantam malware usam as formas mais inesperadas, que não são combatidos por patches de software ou outras coisas. Para ser honesto, não há como evitar a exploração de dia zero em telefones celulares – só porque não existem soluções capazes de fazer isso sem causar sérios danos ao desempenho do telefone. A Apple implementou um modo Lockdown no iOS 16, o que supõe uma restrição severa na funcionalidade do dispositivo para segurança máxima. Essa compensação será eficaz? Só o tempo nos dirá.