Palo Alto Networks descobriu o botnet PgMiner, que ataca e invade bancos de dados PostgreSQL mal protegidos para instalar mineradores.

Um novo botnet de mineração de criptomoedas baseado em Linux explora a execução remota de código do PostgreSQL (RCE) vulnerabilidade, que compromete servidores de banco de dados de cryptojacking.

criptojacking (ou simplesmente mineração maliciosa de moedas) é uma forma comum de os autores de malware monetizarem suas operações.

Palo Alto Networks nomeou o novo botnet de mineração de criptomoedas “PGMiner” após seu canal de entrega e modo de mineração.

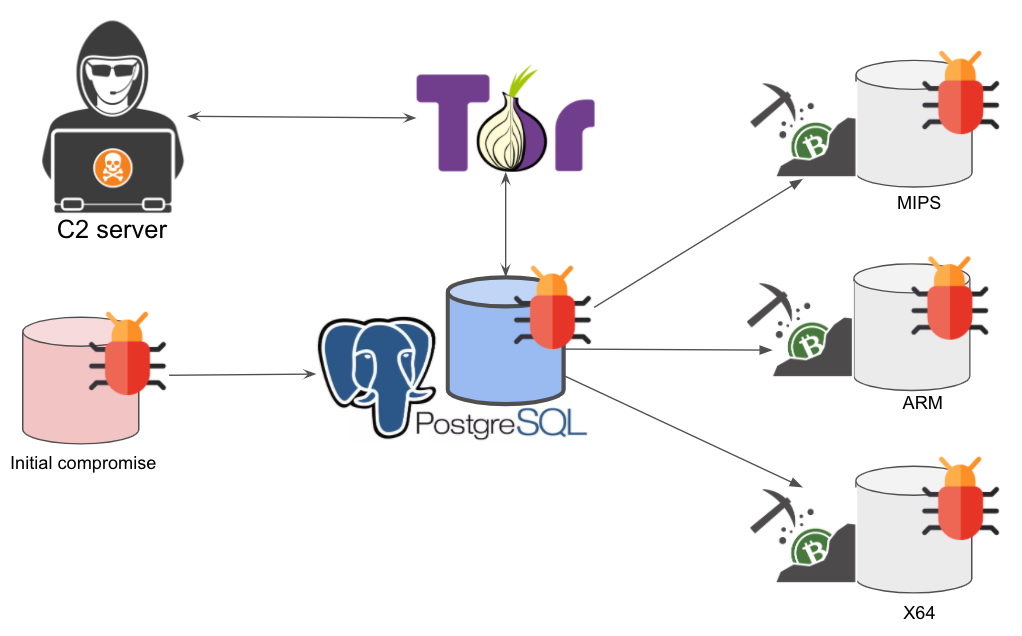

O botnet PgMiner opera de acordo com um esquema bem conhecido e estabelecido por criminosos: ele seleciona aleatoriamente um intervalo de endereços IP (por exemplo, 18.xxx.xxx.xxx) e então enumera todas as partes desta faixa procurando sistemas com porta aberta 5432 (PostgreSQL).

PostgreSQL é um dos sistemas de gerenciamento de banco de dados relacional de código aberto mais comumente usados (SGBD) para ambientes de produção. De acordo com DB-Engines, PostgreSQL ocupa o quarto lugar entre todos os sistemas de gerenciamento de banco de dados (SGBD) a partir de novembro 2020.

Se o botnet detectar um sistema PostgreSQL ativo, ele passa da fase de varredura para um ataque de força bruta, durante o qual ele tenta uma longa lista de senhas na tentativa de adivinhar o login e a senha da conta padrão do PostgreSQL (postgres).

Se o proprietário do banco de dados esqueceu de desabilitar esta conta ou não alterou a senha, hackers obtêm acesso ao banco de dados e então usam o COPIAR da função PROGRAMA (CVE-2019-9193 foi associado a ele, embora muitos na comunidade PostgreSQL se recusassem a reconhecer como um bug) para expandir o acesso e alcançar o servidor e seu sistema operacional. Tendo estabelecido controle sobre o sistema infectado, os operadores do PgMiner implantam um minerador no servidor infectado para minerar a criptomoeda Monero.

Segundo os pesquisadores, o botnet atualmente é capaz de instalar mineradores apenas no Linux MIPS, Plataformas ARM e x64.

Os especialistas também mencionam que o servidor de controle PgMiner, a partir do qual hackers controlam bots infectados, está hospedado no Tor, e a base de código do botnet se assemelha a outro malware semelhante – SystemdMiner.

Deixe-me lembrá-lo disso hackers cracked European supercomputers and forced them to mine cryptocurrency.