Pesquisadores descobriram uma nova forma de malware chamada RedEnergy Stealer. Isso é categorizado como ladrão como ransomware mas não é afiliado à empresa australiana Red Energy.

Um malware chamado RedEnergy stealer usa um tática sorrateira para roubar dados confidenciais de diferentes navegadores da web. Sua forma fundamental de difusão circula atualizações falsas – pop-ups e banners que induzem o usuário a instalar o que parece ser uma carga maliciosa. RedEnergy também possui vários módulos que pode realizar atividades de ransomware. Apesar de usar nomes de métodos comuns, o malware manteve seu nome original. RedEnergy é classificado como Stealer-as-a-Ransomware porque it can function as a stealer e ransomware.

O que é malware RedEnergy?

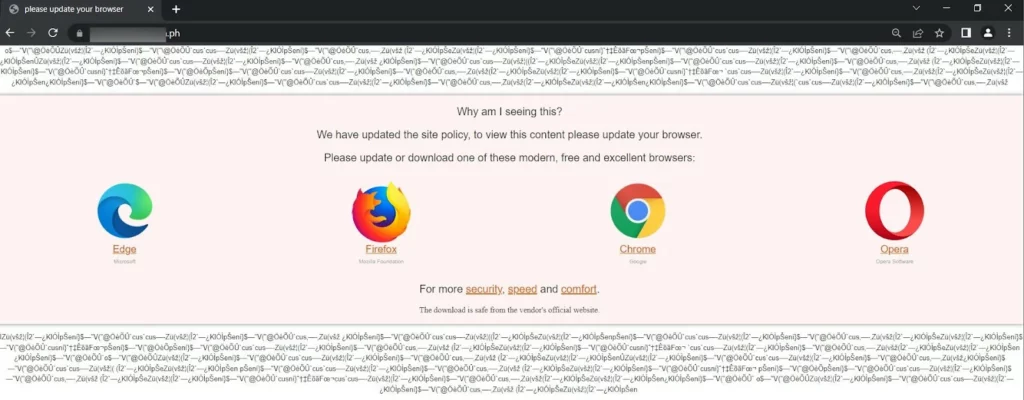

RedEnergy é um malware projetado para aparecer como uma atualização legítima do navegador, enganando os usuários para que baixem e instalem. Isto imitates well-known browsers como o Google Chrome, Microsoft borda, Raposa de fogo, e ópera, e uma vez acionado, deposita quatro arquivos (dois arquivos temporários e dois executáveis) no sistema alvo. Um desses arquivos contém uma carga maliciosa e inicia um processo em segundo plano. A carga exibe uma mensagem insultuosa para a vítima uma vez executada.

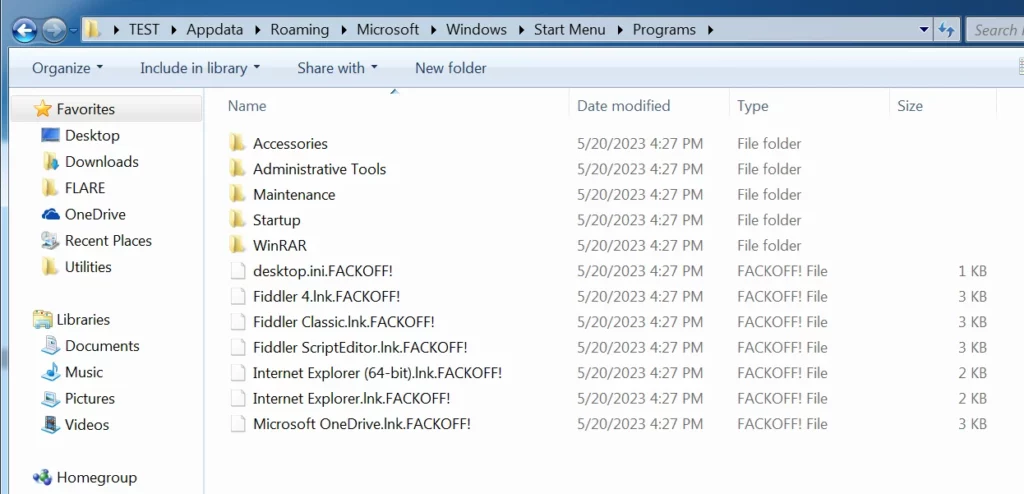

Também, RedEnergy é um software malicioso que permanece em um sistema infectado mesmo após a reinicialização ou desligamento. Isto permite-lhe continuar as suas atividades prejudiciais ininterruptamente. Como parte de sua operação, ele também criptografa os dados da vítima e adiciona o “.FACKOFF!” extensão para todos os arquivos criptografados. Em seguida, exige pagamento da vítima para restaurar o acesso aos arquivos por meio de uma mensagem de resgate (“read_it.txt“) e muda o papel de parede da área de trabalho.

Uma das coisas que o ransomware faz é excluir dados da unidade sombra, o que significa que todos os backups são apagados. Além disso, o software malicioso altera o desktop.ini arquivo, qual contém configurações básicas para pastas do sistema de arquivos. Ao fazer isso, RedEnergy pode alterar a aparência das pastas, tornando mais fácil ocultar suas atividades no sistema. Por último, RedEnergy também pode roubar dados de diferentes navegadores da web, potencialmente dando-lhe acesso a informações pessoais, detalhes de login, dados financeiros, atividades on-line, informações relacionadas à sessão, e outros dados essenciais.

Resumo da ameaça

| Nome | RedEnergy Stealer como ransomware |

| Tipo de ameaça | Ladrão de informações, ransomware |

| Extensão de arquivos criptografados | .FACKOFF! |

| Mensagem exigindo resgate | read_it.txt |

| Contato criminoso cibernético | [email protected] |

| Valor do resgate | 0.005 Bitcoin |

Como funciona o malware RedEnergy?

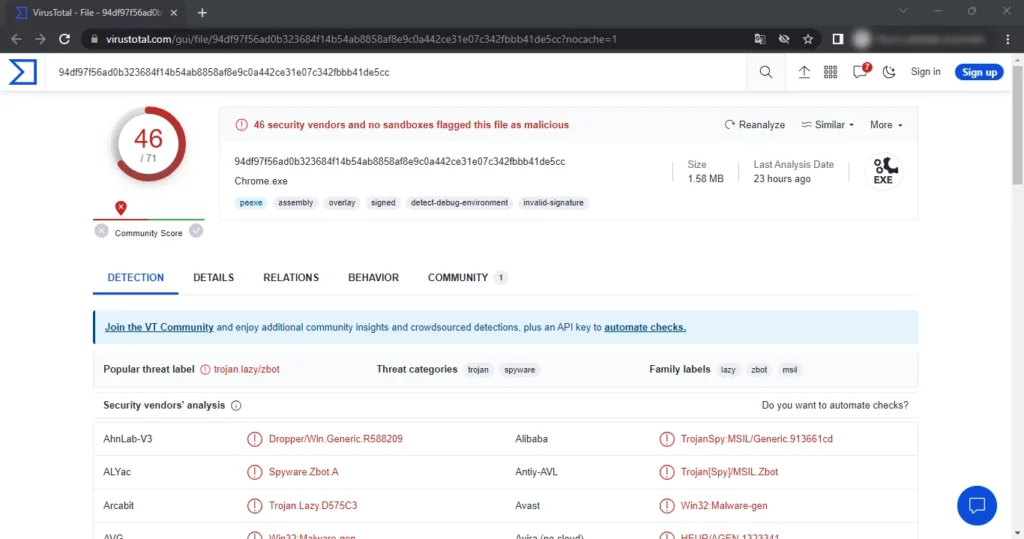

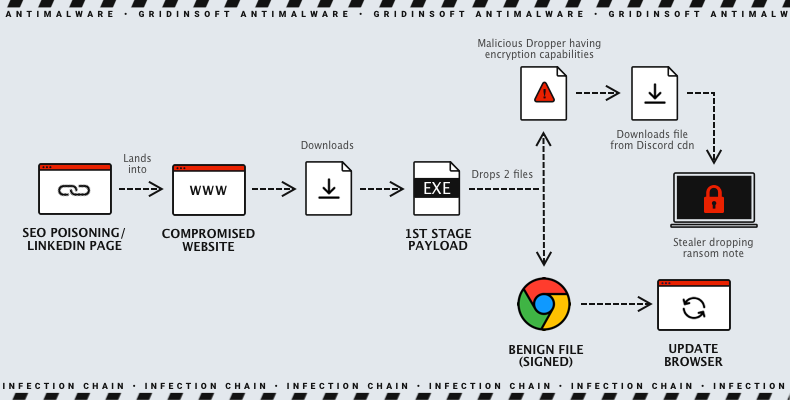

Esta campanha de ameaça usa um técnica de redirecionamento enganosa para enganar os usuários. Quando os usuários tentam acessar o site da empresa-alvo através do perfil do LinkedIn, eles são enviado inadvertidamente para um site malicioso. Neste site, eles são solicitados a baixar o que parece ser uma atualização legítima do navegador, apresentado como quatro ícones de navegador diferentes. No entanto, isso é uma armadilha, e o usuário desavisado baixa um arquivo executável chamado RedStealer em vez de uma atualização real.

Uma campanha de ameaças enganosas usa um domínio de download enganoso chamado www[.]igrejaatos2[.]org. O domínio aparece como um site ChatGpt, mas é falsificado e tem como objetivo enganar as vítimas para que baixem uma versão offline falsa do ChatGpt. Infelizmente, o zip contém o mesmo executável malicioso como antes, e as vítimas o adquirem sem saber ao fazer o download.

Como evitar a instalação do malware RedEnergy?

Indivíduos e organizações devem exercer extremo cuidado ao acessar sites, particularmente aqueles vinculados a perfis do LinkedIn. Verificando atualizações do navegador’ autenticidade e ser cauteloso com downloads inesperados de arquivos são fundamentais para a proteção contra essas campanhas maliciosas.

Para evitar consequências negativas, existem vários passos essenciais a serem seguidos:

- Atualizando seu sistema operacional e software regularmente.

- É essencial ter cuidado ao lidar com anexos de e-mail ou links suspeitos, especialmente de fontes desconhecidas.

- Considere o uso de software antivírus ou antimalware confiável para fornecer proteção extra e realizar verificações regulares do sistema.

- Evite baixar arquivos de sites não confiáveis e tenha cuidado com anúncios pop-up ou botões de download enganosos que possam conter conteúdo prejudicial.