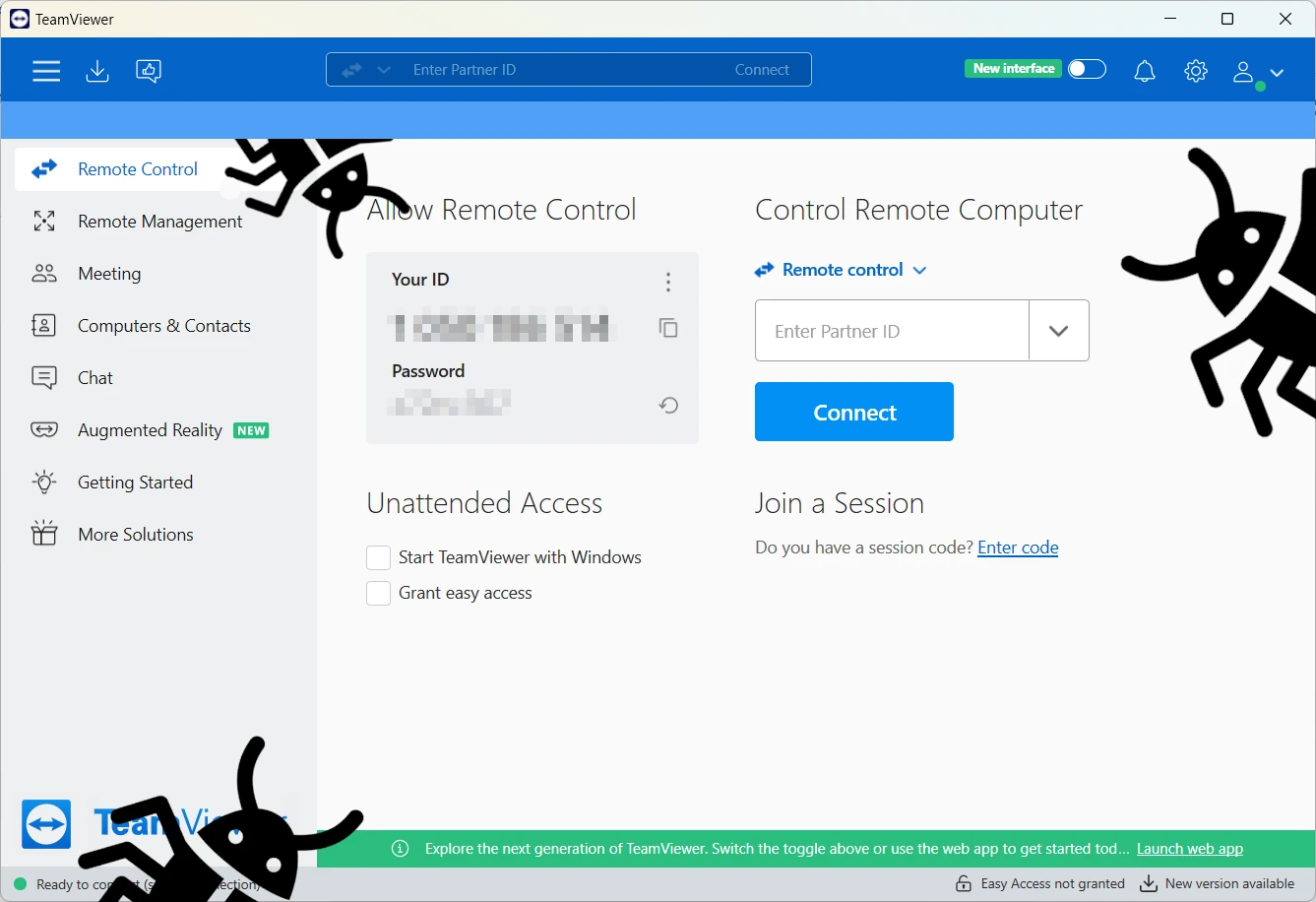

Atores de ameaças supostamente começaram a usar TeamViewer falso para distribuir malware. Their particular favourite for the final payload is the infamous njRAT trojan – an old-timer of the scene. Através do complicado esquema de propagação, hackers executam um ataque em vários estágios. njRAT Hides in Trojanized TeamViewer App For some reason, people show high levels of trust towards downloading… Continue a ler Instalador Trojanizado do TeamViewer espalha njRAT

Etiqueta: Backdoor

Domino Backdoor é liderado por FIN7 e Conti Actors

Um novo Domino Backdoor apareceu no início de 2023. Desde fevereiro, uma nova família de malware chamada Domino é usada para ataques a corporações, tendo o ladrão do Projeto Nemesis como carga útil final. Analistas afirmam que o novo backdoor é controlado e desenvolvido por ex-atores e hackers do TrickBot/Conti relacionados ao grupo FIN7. Who are… Continue a ler Domino Backdoor é liderado por FIN7 e Conti Actors

Surgiu o backdoor do IceBreaker, Explorando uma nova forma de phishing

Um novo jogador apareceu no ciberespaço, com métodos surpreendentemente novos. Um grupo até então desconhecido atacou empresas de jogos de azar e jogos online usando um backdoor ainda desconhecido, chamado IceBreaker pelos pesquisadores. IceBreaker Backdoor exploits new phishing way The method of compromising is based on the fact that tech support workers are tricked into opening malicious screenshots… Continue a ler Surgiu o backdoor do IceBreaker, Explorando uma nova forma de phishing

Shell reverso vs.. Backdoor : Quais são as diferenças?

Backdoor e Reverse Shell são muito semelhantes, o que pode levar você a acreditar que eles são a mesma coisa. Mas não tenha pressa com conclusões sobre este ponto; fornecemos a você as orientações abaixo sobre a diferença entre os dois mecanismos. O que é backdoor? Backdoors são métodos para contornar as medidas de segurança de um computador que não são… Continue a ler Shell reverso vs.. Backdoor : Quais são as diferenças?

Sinais de roubo de identidade: Como evitá-lo?

O roubo de identidade é um crime bastante desagradável. Cybercriminals can not only empty your wallet but also stalk your digital space and may even use it to commit crimes on your behalf. Já que os criminosos inventam novos truques diariamente, manter-se seguro é muito difícil. So we’ve set together some essential tips to help prevent identity theft… Continue a ler Sinais de roubo de identidade: Como evitá-lo?

Como manter seu Windows 10 Computador seguro em 2023

O Windows tem recursos valiosos, incluindo ferramentas confortáveis para PCs de usuários e proteção de dados confidenciais. Infelizmente, hackers estão interessados em invadir este sistema operacional, já que o Windows ocupa mais de 85% de dispositivos de usuário. Também, este sistema operacional tem muitas vulnerabilidades que os invasores tentam usar. No guia a seguir, you will find some essential tips on… Continue a ler Como manter seu Windows 10 Computador seguro em 2023

Malware CloudMensis ataca usuários MacOS

Especialistas da ESET descobriram o malware CloudMensis, que é usado para criar backdoors em dispositivos que executam macOS e posteriormente roubar informações. The malware received its name due to the fact that it uses pCloud, Dropbox and Yandex.Disk cloud storages as control servers. Let me remind you that we also wrote that Vulnerability in macOS Leads… Continue a ler Malware CloudMensis ataca usuários MacOS

Qual vírus mais mortal da história? Tipos para lembrar

Qual é o vírus mais mortal da história? Em novembro 11, 1983, o primeiro vírus foi escrito, que inaugurou uma nova era de programas perigosos para computadores. Um estudante americano da Universidade do Sul da Califórnia, Fred Cohen, escreveu um programa que demonstrou a capacidade de infectar um computador a uma taxa de reprodução de vírus de… Continue a ler Qual vírus mais mortal da história? Tipos para lembrar

SYMBIOTE Backdoor e Rootkit Dropper revelados

Porta dos fundos do simbionte: a Stealthy and Highly Evasive Linux Malware Researchers at Blackberry and Intezer have revealed a malignant program dubbed Symbiote used to inject rootkits and backdoors into compromised Linux servers. Este software tem como alvo instituições financeiras em toda a América do Sul. Para instalar a praga no sistema, os malfeitores precisam de acesso root, which they… Continue a ler SYMBIOTE Backdoor e Rootkit Dropper revelados

Grupo de hackers chinês revelado após uma década de espionagem não detectada

The New Chinese Spying Threat Actor Identified SentinelLabs, uma empresa americana de segurança cibernética, has reported about a Chinese hacking group Aoqin Dragon, que conseguiu conduzir atividades de espionagem bem-sucedidas contra empresas na Austrália e no Sul da Ásia durante cerca de dez anos sem ser rastreada. Diferentes empresas de segurança cibernética enfrentaram parcialmente as ações do grupo no passado, mas… Continue a ler Grupo de hackers chinês revelado após uma década de espionagem não detectada

![Signs of Identity Theft: How to Prevent Identity Theft [Short Guide 2022 ]](https://pt.gridinsoft.com/blogs/wp-content/uploads/2022/09/istockphoto-1279316333-612x612-1.jpg)