Weather Zero é um programa indesejado semelhante a um conta-gotas que se disfarça como um widget de clima para Windows. Ele se espalha como software potencialmente indesejado por meio de agrupamento, e pode entregar malware ao sistema alvo. Sua aparência inocente faz com que muitas pessoas o ignorem ou acreditem que é completamente inofensivo e, portanto, tenham pouca ou nenhuma pressa.… Continue a ler Weather Zero

Etiqueta: Malware

Bloom.exe

Bloom.exe é um minerador malicioso que se disfarça como um processo legítimo. Seu trabalho é usar o dispositivo da vítima para extrair criptomoedas para fraudadores. O sinal mais visível da sua presença, além do processo no Gerenciador de Tarefas, é uma carga de CPU extremamente alta que vem dele. Isso efetivamente torna seu sistema… Continue a ler Bloom.exe

Programa:Win32/Uwamson.A!ml

Win32/Uwamson.A!ml é um nome específico de uma detecção do Microsoft Defender. Esta designação indica que o programa ou arquivo suspeito verificado pelo antivírus possui características de malware. Aquilo é, o programa possui características típicas de vírus e outros malwares. Além disso, muitas vezes pode ser uma detecção de falso positivo. Vejamos isso em… Continue a ler Programa:Win32/Uwamson.A!ml

VirTool:Win32/DefenderTamperingRestore

VirTool:Win32/DefenderTamperingRestore é o nome da detecção do Microsoft Defender de um elemento malicioso presente no sistema. Geralmente, marca algo que pode enfraquecer a segurança do sistema e tornar o dispositivo vulnerável à injeção de malware. Vamos descobrir o quão perigoso isso é, e como lidar com isso. Ameaças como o VirTool são frequentemente as… Continue a ler VirTool:Win32/DefenderTamperingRestore

Trojan:Script/Wacatac.B!ml

Trojan Wacatac é uma detecção abrangente para uma ampla variedade de software malicioso, que compartilha funcionalidade e código. Em particular, o nome Wacatac aponta para malware com recursos de dropper que são usados para entregar ransomware. Trojan de detecção de Wacatac:Script/Wacatac.B!ml e Trojan:Win32/Wacatac.B!detecção de ml é um dos numerosos nomes de detecção que a Microsoft atribui a malwares menores… Continue a ler Trojan:Script/Wacatac.B!ml

AcroTray.exe

The Acrotray.exe process is one of the important components provided by Adobe Systems. Este processo está associado ao software Adobe Acrobat e geralmente é iniciado automaticamente quando o sistema operacional Windows é iniciado.. No entanto, nem todo usuário sabe o que é esse processo, para que serve e se é seguro. Let’s do a complete technical analysis… Continue a ler AcroTray.exe

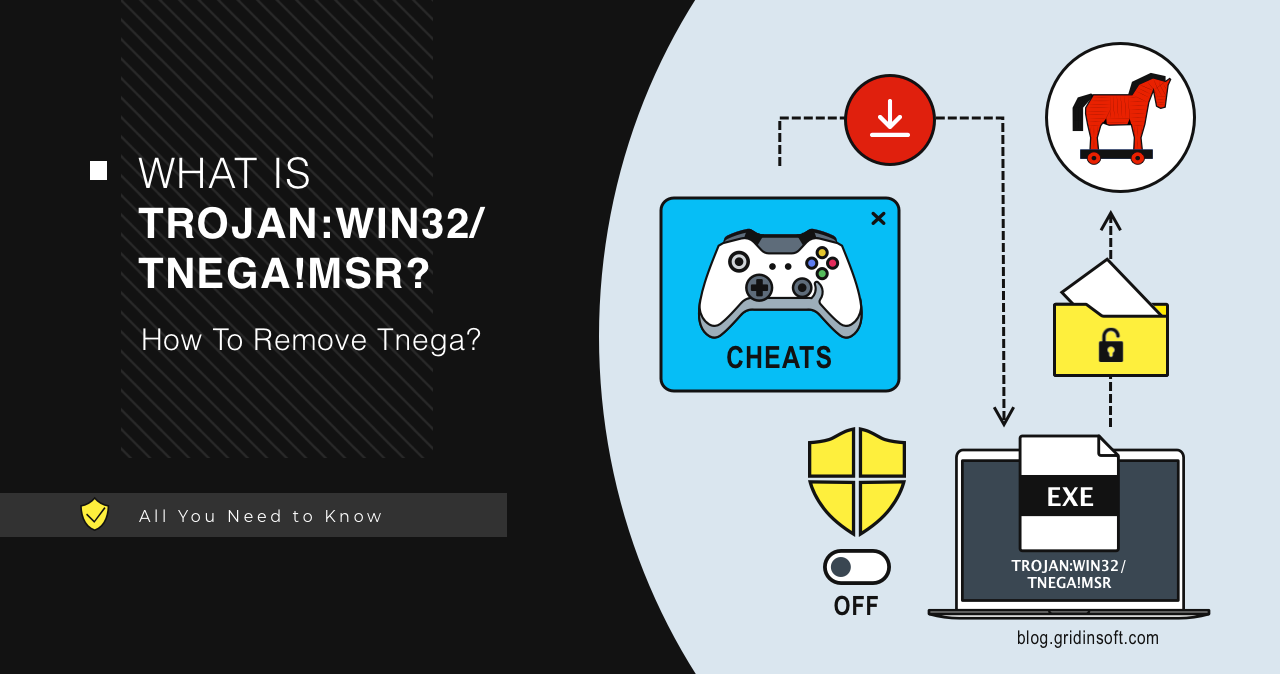

Trojan:Win32/Tnega!MSR

Trojan:Win32/Tnega!MSR is a malicious program that functions to deliver other malware. Ele usa vários truques anti-detecção e é frequentemente distribuído como mods e cheats para jogos populares.. Essas ameaças são capazes de transmitir spyware, ransomware e praticamente qualquer outro malware. Trojan:Win32/Tnega!MSR Overview Trojan:Win32/Tnega!MSR is a Microsoft Defender detection that refers to malware that acts… Continue a ler Trojan:Win32/Tnega!MSR

Infostealers Made With Electron On The Rise

Centro de Inteligência de Segurança AhnLab (UM SEGUNDO) identificou uma nova cepa de malware Infostealer criada usando a estrutura Electron. These apps are packaged in NSIS installer format, which the attacker used for the malware. Distribution of Infostealer Made With Electron ASEC has discovered a new malware strain with some unusual properties. It uses Electron, a popular… Continue a ler Infostealers Made With Electron On The Rise

CDNs GitHub e GitLab abusados para espalhar malware

Uma pesquisa recente sobre novas abordagens de disseminação de uma família de malware ladrão revelou uma nova maneira de abusar do GitHub. Instead of creating repositories that contain malware files, hackers push the files they need through the issue reporting mechanism in the repository menu. This allows for making malware look like a file from a legit repo, bypassing… Continue a ler CDNs GitHub e GitLab abusados para espalhar malware

Virus:Win32/Grenam.VA!MSR

Virus:Win32/Grenam.VA!MSR é um tipo de malware que pode entrar furtivamente no sistema e estabelecer conexões remotas. Ele permite que invasores acessem o sistema e executem remotamente funções de keylogging e coleta de informações. Esse malware geralmente se espalha por meio de downloads de software falsos e em sites comprometidos. Vírus como o Grenam podem ser disfarçados de software legítimo. As capacidades específicas… Continue a ler Virus:Win32/Grenam.VA!MSR