Malvertising da Pesquisa Google é um fenômeno desagradável de anúncios maliciosos nos resultados de mecanismos de pesquisa. Os anúncios lá em cima são chamados para facilitar a localização de usuários interessados em consultas específicas, but it ended up being yet another object of hackers’ exploitation. Vamos ver por que esses links aparecem, quão perigosos eles são, and how you can… Continue a ler Malvertising da Pesquisa Google: Anúncios falsos de programas gratuitos no Google Ads

Etiqueta: Malware

Vírus Perigoso & Ameaças de malware em 2023

As ameaças de vírus e malware estão em constante evolução e tornam-se mais sofisticadas e perigosas ao longo do tempo; isso torna extremamente difícil manter a segurança dos seus dados. A menos que você esteja adequadamente protegido, você corre o risco de se tornar vítima dos mais recentes vírus de computador e ataques de malware. Além disso, os cibercriminosos são implacáveis. They will stop at nothing to… Continue a ler Vírus Perigoso & Ameaças de malware em 2023

Falha de segurança

Uma violação de segurança é um acesso não autorizado a um dispositivo, rede, programa, ou dados. As violações de segurança resultam da violação ou violação dos protocolos de segurança da rede ou do dispositivo. Let’s see the types of security breaches, a maneira como eles acontecem, e métodos para neutralizar violações de segurança. O que é uma violação de segurança? Em primeiro lugar, let’s have… Continue a ler Falha de segurança

Raspberry Robin Worm usa malware falso para enganar pesquisadores de segurança

O worm Raspberry Robin usa novas táticas para evitar a detecção e busca confundir os especialistas em segurança se for executado em uma sandbox ou notar ferramentas de depuração. Para fazer isso, the malware uses fake payloads, Trend Micro experts say. Let me remind you that Raspberry Robin is a dropper that has the functionality of a worm,… Continue a ler Raspberry Robin Worm usa malware falso para enganar pesquisadores de segurança

Enorme lista de ransomware da Gridinsoft Research – Parte #2

Conversamos muito sobre exemplos notórios de ransomware na Parte #1 desta série. Ainda, não foi suficiente revelar todos os ataques de ransomware notáveis. Em parte #2, we will have a look at notorious attacks and ransomware families – several groups that use a single ransomware sample or its subspecies. Ataques de ransomware mais interessantes… Continue a ler Enorme lista de ransomware da Gridinsoft Research – Parte #2

Enorme lista de ransomware da Gridinsoft Research – Papel #1

O ransomware é legitimamente considerado um dos tipos mais perigosos de malware. Ataca indivíduos e empresas, criando uma bagunça em seus arquivos e paralisando seu trabalho. E mesmo sendo um malware tão devastador, consegue ter seus próprios favoritos. Vamos dar uma olhada nos ataques de ransomware mais notórios que já aconteceram. O que… Continue a ler Enorme lista de ransomware da Gridinsoft Research – Papel #1

Malware Android. Malware no telefone Android é possível?

Malware Android é um nome comum para todos os softwares maliciosos presentes no Android. Este sistema operacional aparece não apenas em telefones, mas também na grande maioria dos dispositivos IoT. Coisas como geladeiras inteligentes, ferros, máquinas de café, e fornos de micro-ondas também rodam Android e são vulneráveis aos mesmos programas maliciosos. O que é malware para Android,… Continue a ler Malware Android. Malware no telefone Android é possível?

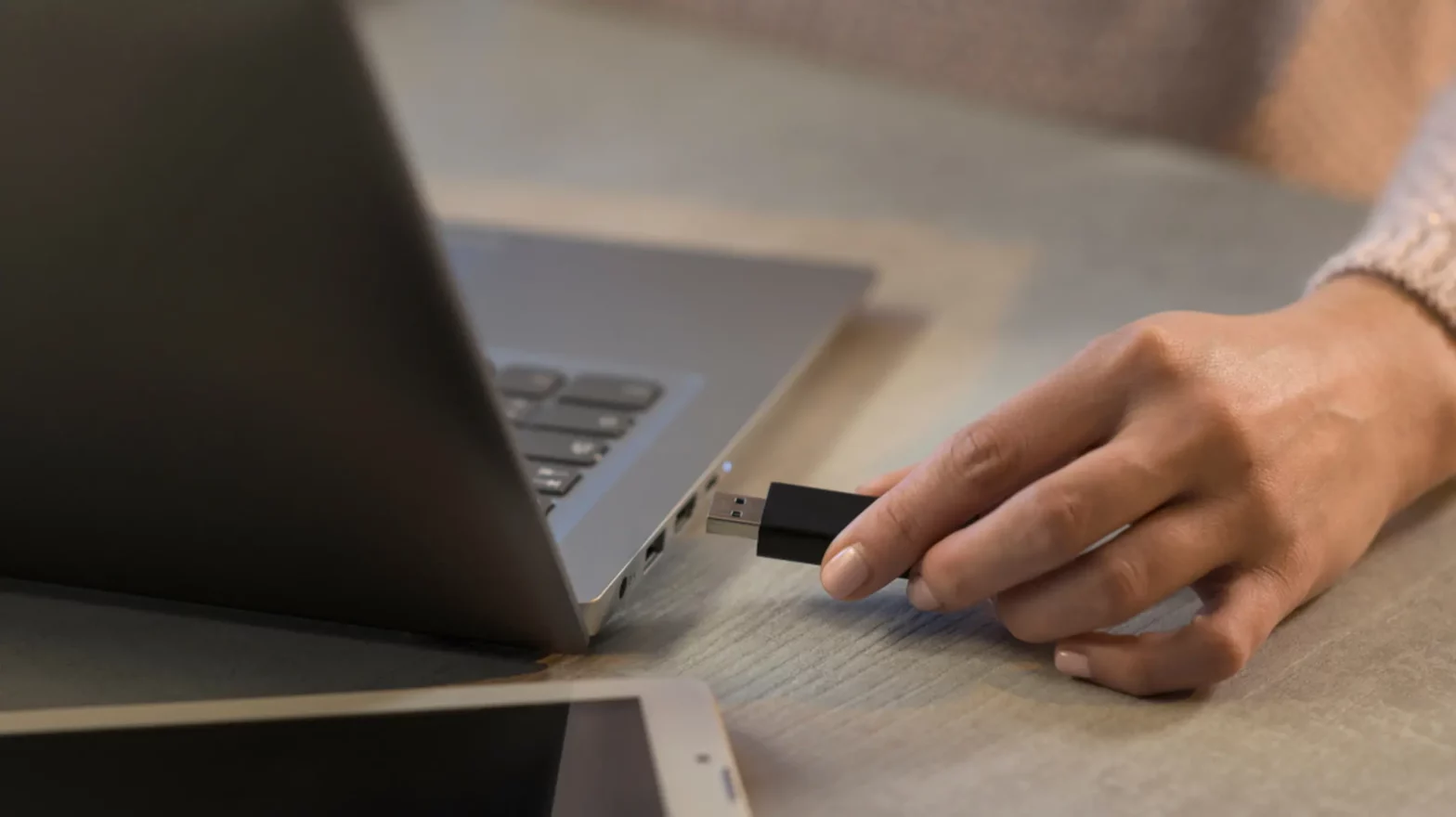

Espiões cibernéticos usam dispositivos USB para infectar alvos

Especialistas da Mandiant falam sobre uma campanha incomum de malware que afeta alvos no Sudeste Asiático, quando espiões cibernéticos usam dispositivos USB como vetor de penetração inicial. The researchers write that they link the discovered incidents to a group that is tracked under the code name UNC4191 (presumivelmente associado à China). Let me remind you that we also… Continue a ler Espiões cibernéticos usam dispositivos USB para infectar alvos

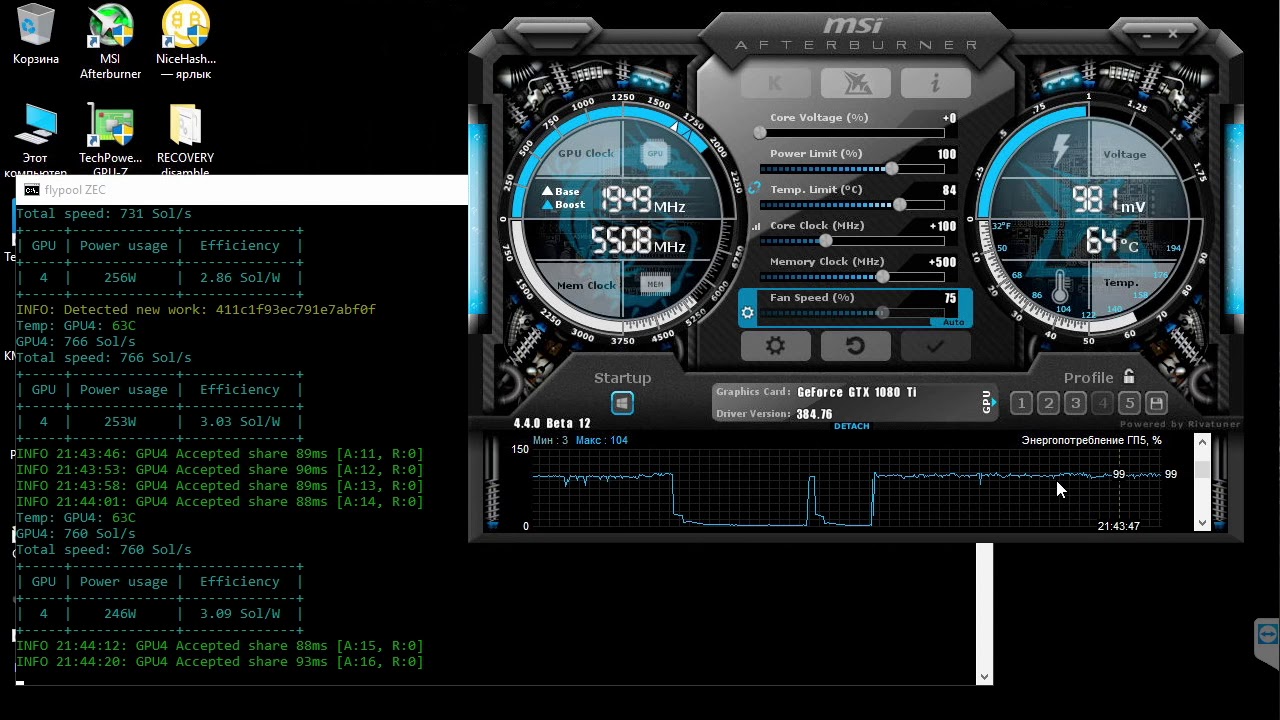

Falso MSI Afterburner infecta usuários’ Máquinas com Mineiros e Ladrões

De acordo com especialistas em segurança cibernética da Cyble, os invasores distribuem mineradores e o infostealer RedLine usando sites de download do falso utilitário MSI Afterburner. Nos últimos três meses, mais do que 50 esses recursos falsos apareceram na rede. Let me remind you that we also talked that Djvu Ransomware Spreads via Discord, Carregando RedLine Stealer,… Continue a ler Falso MSI Afterburner infecta usuários’ Máquinas com Mineiros e Ladrões

Extensão do Chrome ViperSoftX rouba senhas e criptomoedas

Um malware do Windows projetado para roubar criptomoedas e conteúdo da área de transferência instala uma extensão maliciosa do VenomSoftX Chrome nos usuários’ máquinas. A extensão funciona como um RAT (Trojan de acesso remoto), roubando vítimas’ dados e criptomoedas. Let me remind you that we also said that Malicious Ledger Live extension for Chrome steals Ledger wallet data, e também isso… Continue a ler Extensão do Chrome ViperSoftX rouba senhas e criptomoedas