Ransomware Trigona, um ator de ameaça novato ativo desde tarde 2022, tem seus servidores “exfiltrado e apagado” pela Aliança Cibernética Ucraniana (UCA). Hackers de chapéu branco também afirmam que os backups da infraestrutura de rede da Trigona foram apagados.

O que é Trigona Ransomware?

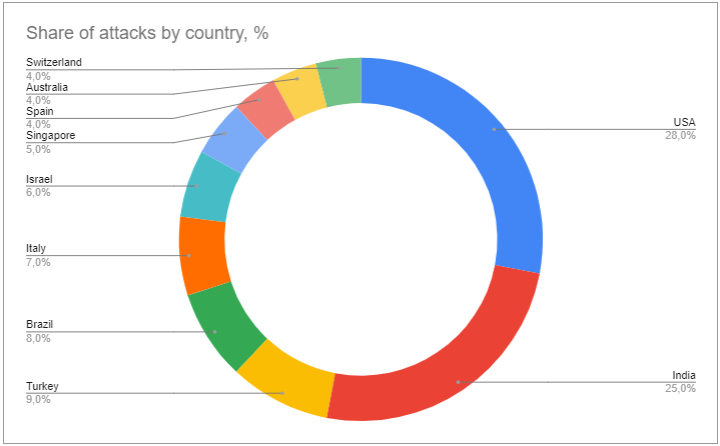

Trigona é um ator de ransomware relativamente novo, ativo há cerca de um ano no momento (desde outubro 2022). Apesar disso, hackers demonstram atividade significativa desde o início. Explorando diferentes vulnerabilidades, particularmente aqueles em MSSQL e software popular. Eles também não desdenham using compromised business emails, coletados nos estágios iniciais de um ataque ou mesmo em hacks anteriores. Além disso, a turma tentou ficar em contato com as últimas tendências, e lançou uma variante de seu ransomware para Linux.

Uma pesquisa minuciosa mostra que Trigona é provavelmente um descendente do ransomware CryLock. Apesar do grupo não reivindicar seu desligamento, eles ficaram baixos por algum tempo - e então Trigona surgiu. O novo grupo usa quase as mesmas ferramentas e táticas, portanto, é lógico supor que um renasce de outro. Outras pessoas apontam para certas relações with ALPHV/BlackCat gang, embora apareça esporadicamente e seja provavelmente uma coincidência.

Trigona Ransomware hackeado pela Aliança Cibernética Ucraniana

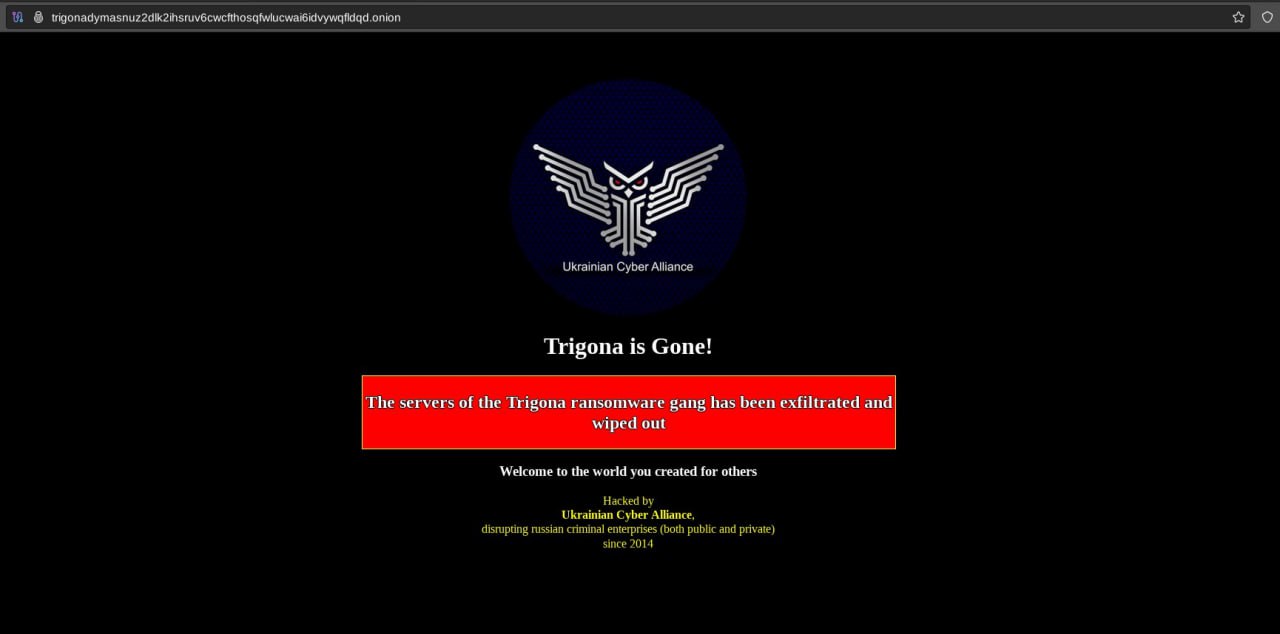

Em outubro 17, 2023, Canal de telegrama da Aliança Cibernética Ucraniana postou informações sobre servidores de ransomware Trigona sendo apreendidos e desativados. Isso foi acompanhado por uma captura de tela do site de vazamento Darknet da gangue depois do hack.

A Aliança Cibernética Ucraniana é um grupo de hacktivistas que realizam ataques a gangues russas de crimes cibernéticos. Sendo formado em 2014, foram uma resposta óbvia ao aumento do volume de ataques patrocinados pelo Estado russo contra infra-estruturas e empresas ucranianas. E, como você pode ver, eles continuam até hoje em dia.

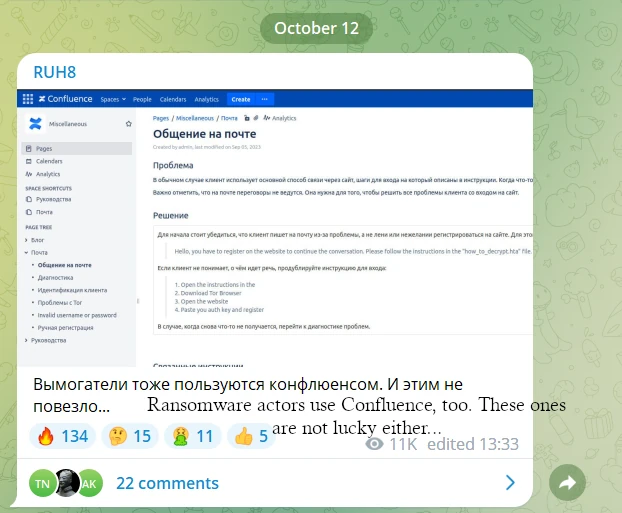

Postagens em um canal relacionado do Telegram RUH8 descobri alguns detalhes interessantes. Acontece que, hackers obtiveram acesso à conta Confluence de Trigona no início deste mês – por volta de outubro 12.

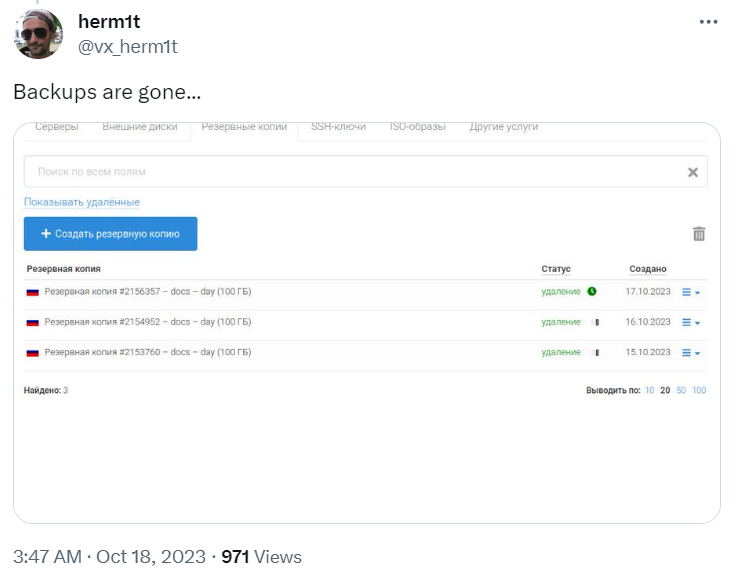

No entanto, postagens no Twitter do administrador do RUH8 descobriram que Os hackers ucranianos não apenas hackearam e desfiguraram o site Darknet. Capturas de tela provam que os backups do Trigona também desapareceram, o que torna bastante difícil voltar a ficar on-line com rapidez suficiente. Outra foto prova que todas as credenciais e dados internos foram exfiltrados e excluídos dos servidores dos criminosos.

Mais uma captura de tela do mesmo tópico do Twitter mostra que o hacker colocou as mãos em todo o kit de ferramentas dos cibercriminosos. Isso significa que mais cedo ou mais tarde, o descriptografador para as vítimas do ransomware Trigona estará disponível.

Trigona é Trigone agora?

Ainda não. Apesar de receber um ataque tão severo, O ransomware Trigona ainda pode se recuperar. No entanto, certamente levará algum tempo para colocar toda a infraestrutura online novamente. Além disso, carteiras criptografadas também estão expostas, que questionam a sua futura candidatura a financiamento as operações. Os principais desenvolvedores e mestres devem recuperar tudo do zero – e sem pagamento, a motivação será bastante baixa. O futuro do grupo Trigona não está claro.

Esta não é a primeira vez que um grupo de hackers destrói sua infraestrutura de rede. The recent operation ”Duck Hunt” pelo FBI destruiu uma enorme botnet sob o domínio de QakBot. No entanto, os federais não apreenderam o nível 1 servidores, onde a grande maioria da infraestrutura está hospedada – enquanto Trigona apaga todas as coisas de uma só vez. Geral, tais operações podem ser bastante eficazes em termos de esforço, já que aqueles que envolvem a prisão dos atores da ameaça e a apreensão física de ativos exigem muito mais reconhecimento, ações legais, operações do mundo real e similares. Espero ver muito mais disso no futuro.