Trojan:Win32/Wacatac.H!ml é uma detecção do Microsoft Defender que pode sinalizar diversas famílias de malware diferentes. Uma vez instalado, pode entregar cargas maliciosas adicionais, manipular as configurações do sistema, e criptografar dados do usuário. Por outro lado, às vezes pode ser uma detecção de falso positivo.

Trojan:Win32/Wacatac.H!Visão geral

Trojan:Win32/Wacatac.H!ml é uma detecção do Microsoft Defender que sinaliza uma ampla variedade de malware, que compartilham funcionalidades semelhantes. Em particular, Wacatac.H!ml aparece quando há um ransomware ativo no sistema, ou um conta-gotas (carregador) malware que é conhecido por implantar ransomware. Apesar disso, tal conta-gotas pode entregar literalmente qualquer outro tipo de programa malicioso – de adware a spyware ou backdoors.

Wacatac.H!ml geralmente entra no sistema quando o usuário baixa ou instala programas crackeados, keygens ou software incompleto semelhante. Às vezes, os usuários são induzidos a baixar o malware, disfarçando-o como um arquivo legítimo ou atualização de software. Logo no início, Wacatac.H!ml altera as configurações do registro e do sistema e mascarado como um processo benigno, para prosseguir com o download de outro malware. Ele esconde sua presença no sistema infectado por vários meios, como ofuscação de código e polimorfismo.

O “ml” em troiano:Win32/Wacatac.H!ml significa aprendizado de máquina, o que significa que às vezes pode ser um falso positivo, como evidenciado por muitos comentários na Internet. Por exemplo, O Defender pode sinalizar um aplicativo doméstico simples escrito em C++ como Trojan:Win32/Wacatac.H!ml. Prestarei um pouco mais de atenção a isso posteriormente neste artigo.

Análise técnica

Não é particularmente difícil encontrar uma amostra de Trojan:Win32/Wacatac.H!ml: O malware dropper é a espinha dorsal da infraestrutura de malware atualmente. Como já mencionei, aplicativos duvidosos ou jogos crackeados são a fonte mais difundida deste vírus. Ainda, para simplificar a tarefa, Eu tenho uma amostra pronta para trabalhar.

Como a maioria dos malwares dropper, antes de chegar à execução real, Wacatac.H!ml realiza uma verificação para um ambiente virtual ou sandbox. Ele verifica os seguintes valores de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole\MaxSxSHashCount

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Office\16.0\CVH\VirtualProductInfo

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Installer\UserData

Essas chaves contêm informações do sistema que o malware usa para determinar se está em um ambiente virtual ou em uma sandbox. Próximo, Trojan:Win32/Wacatac.H!ml coleta algumas informações básicas sobre o sistema através de chamadas para SecurityHealthService e WMI:

C:\Windows\system32\SecurityHealthService.exe

C:\Windows\system32\wbem\wmiprvse.exe -secured -Embedding

Os dados retornados por essas consultas permitem que o malware detecte a impressão digital do sistema – algo essencial para atividades futuras. Dependendo da configuração do sistema, Wacatac pode implantar diferentes amostras de malware. Mais uma parte da impressão digital é enumerar programas verificando mutexes presentes no sistema.

A08D74470003000000006BC5_CACHEMUTEX

Global\552FFA80-3393-423d-8671-7BA046BB5906

Installing

Local\10MU_ACB10_S-1-5-5-0-182969

Local\10MU_ACBPIDS_S-1-5-5-0-182969

Local\2BF388D5-6F8C-40A0-A7EE-996D005C4E14_Office16

Esta é uma tática bastante incomum que provavelmente visa evitar o uso de chamadas de sistema mais comuns que software antivírus pode rastrear. Para tornar a detecção ainda mais difícil, Wacatac exclui as seguintes chaves de registro para ocultar vestígios de sua atividade:

HKEY_CURRENT_USER\Control Panel\MMCPL\mlcfg32.cpl

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Perflib\Updating

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Outlook\Performance\Disable Performance Counters

Execução de carga útil

Próximo, Wacatac.H!ml desempenha sua função principal de implantar a carga útil. Ele usa uma conexão criptografada Porta TCP 204.79.197.203:443, que está associado à Microsoft, especificamente Office365. O malware descarta alguns arquivos:

FRMCACHE.DAT

4086b4f4db.exe

hb4h80jb.exe

bdoe923.tmp.bat

~WRS{C12DF935-B9DB-4568-9CBB-CB1340274738}.tmp

Wacatac.H!ml executa cada um desses arquivos por meio de injeção de DLL, ao abusar do C:\Windowssystem32svchost.exe -k DcomLaunch -p comando. No entanto, ele pode executá-los como programas executáveis simples, também, e provavelmente faz isso quando não há antivírus instalado.

É Trojan:Win32/Wacatac.H!ml Falso Positivo?

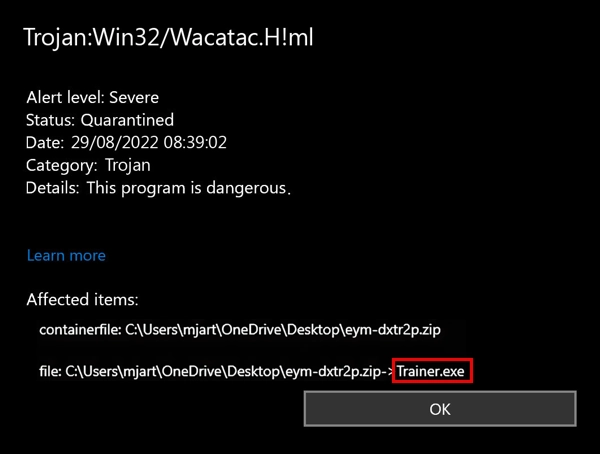

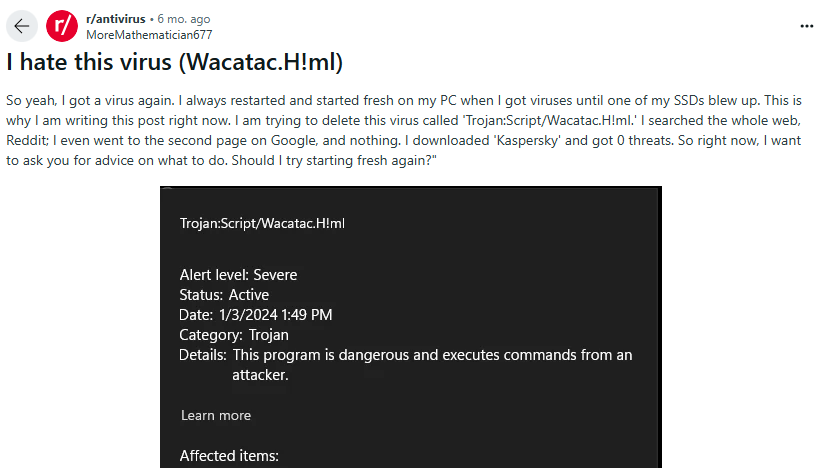

Trojan:Win32/Wacatac.H!ml pode ser um falso positivo, e há reclamações de usuários sobre este ser o caso. Esta detecção vem do mecanismo de IA da Microsoft – isso é o que “!ml” parte significa – e, portanto, requer verificações adicionais de outros sistemas. Quando esses sistemas, nomeadamente heurísticas e bases de dados, não fornecer a confirmação, o sistema de IA pode prosseguir sinalizando um software de uso como malicioso.

Considerando que a principal atividade pela qual o grupo de malware Wacatac é conhecido é carregar, a falsa detecção pode aparecer para qualquer programa ou script que tenha atividade de rede. Isso é especialmente verdadeiro para alguns aplicativos criados por você mesmo que não possuem certificados ou qualquer coisa que possa provar que não são maliciosos..

Como remover Trojan:Win32/Wacatac.H!ml?

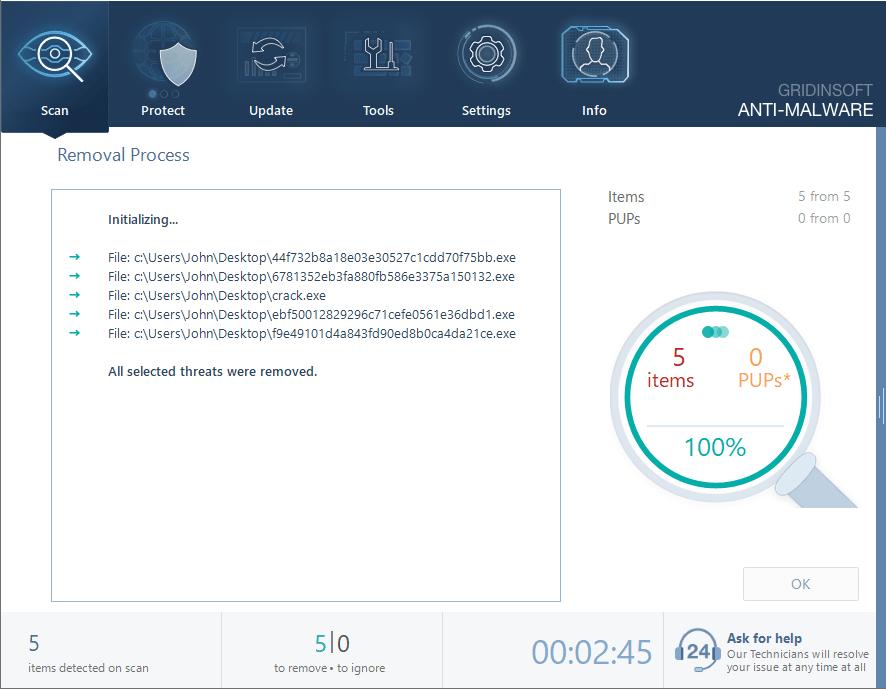

Desde Trojan:Win32/Wacatac.H!ml tem como alvo principal o Windows Defender, você provavelmente precisará de uma solução antimalware de terceiros. Eu recomendo usar GridinSoft Anti-Malware, pois permite encontrar e neutralizar a ameaça com apenas alguns cliques.

Baixe e instale GridinSoft Anti-Malware clicando no botão abaixo. Após a instalação, execute uma verificação completa: isso irá verificar todos os volumes presentes no sistema, incluindo pastas ocultas e arquivos de sistema. A digitalização levará cerca de 15 minutos.

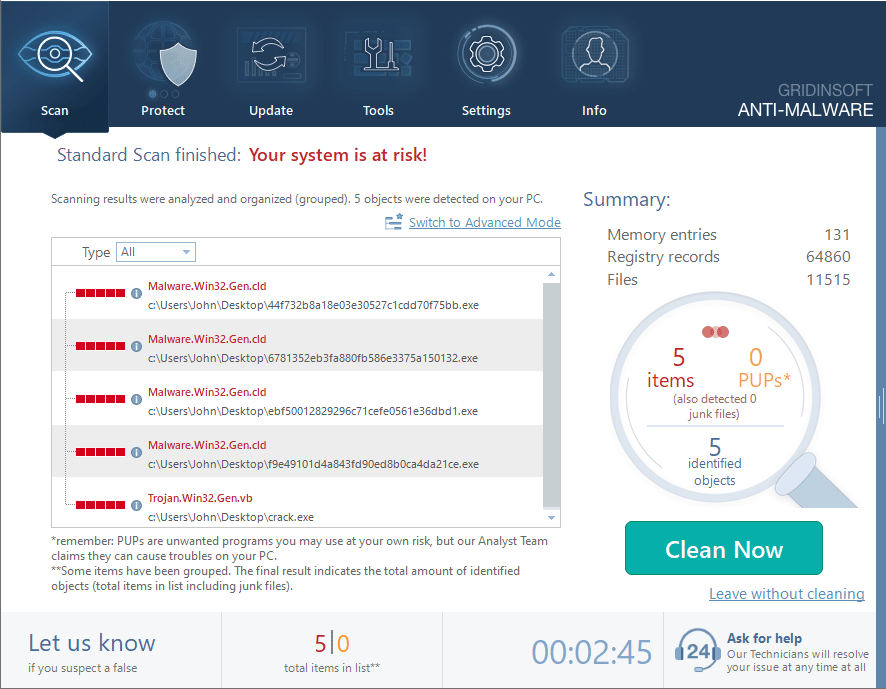

Após a varredura, você verá a lista de elementos maliciosos e indesejados detectados. É possível ajustar as ações que o programa antimalware realiza para cada elemento: clique “Modo avançado” e veja as opções nos menus suspensos. Você também pode ver informações estendidas sobre cada detecção – tipo de malware, efeitos e fonte potencial de infecção.

Clique “Limpa agora” para iniciar o processo de remoção. Importante: o processo de remoção pode levar vários minutos quando há muitas detecções. Não interrompa este processo, e você terá seu sistema limpo como novo.