Trojan:Script/Sabsik.fl.A!ml é um nome genérico de detecção usado pelo Microsoft Defender. Este nome é particularmente usado para denotar malware ladrão que também possui recursos de dropper. Ele pode realizar diversas atividades de escolha do invasor no computador da vítima, como espionagem, roubo de dados, controle remoto, e instalação de outros vírus. Neste artigo, nós lhe diremos como analisar, detectar, e remova este trojan do seu computador.

O que é Trojan:Script/Sabsik.fl.A!ml?

Trojan:Script/Sabsik.fl.A!ml é um trojan detectado pelo Windows Defender. Esta detecção particularmente refere-se a malware ladrão que também é capaz de outras atividades, por exemplo – implantação de outro malware.

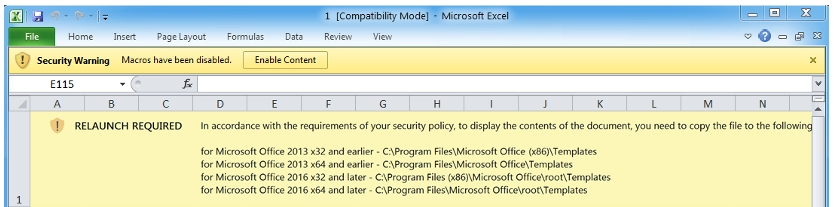

Tipicamente, Trojans Sabsik são distribuídos através de spam de e-mail. Os anexos de e-mail contêm um script oculto que aciona o download e a execução do malware quando as macros são ativadas. Como resultado, usuários que acidentalmente abrir esses arquivos baixe e execute o vírus sem perceber. Algumas amostras do Sabsik podem se autodistribuir por meio de vulnerabilidades na rede Windows, como EternalBlue.

Análise de ameaças do Trojan Sabsik

Provavelmente, a amostra de malware mais conhecida que foi detectada como Trojan:Script/Sabsik.fl.A!ml é um Trojan Emotet. Embora seja agora beira a sua extinção, o fato dessa assinatura estar relacionada a esse malware nos dá uma excelente pista sobre o que você pode esperar quando o Sabsik estiver sendo executado no sistema.

Evasão de lançamento e detecção

Emotet, também conhecido como Sabsik, usa uma variedade de técnicas para evitar a detecção por software antivírus e garantir que ele seja executado com êxito nos sistemas de destino. O malware normalmente emprega empacotamento profundo, ofuscação, e outras técnicas de evasão de detecção, dificultando que soluções antivírus tradicionais detectem sua presença. Ao organizar seu lançamento, esse malware normalmente executa um truque conhecido como sideload de DLL.

regsvr32 /s C:\Users\Admin\AppData\Local\Temp\007852768570c1d9528259e7e52aecf5e4ae97dadd75a459cc53f9acca65054d.dll – para registrar a DLL de malware.

C:\Windows\SysWOW64\rundll32.exe "C:\Users\Admin\AppData\Local\Temp\007852768570c1d9528259e7e52aecf5e4ae97dadd75a459cc53f9acca65054d.dll",DllRegisterServer – para lançar o último.

Módulos

Emotet é um malware modular, significado pode estender sua funcionalidade carregando módulos adicionais. Nem todas as amostras Sabsik possuem modularidade, mas tornou-se um recurso cada vez mais difundido no malware moderno. Alguns dos módulos comuns associados a esta ameaça incluem:

- Módulo Ladrão – usado para roubar credenciais bancárias e outras informações confidenciais.

- Módulo de hardware – coleta informações detalhadas sobre o sistema infectado.

- Módulo XMRig – utilizado para fins de mineração de criptomoedas.

- Módulo avançado de roubo de e-mail – rouba credenciais de e-mail e listas de contatos.

- Módulo de movimento lateral SMB – permite o movimento lateral dentro de uma rede explorando vulnerabilidades de pequenas e médias empresas.

- Proxy de tráfego (UPnP) Módulo – facilita o redirecionamento de tráfego para servidores C2 através de servidores comprometidos.

Estabelecendo Persistência & Roubo de dados

Depois de infectar o sistema, Sabsik cria uma chave de registro no registro do sistema infectado, garantindo que ele seja iniciado sempre que o sistema for inicializado. Este mecanismo de persistência permite que o Sabsik mantenha uma posição segura no sistema infectado, mesmo depois de reinicializações. O malware cria uma chave DWORD com o seguinte conteúdo na seção de registro HKCUSOFTWAREMicrosoftWindowsCurrentVersionRun:

C:\Windows\SysWOW64\regsvr32.exe /s "C:\Windows\SysWOW64\Tzusqvzhnftw\gwwfpucmcdt.ruj

Coleção de dados & Outra funcionalidade

Apesar de focar em informações bancárias, Emotet/Sabsik é capaz de coletar various types of sensitive information de sistemas infectados. Isso pode incluir nomes de usuário, senhas, informação do sistema, e credenciais de e-mail. Sabsik também possui funcionalidade para autopropagação através de spam de e-mail e movimento lateral dentro das redes, permitindo que ele se espalhe e infecte rapidamente vários sistemas.

Entrega de malware por Emotet

Apesar de originalmente sendo um ladrão de banco, Emotet é principalmente conhecido como malware dropper. Nos primeiros dias, vastas redes controladas pela Emotet foram usadas para implantar várias cargas em sistemas infectados. Entre eles estavam ransomware, spyware, mineiros de moedas, e outros tipos de malware. O Emotet visa indiscriminadamente usuários individuais e organizações, espalhando suas cargas maliciosas de acordo com as diretrizes de seus operadores.

C:\Program Files\Google\Chrome\Application\chrome.exe" --disk-cache-dir=null --disk-cache-size=1 --media-cache-size=1 --disable-gpu-shader-disk-cache --disable-background-networking --disable-features=OptimizationGuideModelDownloading,OptimizationHintsFetching,OptimizationTargetPrediction,OptimizationHints "https://brooklyn.blob.core.windows.net/pen-test/MaliciousDOC.doc

Trojan:Script/Sabsik.fl.A!ml – Falso positivo ou não?

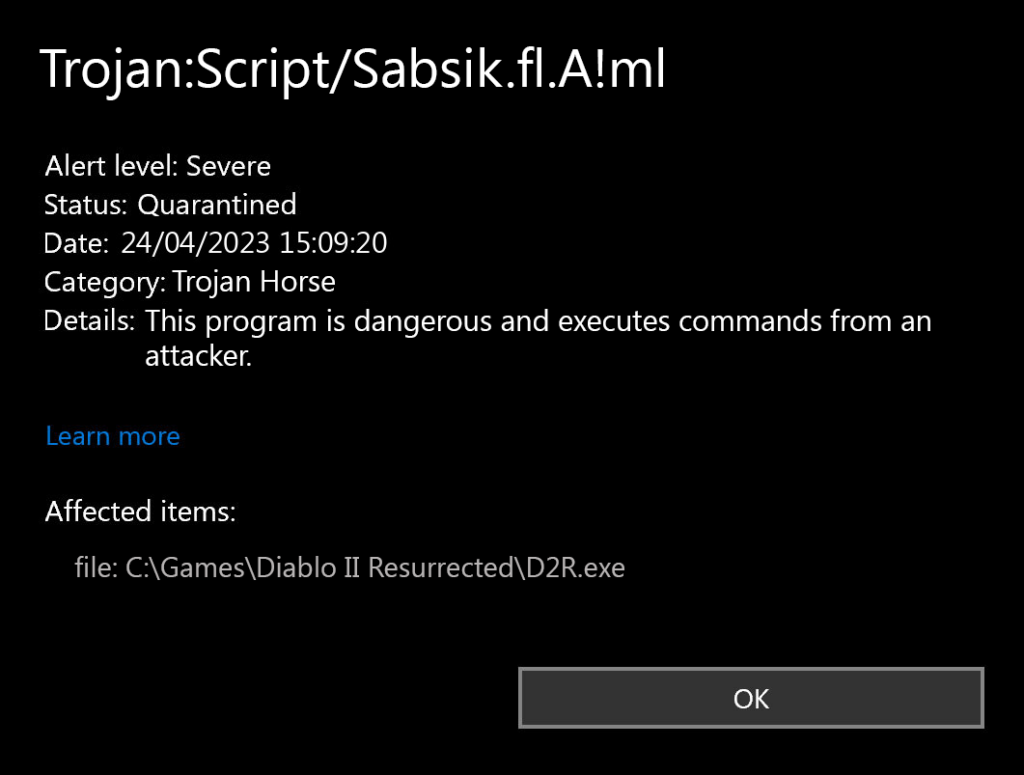

Em alguns casos, O Trojan Sabsik pode ser detectado erroneamente por antivírus software se você tentar executar um arquivo legítimo, como um jogo, aplicativo, ou motorista. Isso pode acontecer devido a uma assinatura incorreta, incompatibilidade, corrupção, ou alteração de arquivo. De acordo com vários relatórios de usuários, jogos populares baixado de fontes legítimas às vezes pode ser sinalizado erroneamente como Trojan:Script/Sabsik.fl.A!ml.

Um exemplo específico vem de um usuário BattleNET que comprou Diablo II Resurrected e foi avisado sobre o Trojan Sabsik ao tentar iniciar o jogo. Não é difícil adivinhar que um jogo lançado por uma empresa tão grande como a Blizzard não conteria malware. Se você estiver 100% claro que a fonte do seu download é segura, a notificação do Trojan Sabsik pode facilmente ser um falso positivo.

Também é importante ressaltar a presença do “!ml” partícula adicionada ao nome da detecção. Isto significa o uso de um Sistema de detecção de IA. Embora este método seja altamente eficaz, pode gerar detecções de falsos positivos sem confirmação de outros sistemas de detecção.

No entanto, isso é impossível ser 100% claro que a fonte dos downloads é segura. Se depois de interagir com um arquivo shadow de origem desconhecida você vir um aviso sobre o programa Sabsik Trojan, você deve colocar em quarentena/remover a fonte da ameaça.

Como remover Trojan:Script/Sabsik.fl.A!ml?

Se o Trojan Sabsik foi detectado em um arquivo não confiável, você deveria excluí-lo. No entanto, isso não é suficiente para ter certeza de sua segurança. Nós recomendamos realizando uma verificação completa do sistema com uma ferramenta anti-malware confiável, como Antimalware GridinSoft. Por último, mas não menos importante, você pode considerar alterar senhas importantes caso elas sejam comprometidas, embora seja improvável que isso aconteça.