Em meio ao caos da transição do Twitter para o novo nome – X, golpistas criaram mais um esquema de engano. Eles oferecem aos usuários do Twitter Blue a transferência de suas assinaturas para o X, mas a vítima dá aos invasores acesso à sua conta do Twitter em vez de mudar.

E-mails de phishing do Twitter Blue para X

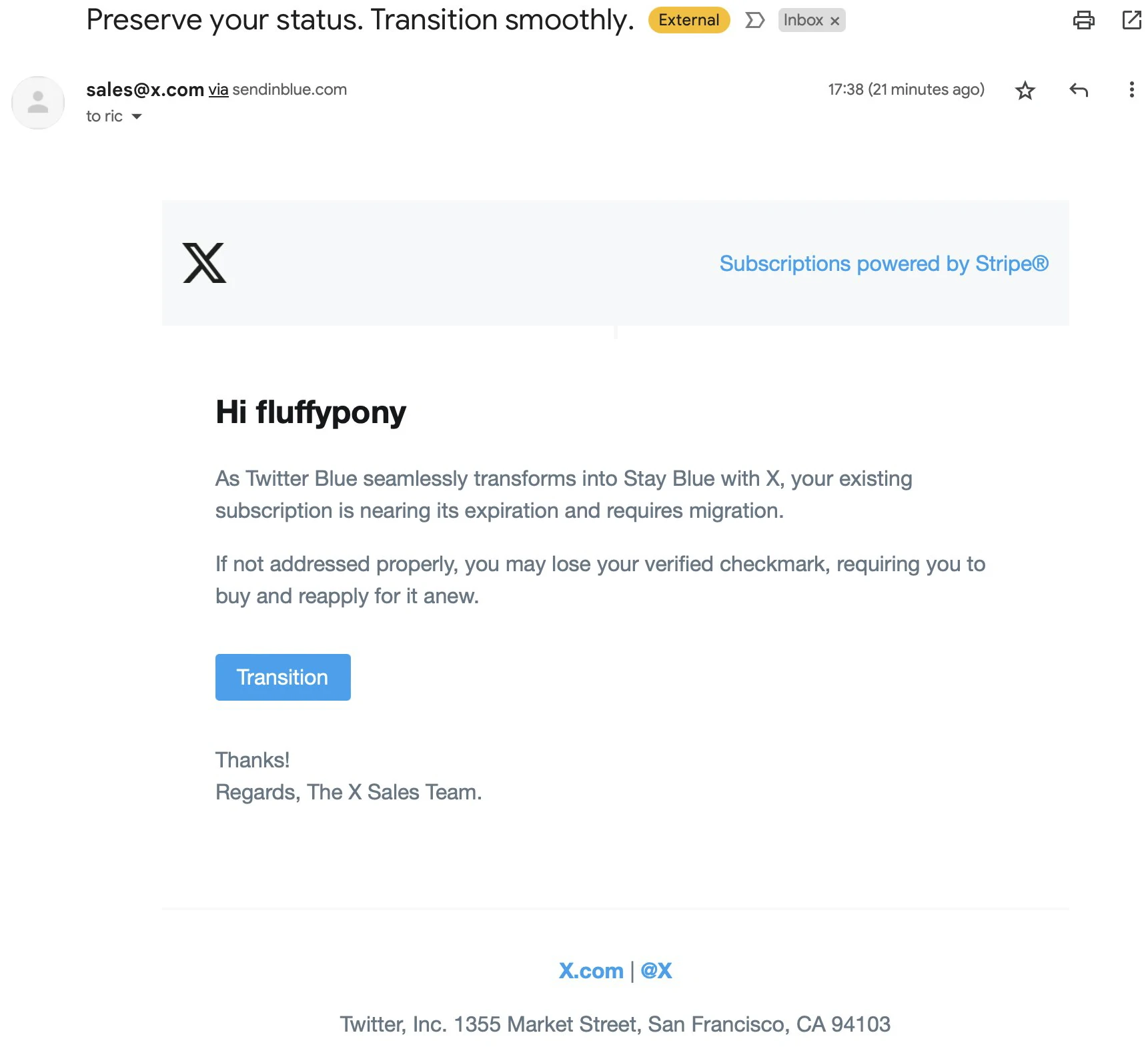

Como a reformulação global da marca do Twitter não está indo tão bem quanto planejado, golpistas estão se aproveitando disso. Por exemplo, um usuário do Twitter chamado @fluffypony recebi recentemente um e-mail projetado para usuários do Twitter Blue. Como um lembrete, Twitter Blue é uma marca de seleção que indicava anteriormente que uma conta foi verificada. No entanto, após a compra do Twitter pelo grande estrategista Elon Musk, poderia ser obtido por qualquer pessoa para $8 um mês. O e-mail informa ao usuário, “Twitter Blue se transforma perfeitamente em Stay Blue com X, sua assinatura existente está próxima do vencimento e requer migração,” e solicita que eles cliquem na caixa azul chamada “Transição”. Além disso, o e-mail diz que se o usuário não conseguir concluir a migração, ele corre o risco de perder sua caixa de seleção verificada. Como resultado, ele terá que se inscrever novamente e se inscrever novamente. É importante notar que esta campanha de phishing não é direcionada, e e-mails semelhantes foram recebidos por usuários do Twitter que não são proprietários de ticks.

Detalhes do e-mail

Embora o e-mail é definitivamente falso, os invasores não mediram esforços para tornar o esquema o mais eficaz possível. Primeiro, o e-mail vem de x.com e passa pela Estrutura de Política de Segurança (FPS), mesmo que venha do Sendinblue (agora conhecido como Brevo) plataforma de lista de discussão. Esta gestão de relacionamento com o cliente (CRM) a empresa inclui uma plataforma de lista de e-mails que contorna muitos filtros de spam, incluindo aqueles no Gmail. Como acima mencionado, o e-mail contém um “Transição” vincule isso, quando clicado, abre uma tela de autorização de API legítima que solicita que você faça login e um aplicativo que se parece com o aplicativo oficial do Twitter. No entanto, como @fluffypony escreve, o URL pós-autorização é nulo/completo, então não é um aplicativo válido do Twitter. Em outras palavras, autorizar o aplicativo dará aos invasores controle sobre a conta do Twitter da vítima. Os invasores poderão acessar e atualizar as configurações do perfil e da conta e assinar e cancelar a assinatura de contas. Os cibercriminosos podem visualizar, publicar, e exclua tweets da conta.

Mitigação

Suponha que você seja vítima desta campanha de phishing. Nesse caso, você pode impedir que invasores acessem sua conta do Twitter seguindo as etapas:

- Vá para Configurações do Twitter

- Abrir Segurança e acesso a contas, então vá para Aplicativos e sessões

- Aqui, encontre o Aplicativos conectados cardápio

- Lá, revogar autorização do aplicativo. Isso encerrará a tentativa de autorização do e-mail de phishing.

Recomendações de segurança

Embora, mesmo se você não for afetado por este ataque de phishing, você pode verificar seus aplicativos autorizados. O Twitter está ciente desse problema e está trabalhando para corrigi-lo. De qualquer forma, a principal responsabilidade é do usuário final. Recomendamos que você leve em consideração as seguintes dicas, o que o ajudará a evitar tais golpes no futuro:

- Tenha cuidado com os e-mails que você recebe. Estatisticamente, phishing is the most effective method de espalhar malware. Abra-o apenas se espera receber um e-mail de uma empresa ou organização específica.

- Verifique cuidadosamente o endereço do site para o qual você é redirecionado. Passe o mouse sobre o link ou botão, e o endereço completo para onde o link leva aparecerá no canto inferior esquerdo. Não siga o link se o endereço do site for diferente do correto. (Este método pode não funcionar se os invasores usarem um encurtador de URL).

- Nunca insira suas informações pessoais, como logins e senhas, em sites que você não conhece ou duvida de sua legitimidade. Hoje, golpistas aprenderam como falsificar sites legítimos. A presença de um certificado SSL em um site de phishing não surpreende ninguém. Portanto, é fundamental estar atento antes de inserir qualquer informação no site.

- Tenha cuidado com anexos e links. Organizações legítimas nunca solicitam por e-mail o download e a execução de um arquivo. Em vez de, eles pedem que você baixe o arquivo do site oficial. Abra arquivos ou clique em links apenas se tiver certeza de que o remetente é confiável.

- Use autenticação de dois fatores para suas contas on-line. 2FA adiciona uma camada extra de segurança, solicitando que você insira um código do seu celular ao fazer login.

- Use software antivírus e mantenha-o atualizado. Às vezes, uma pessoa pode cometer um erro e baixar inadvertidamente malware em um dispositivo. Nesse caso, uma solução anti-malware neutralizará a ameaça antes de implantar a carga útil.