A guerra cibernética ucraniana vê novas ações como o UAC-0099 ator de ameaça intensifica sua campanha de espionagem cibernética contra empresas ucranianas. Aproveitando uma vulnerabilidade grave no popular software WinRAR, o grupo orquestra ataques sofisticados para implantar o malware Lonepage, um malware VBS capaz de execução remota de comandos e roubo de dados.

UAC-0099 Explora a vulnerabilidade do WinRar

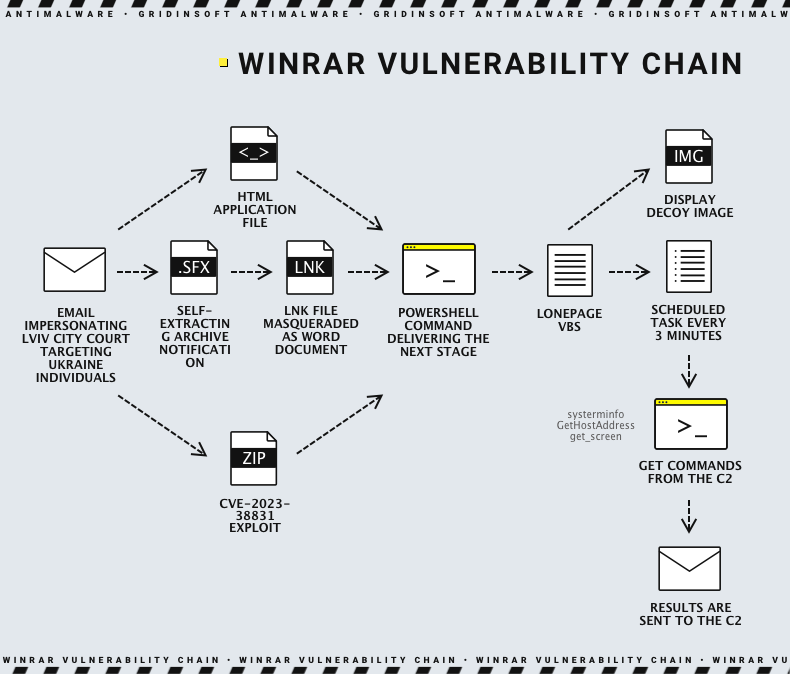

Nos ataques mais recentes, UAC-0099foco em explorando a vulnerabilidade do WinRAR (CVE-2023-38831, Pontuação CVSS: 7.8) significa um abordagem sofisticada para ataques cibernéticos. Esta falha de alta gravidade no WinRAR, uma ferramenta de compactação de arquivos amplamente utilizada, abre um backdoor para invasores injetarem código malicioso em sistemas desavisados. Também, a exploração envolve o uso de rigged self-extracting (SFX) archives e arquivos ZIP especialmente criados, projetado para contornar as medidas de segurança tradicionais e entregar o malware Lonepage diretamente no coração dos sistemas alvo.

Vetores de ataque usando WinRAR:

- Decepção de arquivos autoextraíveis: Os invasores distribuem arquivos SFX, que abrigam atalhos LNK maliciosos camuflados como documentos DOCX inócuos. Esses arquivos, usando ícones familiares como o Microsoft WordPad, induzir as vítimas a executar involuntariamente scripts maliciosos do PowerShell que instalam o Lonepage.

- Arquivos ZIP manipulados: UAC-0099 também emprega arquivos ZIP especificamente crafted to exploit the WinRAR flaw. Esses arquivos são projetados para acionar a vulnerabilidade, que permite ainda que fraudes executem código arbitrário.

O que é UAC-0099?

A UAC-0099 grupo, identificado pela primeira vez pela Equipe de Resposta a Emergências Informáticas da Ucrânia (CERT-UA) em junho 2023, principalmente tem como alvo funcionários ucranianos que trabalham para empresas internacionais. Suas táticas, embora não seja tecnologicamente inovador, mostrar-se eficaz em comprometer informações críticas de uma ampla gama de organizações estatais e entidades de mídia. Análise recente do Deep Instinct revela uma tendência perturbadora: o foco consistente do grupo na espionagem, colocando em risco não apenas as organizações, mas também os indivíduos envolvidos.

O que é malware Lonepage?

Lonepage Malware é um script Visual Basic sofisticado (EBF) baseado malware usado pelo agente de ameaça UAC-0099 em campanhas de espionagem cibernética. Ele foi projetado para se infiltrar furtivamente em sistemas alvo e estabelecer comunicação com um comando e controle. (C2) servidor. Uma vez instalado, Lonepage pode receber e executar outras instruções maliciosas deste servidor. Também, suas capacidades incluem a implantação additional payloads like keyloggers, ladrões de dados, e ferramentas de captura de tela. A versatilidade e capacidade de adaptação a diferentes ambientes tornam este malware uma ameaça significativa, capaz de extrair silenciosamente informações confidenciais e realizar vigilância de longo prazo em sistemas comprometidos.

Recomendações e Mitigações

À medida que os agentes de ameaças continuam a refinar suas táticas, é imperativo para as organizações, especialmente aqueles com laços ucranianos, para ficar à frente dessas ameaças por meio de práticas de segurança diligentes, educação continuada, e defesas tecnológicas robustas. A batalha contra o cibercrime continua, e a conscientização é o primeiro passo para salvaguardar nosso futuro digital.

Aqui estão algumas dicas:

- Garanta que todo o software, especialmente aplicativos amplamente utilizados como WinRAR, são atualizado com os patches de segurança mais recentes.

- Realizar treinamentos periódicos para os funcionários para reconhecer tentativas de phishing e anexos de e-mail suspeitos.

- Implante soluções de segurança avançadas, incluindo firewalls, programas antivírus, e sistemas de detecção de intrusão.

- Realize auditorias de segurança de rotina e monitorar continuamente o tráfego de rede em busca de sinais de atividade incomum.