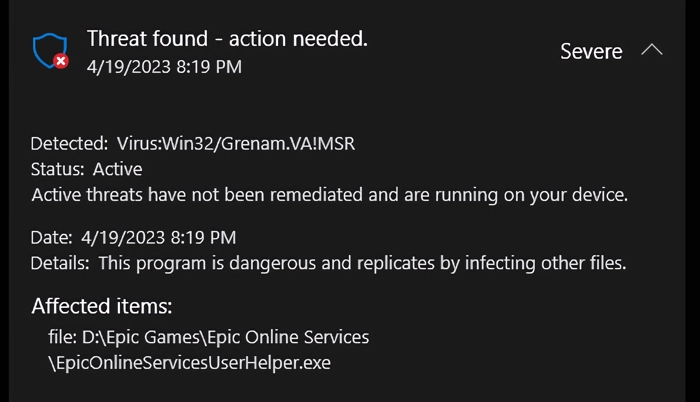

Virus:Win32/Grenam.VA!MSR é um tipo de malware que pode entrar furtivamente no sistema e estabelecer conexões remotas. Ele permite que invasores acessem o sistema e executem remotamente funções de keylogging e coleta de informações. Esse malware geralmente se espalha por meio de downloads de software falsos e em sites comprometidos.

Vírus como o Grenam podem ser disfarçados de software legítimo. As capacidades e comportamentos específicos do malware podem diferir dependendo da variante. No entanto, é comumente associado à entrega de outro software malicioso, tornando-se uma grave ameaça à segurança e privacidade dos sistemas informáticos.

Virus:Win32/Grenam.VA!Visão geral do MSR

Virus:Win32/Grenam.VA!MSR é um nome genérico de detecção usado pelo Microsoft Defender Antivirus para identificar um tipo de malware que pertence à família Grenam. Esta família consiste em backdoors and Remote Access Trojans (RATs). Esses tipos de malware são projetados para fornecer acesso remoto não autorizado a um sistema de destino. É usado para roubar dados confidenciais, instalar software malicioso, ou causar outros danos.

O malware Grenam pode se infiltrar em um sistema através de vários métodos, mas os mais comuns incluem publicidade maliciosa and pirated software. Depois que o malware for instalado, ele usa recursos de evasão de software anti-análise e defesa para evitar a detecção por programas antivírus. Como resultado, ele pode permanecer sem ser detectado em um sistema por longos períodos, dando acesso a malware mais perigoso.

Análise técnica

Vejamos um dos vírus:Win32/Grenam.VA!Amostras de MSR para entender como funciona. Assim que o malware entrar no sistema, ele executa arquivos dropper iniciais, como C:\DllLoader.exe e C:\Documentos e Configurações

Além disso, alguns usuários relatam que o papel de parede da área de trabalho foi alterado após a detecção deste malware.

Estabelecendo Persistência

Para garantir a continuidade e manter uma presença persistente na máquina infectada, ele solicita as seguintes permissões chamando uma função WinAPI:

SE_LOAD_DRIVER_PRIVILEGE

O malware pode explorar vulnerabilidades do sistema ou usar credenciais roubadas para obter privilégios mais elevados, necessários para acesso e modificação mais profundos do sistema.. O malware frequentemente manipula outras configurações do sistema ou usa explorações para elevar privilégios.

Depois de terminar com persistência, Grenam começa a vasculhar as chaves de registro para coletar informações sobre o sistema. Concentra-se principalmente em dados como CPU, resolução de vídeo, programas instalados, etc., sem entrar nos dados do usuário.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

Evasão de Defesa

Para evitar a detecção de software antivírus e ferramentas de monitoramento do sistema, o malware emprega técnicas como ofuscar seus arquivos e operações, escondendo janelas, e mascarando seus processos. Ele também usa XOR e RC4 para codificar dados, modificar atributos de arquivo, e renomeia seus arquivos com extensões enganosas.

Essas chaves armazenam configurações avançadas do Windows Explorer, como arquivos ocultos, extensões de arquivo, e caminhos da barra de título, políticas em todo o sistema que afetam contas de usuários, direitos, opções de segurança, e comportamentos do sistema, informações sobre serviços do sistema, e Shell Execute Hooks que modificam o comportamento do Windows Shell.

Comando e controle

Finalmente, uma vez que tenha o acesso e controle necessários, o malware pode executar ações conforme indicado por seus operadores, incluindo exfiltração de dados, mais infecções, ou usando o host para ataques adicionais. O malware abre backdoors e se comunica com servidores externos via TCP e UDP para IPs inválidos conhecidos para estabelecer o controle.

TCP 23.216.147.62:443

TCP 23.216.147.64:443

UDP a83f:8110:4170:706c:6963:6174:696f:6e50:53

Este é um indicador claro da atividade C2. O malware infecta outros arquivos executáveis ou usa conexões de rede para se espalhar para sistemas adicionais dentro do ambiente de rede. Ele infecta arquivos e possivelmente usa unidades de rede para se espalhar.

Como remover vírus:Win32/Grenam.VA!MSR?

Se você está lutando contra vírus:Win32/Grenam.VA!MSR, Eu sugiro usando GridinSoft Anti-Malware. Este software possui recursos avançados que podem localizar e neutralizar malware de forma eficaz em seu sistema. Além de remover ameaças existentes, esta solução fornece proteção de longo prazo para evitar efeitos indesejados de outros malwares.