Especialistas alertaram que vulnerabilidades no antigo GTP (Protocolo de túnel GPRS) poderia afetar seriamente a operação das redes 4G e 5G.

Em relatórios publicados na semana passada e em dezembro 2019, Positive Technologies e A10 Networks descreveram detalhadamente uma série de vulnerabilidades neste protocolo. Em particular, são conhecidos os seguintes problemas:

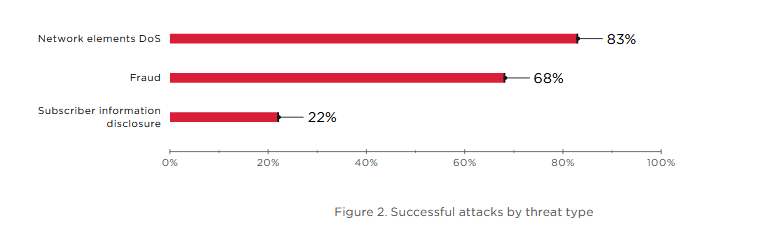

- Divulgação de informações do assinante (incluindo dados de localização que podem ser usados para rastrear usuários);

- falsificação, que pode ser usado por golpistas, bem como para ataques que permitem se passar por outro usuário;

- negação de serviço (DoS) ataques a equipamentos de rede, resultando em uma interrupção massiva nas comunicações móveis.

Pesquisadores explicam que as operadoras móveis serão forçadas a suportar GTP em suas redes 5G, e por isso, os usuários permanecerão vulneráveis, embora o 5G contenha melhorias para prevenir tais ataques.

GTP é um mecanismo para conectar diferentes redes através da criação de túneis IP entre diferentes dispositivos e a rede móvel. Inicialmente, o protocolo foi desenvolvido como um método de conexão de diferentes provedores de comunicações GPRS (2.5G) e permitiu aos usuários navegar nas redes de diferentes operadoras, mas ao mesmo tempo mantém acesso a funções como SMS, MMS, WAP e assim por diante. No entanto, com o desenvolvimento de novos protocolos (3G e 4G), O GTP passou a atuar como ponte entre antigas e novas tecnologias.

"Infelizmente, na época em que o GTP foi desenvolvido, a segurança não era uma prioridade e não foi estabelecida durante o projeto. Na verdade, O GTP nem sequer suporta algo tão básico como a autenticação do remetente e não verifica a localização real do usuário”, – dizem os especialistas da Positive Technologies.

Isso significa que qualquer pessoa pode enviar um pacote GTP com dados falsos para a infraestrutura da operadora móvel, e este último irá aceitá-lo como tráfego legítimo, não ter a oportunidade de verificar se o pacote foi recebido de um dos assinantes reais. Por causa desse recurso do GTP, pesquisadores descobriram mais de uma vez várias possibilidades de abuso de GTP com o objetivo de ataques contra 2.5G-, 3G-, 4G-, e agora redes 5G.

Em seu relatório, Especialistas da Positive Technologies dizem que em 2018-2109 eles conduziram uma auditoria de segurança de 28 operadoras móveis na Europa, Ásia, África e América do Sul. O estudo examinou redes 4G e redes 5G.

Maioria das redes estudadas por analistas (tanto 4G quanto 5G) eram vulneráveis a ataques antigos através de GTP. O protocolo é usado atualmente em redes mistas 4G-5G, mas o protocolo também será compatível com redes 5G que estão apenas começando a ser implantadas.

Especialistas enfatizam que os problemas de segurança do GTP não desaparecerão mesmo após a mudança para 5G, portanto, 5As operadoras de rede G precisam proteger suas integrações GTP legadas, implantando sistemas adicionais para autenticação e autorização de assinantes. A empresa também incentiva as operadoras a realizarem filtragem de IP com base na lista branca no nível GTP, E siga Recomendações da GSMA para análise de tráfego em tempo real e medidas oportunas para evitar atividades fraudulentas.

“O protocolo GTP contém uma série de vulnerabilidades que ameaçam tanto as operadoras móveis quanto seus clientes. Como resultado, invasores podem interferir na operação dos equipamentos de rede e deixar toda a cidade desconectada, personificar outros usuários, e também utilizar serviços de rede às custas da operadora ou de seus assinantes, — afirma o relatório Positive Technologies. — A perda massiva de comunicação é especialmente perigosa para redes 5G, já que seus assinantes são dispositivos IoT, equipamento industrial, casas inteligentes e infraestrutura urbana.”

Por falar nisso, você conhece isso Vulnerabilidade IMP4GT em LTE ameaça quase todos os smartphones modernos?