No Conferência USENIX, um grupo de cientistas alemães anunciou a descoberta de mais de 40 vulnerabilidades em implementações STARTTLS em clientes e servidores de e-mail populares, incluindo Apple Mail, Gmail, Mozilla Thunderbird, Correio de Garras, vira-lata, Evolução, Exim, Mail.ru, E-mail Samsung, Yandex e KMail.

A exploração desses problemas permite que um invasor roube credenciais, interceptar e-mails, e assim por diante.

Embora todo o processo de negociação do STARTTLS não tenha sido muito robusto e propenso a erros, O STARTTLS surgiu em um momento em que ainda não havia suporte massivo para conexões criptografadas em clientes e servidores de e-mail.

Como não havia alternativas melhores na época, a maioria dos usuários e administradores optaram por ativar o STARTTLS como uma solução temporária até que o TLS se tornasse mais difundido.

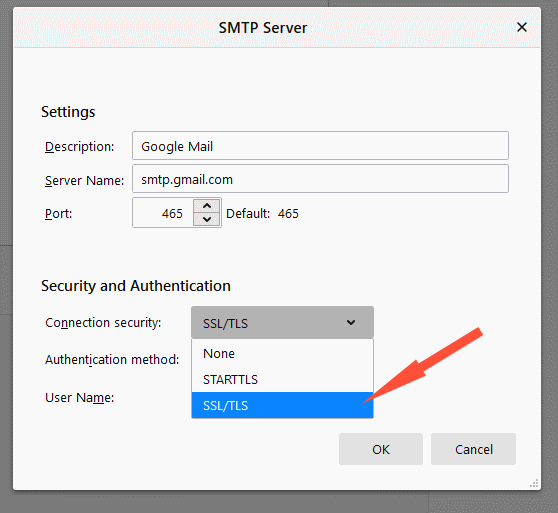

Agora tudo mudou: quase todos os clientes e servidores de e-mail support TLS-only mode, em que todos os protocolos antigos, incluindo POP3, IMAP e SMTP, por padrão, operam em um canal criptografado que protege o e-mail contra hackers ou espionagem, e os clientes de e-mail se recusam a enviar e-mails se uma conexão TLS segura não puder ser estabelecida. No entanto, ainda existem milhões de clientes de e-mail e centenas de milhares de servidores de e-mail onde o STARTTLS é suportado e ainda está ativado.

Agora, especialistas relatam que descobriram sobre 40 vulnerabilidades em implementações de cliente e servidor de STARTTLS. Os problemas podem ser abusados para fazer o downgrade das conexões STARTTLS para texto simples, interceptar e-mails, roubar senhas, e assim por diante.

Embora para implementar tais ataques, um invasor deve primeiro realizar um ataque MitM (para poder interferir no processo de negociação do STARTTLS, aquilo é, o invasor deve interferir na conexão estabelecida entre o cliente de email e o servidor de email, e também deve ter credenciais para fazer login na conta no mesmo servidor), a equipe de pesquisa insiste que “essas vulnerabilidades são tão difundidas que recomendamos que você evite usar STARTTLS sempre que possível.” Aquilo é, usuários e administradores são aconselhados a atualizar seus clientes e servidores o mais rápido possível, e passar a usar somente TLS.

Nos últimos meses, pesquisadores têm colaborado ativamente com os desenvolvedores de clientes e servidores de e-mail para corrigir 40 bugs que eles descobriram. Embora os usuários agora possam instalar os patches resultantes e continuar usando o STARTTLS, os pesquisadores ainda aconselham mudar para somente TLS.

Deixe-me lembrá-lo que falei sobre o fato de que Hackers usaram extensão do Firefox para hackear Gmail.