Pesquisadores descobriram uma ameaça à segurança cibernética que atinge usuários por meio de vídeos do YouTube. Esses vídeos oferecem software pirata, mas estão sendo usados para distribuir malware, especificamente ladrão de Lumma.

Vídeos do YouTube promovendo malware

Sobre um desenvolvimento no mundo da segurança cibernética, pesquisadores identificaram uma nova ameaça visando aproveitadores por meio de vídeos do YouTube. Esses vídeos são aparentemente inofensivos e oferecem versões crackeadas de softwares populares. Mas acontece que, esses vídeos distribuir um malware potente conhecido como Lumma Stealer.

Além de ter sido publicado há algum tempo, o vídeo continua ganhando popularidade. Como dizem os pesquisadores, o arquivo oferecido no vídeo as a cracked program está sendo atualizado, o que significa que os hackers poderiam ter começado a espalhar cargas maliciosas apenas depois que o vídeo se tornou popular. Também, tal abordagem abre a capacidade de espalhar efetivamente qualquer malware, com Lumma sendo a primogênita.

A Cadeia de Ataque

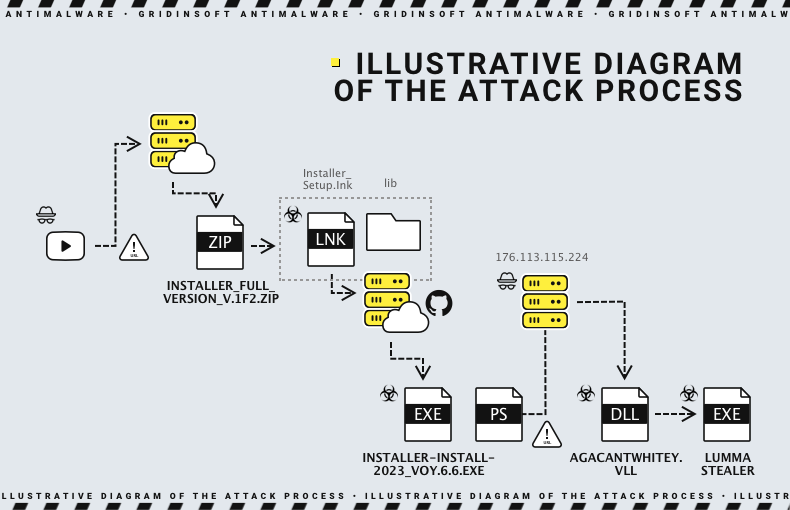

O ataque começa inocentemente, com usuários que procuram versões crackeadas de software popular como Vegas Pro. Um link na descrição do vídeo tenta o usuário, levando a um instalador falso hospedado em um serviço como MediaFire. Mas o verdadeiro perigo está dentro. O instalador ZIP descompactado contém um atalho do Windows disfarçado de arquivo de configuração.

Na verdade, a “configuração” é um arquivo .lnk that runs a PowerShell script. Então, as coisas acontecem como no livro didático: o script baixa e executa a carga de um repositório GitHub. Este último é escolhido como fonte de malware tendo em mente a evasão do firewall.

O que é Lumma Stealer?

Ladrão Lumma é um malware que rouba informações escrito em linguagem C. Está disponível em fóruns de língua russa Desde agosto 2022 por meio de um malware como serviço (MaaS) modelo. Acredita-se que o agente da ameaça por trás deste malware seja “vergonha”, que opera sob o pseudônimo “Luma”. Os principais alvos do Lumma Stealer são carteiras de criptomoedas e autenticação de dois fatores (2FA) extensões de navegador.

Assim que o malware se infiltrar na máquina da vítima, rouba informações confidenciais. Ele o exfiltra para um servidor C2 via Solicitações HTTP POST usando o agente do usuário “Navegador Tesla/5.5”. Junto com esses recursos, o malware também possui um carregador não residente capaz de entregar cargas adicionais por meio de EXE, DLL, e PowerShell.

O Lumma Stealer tem um preço inicial de $250 por mês em fóruns clandestinos. O plano mais baixo permite aos usuários visualizar e fazer upload de logs e acessar ferramentas de análise de log. Por outro lado, os custos do plano mais caro US$ 20.000 e dá aos usuários acesso ao código-fonte. Também lhes concede o direito de vender o infostealer.

Como se manter protegido?

Primeiro, recomendamos que você evite baixar e usar software pirata. Isto se aplica tanto to downloading from torrents e outras fontes. É ilegal tanto para usuários domésticos quanto especialmente para empresas e os riscos – bem, você pode vê-los acima. Ainda, você pode aumentar sua proteção contra malware como o Lumma Stealer seguindo dicas:

- Evite sites que espalham software obscuro. Independentemente do tipo de software que eles espalham, a chance de ser infectado usando um é visivelmente maior. Procure uma fonte mais confiável – você economizará tempo e dinheiro. Para verificar se o site é legítimo e confiável, considere usar Verificador de vírus online gratuito GridinSoft.

- Não clique em links suspeitos. Da mesma forma que o conselho anterior, tenha cuidado com links, especialmente em e-mails, mensagens de mídia social, ou sites. Os cibercriminosos muitas vezes confiam na curiosidade humana para espalhar malware.

- Use proteção antimalware. Um programa antimalware confiável e garante que esteja sempre atualizado. Ele pode detectar ameaças antes que elas danifiquem seu sistema. GridinSoft Anti-Malware é uma solução de segurança na qual você pode confiar.