O espaço moderno da Internet é como um oceano sem fim, onde cada onda pode esconder um perigo. Se você acha que conhece todos os tipos possíveis de golpes, vírus, e ataques, então prepare-se para algumas surpresas. Os fraudadores estão constantemente inventando métodos novos e inesperados para propagar seu malware. eu encontrei 3 mais incomum, mas bastante eficaz, formas de propagação de malware, usado no último 3 anos. Vamos dar uma olhada.

Força inteligente e bruta

Este método de propagação de malware também é conhecido como “força bruta inteligente”. Essa abordagem geralmente é usada por malware que realiza auto-propagação. Tentando assumir o controle do dispositivo, ele verifica o prompt na janela de login (se algum estiver disponível) e ajusta o conjunto de credenciais para tentar. Isso acelera significativamente o processo de seleção, pois não há necessidade de processar um grande pacote de senhas possíveis.

Um dos exemplos claros é o RapperBot. Ele verifica a solicitação e seleciona as credenciais apropriadas com base nisso. Depois disso, tais infecções determinam a arquitetura do processador e infectam o dispositivo. O próprio malware é baixado usando vários comandos (como wget, ondulação, TFTP, e ftpget). Se por algum motivo esses métodos não funcionarem, então o downloader de malware é carregado no dispositivo usando “eco” comandos e ainda coloca o aparelho em risco.

Anúncios confiáveis com armadilhas

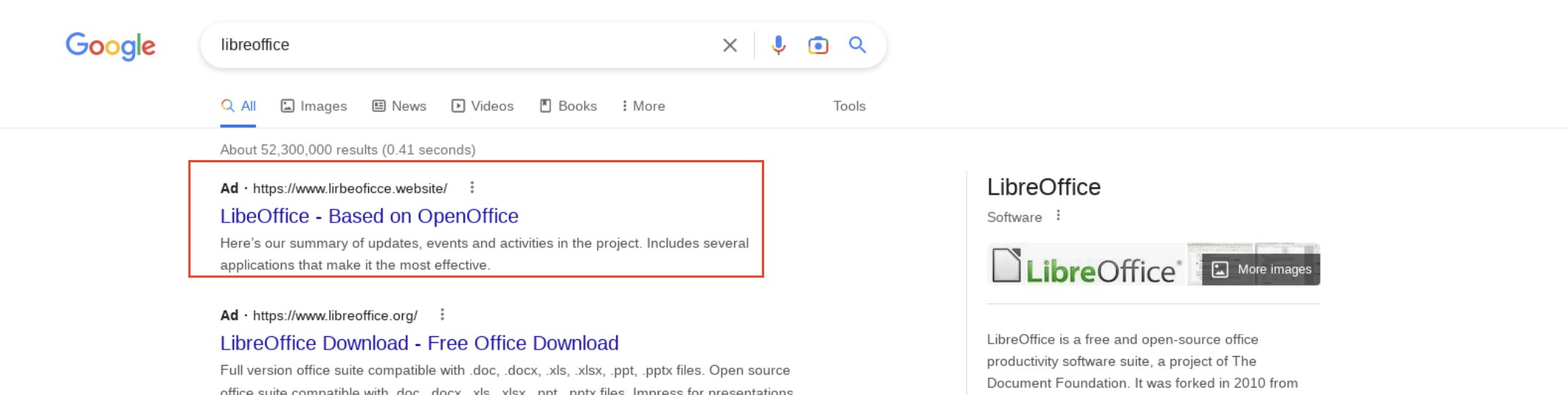

Plataformas de publicidade online permitir que seus clientes publiquem pequenos comerciais para serem exibidos em mecanismos de pesquisa como o Google ou em sites, aplicativos móveis, etc.. Além disso, tais plataformas podem usar mecanismos de pesquisa e sites para veicular anúncios.

No entanto, os invasores aproveitam esta oportunidade para veicular anúncios que parecem ser aplicativos legítimos, mas link para sites de phishing. Esses sites de phishing contêm instaladores falsos que enganam os usuários para que baixem e instalem malware. Pode ser spyware, ransomware, mineração de moedas – você escolhe. Esse tipo de malware muitas vezes passa despercebido, inclusive porque ninguém espera uma ameaça tão oculta. Tal forma, no entanto, tem seus requisitos em relação à forma como o malware é compactado. A forma mais usual de carga útil – o arquivo DLL - Não é adequado, assim, os criminosos são forçados a usar seções de arquivos inchadas para imitar um instalador genuíno.

Este método específico é frequentemente usado pelo malware Rhadamanthys. Radamanthys, um malware que rouba informações, foi apresentada como uma plataforma MaaS em um fórum cibercriminoso de língua russa em setembro 2022. O malware é programado usando C/C++, enquanto o C2 emprega Golang. Pode infectar sistemas sub-repticiamente, coletar dados como informações da CPU, resolução da tela, carteiras suportadas, e mais, e contornar Mecanismos EDR e antimalware. Adicionalmente, ele emprega comunicação criptografada com o C2. Apesar de ter sido anunciado em setembro 2022, os primeiros casos de Rhadamanthys só foram detectados no início 2023. Embora o malware inicialmente usasse phishing e spam como vetor de infecção, agora emprega malvertising.

Infecção por BitTorrent & OneDrive

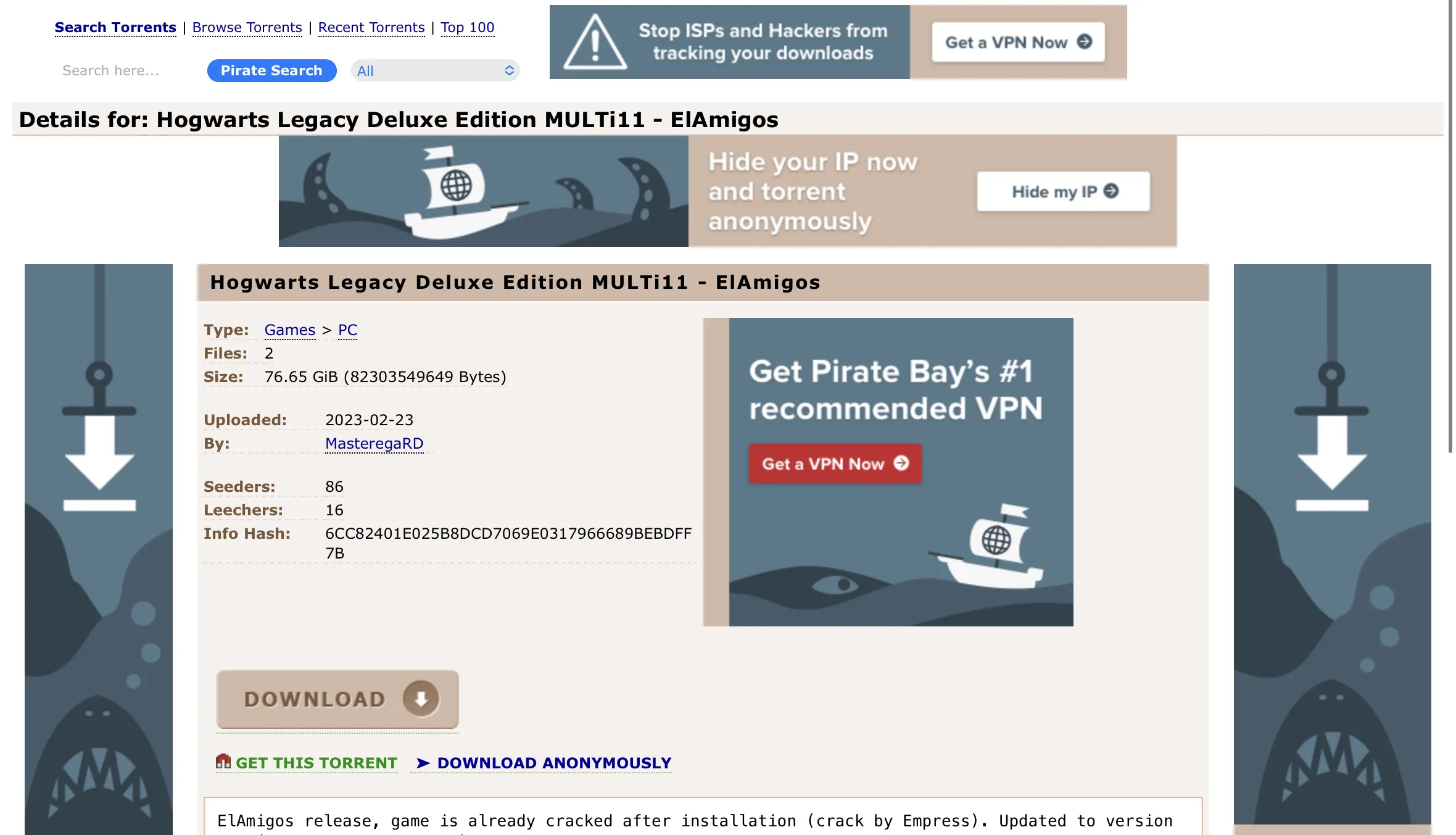

Todos nós sabemos que cada coisa nova é a velha esquecida. Nesse caso, é mais uma abordagem antiga e evoluída de propagação de malware do que esquecida. Hackers ou empresas sem escrúpulos ainda são tentados a atrair os usuários para que instalem software útil junto com with a hidden infection. Sites com pirated software oferecem inúmeras oportunidades para jogar os novos títulos gratuitamente, o mesmo que foi durante anos. Mas agora os hackers também utilizam o armazenamento em nuvem como um local para espalhar o crack – uma abordagem bastante nova.

Ao contrário dos rastreadores de torrent, o armazenamento em nuvem não depende do número de sementes presentes na rede. Eles também não têm moderação – apenas o editor do arquivo pode aplicar alterações ao arquivo. E o último está frequentemente relacionado a malware. Em torrentes, a chamada “moderação pública” permite localizar e encerrar rapidamente a propagação maliciosa . Pirataria baseada na nuvem, enquanto isso, será capaz de espalhar malware até que os moderadores de armazenamento não banam o criminoso. Ainda, isso pode levar semanas ou até meses.

Ultimamente, tornou-se perceptível que os usuários baixam involuntariamente não apenas o software desejado, mas também um mineiro e observador em seus computadores. O observador verifica a sobrecarga do sistema, monitora processos que consomem energia excessiva (como jogos), e ativa o mineiro na sua ausência. No entanto, se o proprietário decidir lançar um jogo, o observador detecta e o mineiro para e se esconde. Isso é feito para manter o mineiro despercebido dentro do sistema. Como resultado, o proprietário do dispositivo permanece inconsciente das atividades clandestinas prolongadas que ocorrem.

Como se manter protegido?

- Atualize e corrija seu sistema. Software malicioso geralmente explora vulnerabilidades em software desatualizado para obter acesso ao seu dispositivo. Também é recomendado to track cybersecurity news – eles ajudarão você a ver as tendências modernas de malware e obter conselhos úteis sobre segurança do sistema.

- Ao baixar e instalar software, é importante ter cautela, especialmente se você estiver usando recursos gratuitos como BitTorrent e OneDrive. Para garantir a segurança do seu dispositivo, baixe apenas programas de fontes confiáveis. Software crackeado e filmes piratas não são apenas ilegais, mas também expõem você a um risco significativo.

- Tenha cuidado com anúncios online que parecem ser programas legítimos ou oferecem algo bom demais para ser verdade. Não clique em links suspeitos e não baixe software desconhecido. Para melhorar a segurança do seu sistema, certifique-se de manter seu software atualizado e corrigido, já que software malicioso geralmente explora vulnerabilidades em software desatualizado.

- É crucial usar senhas fortes e exclusivas para todas as suas contas online para garantir a sua segurança. Uma maneira de gerar e armazenar suas senhas com segurança é usar um password manager. Manter suas senhas seguras e protegidas pode ajudar a impedir o acesso não autorizado às suas contas. Também é importante atualizar e corrigir regularmente o seu sistema para resolver vulnerabilidades potenciais que software malicioso pode explorar..

- Use um software antivírus confiável e mantenha-o atualizado. Ter uma ferramenta de segurança adequada em seu sistema tornará sua vida muito, muito facil. Para ter certeza da eficiência, é recomendável escolher aqueles com proteção proativa e segurança de rede. Gridinsoft Anti-Malware pode ajudar a detectar software malicioso e evitar que seu dispositivo seja infectado.