Uma recente campanha de spam por e-mail supostamente espalha malware infostealer sob o disfarce do Adobe Reader Installer. Dentro de um documento PDF forjado, há uma solicitação para instalar o aplicativo Adobe Reader, que aciona o download e a instalação de malware. Considerando a linguagem dos referidos documentos, esta atividade maliciosa visa principalmente Portugal e Brasil.

Infostealer se espalha em falsos instaladores do Adobe Reader

A recente campanha de ataque detectado pelo ASEC Intelligence Center começa com spam de e-mail. As mensagens têm um arquivo PDF anexado a elas, com seu conteúdo em português. Isto reduz seriamente a lista de países que a campanha visa – Brasil e Portugal. Dentro do arquivo, há um prompt pop-up para instalar o Adobe Reader, que é supostamente necessário para abrir o documento. Breve observação: os navegadores modernos podem lidar com PDFs de qualquer complexidade com facilidade.

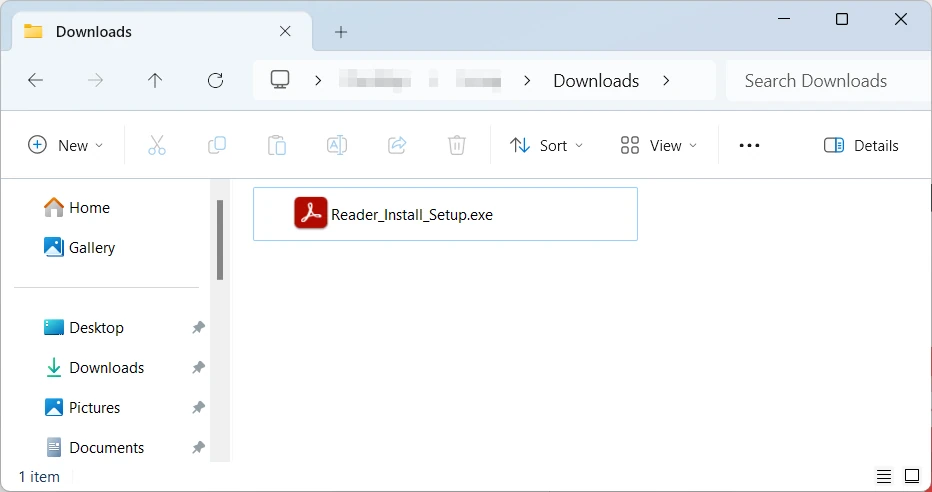

Seguir as instruções de um documento aciona o download de um arquivo chamado Reader_Install_Setup.exe, que obviamente imita um arquivo de instalação legítimo do programa. Até repete o ícone, o que torna a fraude ainda mais difícil de compreender nesta fase. Executando a coisa, que na verdade é um carregador, inicia a execução do malware.

No entanto, isso não acontece instantaneamente – o malware executa uma série de ações para extrair o sequestro de DLL e executar a carga final com o máximo de privilégios possíveis. Primeiro, ele gera um arquivo executável e descarta uma DLL que contém a carga real e executa o processo msdt.exe. Esta última é uma ferramenta genuína de diagnóstico do Windows que o malware usa para solicitar um serviço subordinado.

C:\Windows\SysWOW64\msdt.exe" -path "C:\WINDOWS\diagnotics\index\BluetoothDiagnostic.xml" -skip yes – código usado para chamar MSDT, especificamente sua ferramenta de diagnóstico de Bluetooth

Conseqüentemente, este serviço carregará uma DLL maliciosa que mencionei acima. A biblioteca, por sua vez, executa o referido arquivo executável, legitimando o infostealer e fornecendo-lhe privilégios máximos.

Análise de malware ladrão

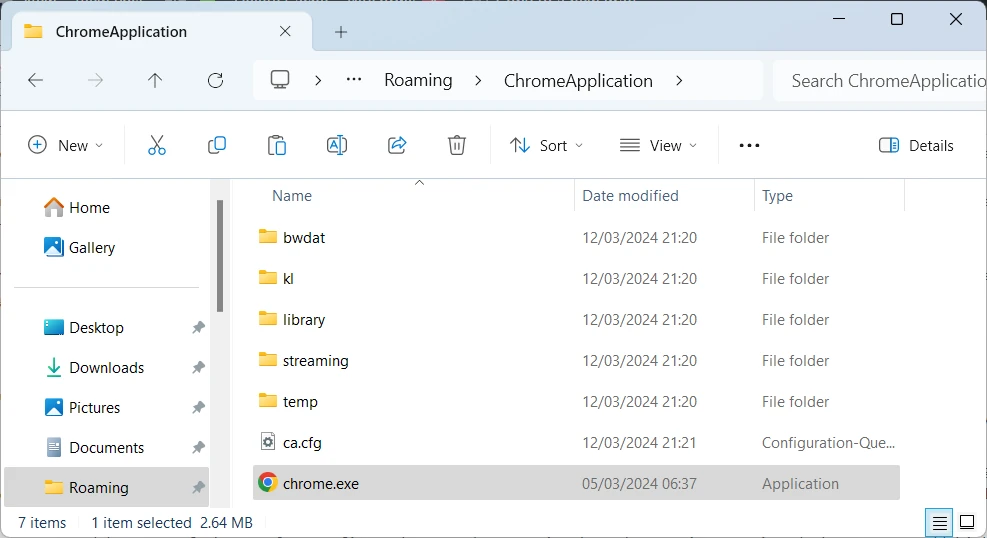

Embora o malware usado na campanha pareça ser único e não pertencer a nenhum dos famílias de malware conhecidas, sua funcionalidade dificilmente pode ser chamada de incomum. Este infostealer reúne informações básicas sobre o sistema, envia para o servidor de comando e então cria um diretório para armazenar os dados coletados. O malware adiciona este último à lista de exclusões do Microsoft Defender, então não interromperá suas operações. Também, ele imita a pasta legítima do Chrome adicionando um arquivo executável falso e também alguns dos arquivos típicos de uma pasta de navegador genuína.

Os servidores C2 usados por algumas das amostras confirmam as hipóteses de ataque direcionadas que mencionei acima. Hxxps://thinkforce.com[.]br/ e hxxps://culpafade.com[.]br/ receba os dados do AutoFill de todos os navegadores. Embora isso seja menos do que os infoladrões modernos normalmente coletam, ainda é sensato – os navegadores mantêm quase todas as nossas senhas.

Como se proteger contra malware infostealer?

Os ladrões de informações nunca foram um azarão no mundo do malware, e continuam a ser uma ameaça potente, independentemente das circunstâncias. No entanto, mesmo que suas amostras possam apresentar excelentes truques anti-detecção, eles ainda precisam entrar. E é aqui que você pode evitá-los com eficiência máxima.

Cuidado com e-mails. O spam por e-mail provavelmente será a forma de entrega de malware mais difundida nesta década. Os usuários tendem a acreditar em seu conteúdo ou simplesmente ignorar os riscos relacionados, o que inevitavelmente leva à infecção por malware. Ver uma oferta tão superficial para instalar um aplicativo há muito esquecido ou realizar uma ação que normalmente não é necessária com esse tipo de documento deve levantar suspeitas. Ao mesmo tempo, texts of such messages pode ser ridículo o suficiente para tornar a fraude aparente.

Use fontes de software oficiais. Acontece que certos arquivos exigem software específico, mas tente usar apenas distribuições oficiais de um. Ir ao site do desenvolvedor e baixar um não demora muito mais do que clicar em um link.

Tenha um software anti-malware decente em mãos. O malware encontra novas formas de propagação praticamente todos os dias. Para evitar ser vítima da amostra mais complicada, um software que não permita sua entrada é essencial. GridinSoft Anti-Malware é um programa que irá fornecer proteção em tempo real e filtros de rede com atualizações de hora em hora. Esta ferramenta de segurança garantirá que o malware nem seja lançado.