Malware Android é um nome comum para todos os softwares maliciosos presentes no Android. Este sistema operacional aparece não apenas em telefones, mas também na grande maioria dos dispositivos IoT. Coisas como geladeiras inteligentes, ferros, máquinas de café, e fornos de micro-ondas também rodam Android e são vulneráveis aos mesmos programas maliciosos. O que é malware para Android, como detectá-lo e limpar seu dispositivo - vamos descobrir isso.

O que é malware para Android?

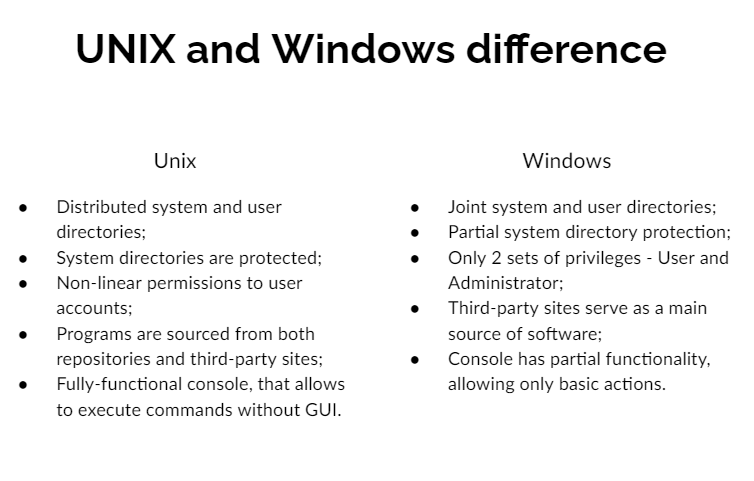

De um modo geral, termo de malware explica muito sobre a funcionalidade desse software. Esses são programas que visam atividades maliciosas dentro do dispositivo atacado. Pode variar desde roubo de informações pessoais e espionagem do usuário até spam de anúncios em toda a tela. A principal diferença do malware para computadores que aparece à primeira vista é o fato de esse malware ser criado e compilado para Android. Como um sistema operacional semelhante ao UNIX, possui chamadas do sistema e medidas de segurança diferentes daquelas do Windows. Mas isso ainda não cria muita diferença.

O maior contraste entre o malware do Windows e do Android é a sua forma de propagação. So-called Trojan viruses estão presentes em ambos os casos, mas o uso de tal forma de divulgação não é igual. Embora a maioria dos malwares para Windows venha como um pequeno aplicativo que se esconde em algum lugar do sistema, O malware Android geralmente opta por uma forma de trojan. Coisas malignas estão disponíveis diretamente na Google Play Store – um lugar geral para obter aplicativos para telefones Android. Uma pequena parcela de software malicioso é espalhada em fóruns, como aplicativos de terceiros instalados manualmente. Essas coisas geralmente são as mais perigosas.

Quão perigoso é o malware para Android?

Igual a qualquer outro malware. As propriedades dos tipos de software malicioso permanecem as mesmas, independentemente da plataforma em que são lançados. Adware will flood your phone ou tablet com vários banners que aparecerão no momento mais inconveniente. Aplicativos não autorizados enviarão spam para você com vários alertas sobre problemas inexistentes. Backdoors concederão controle do seu dispositivo para um terceiro. Ladrões e spyware capturam qualquer tipo de informação possível sobre você e seu dispositivo.

As duas últimas categorias merecem uma descrição separada, uma vez que são uma das mais difundidas.. Dispositivos móveis, que expõe 65% de todos os dispositivos Android, contém uma enorme quantidade de informações pessoais. Na verdade, enquanto os PCs podem conter informações confidenciais relacionadas ao seu trabalho ou outra atividade, smartphones mantêm suas informações muito pessoais. Por isso, targeting spyware upon smartphones é muito mais resultado e lucrativo.

Formulários de malware para Android

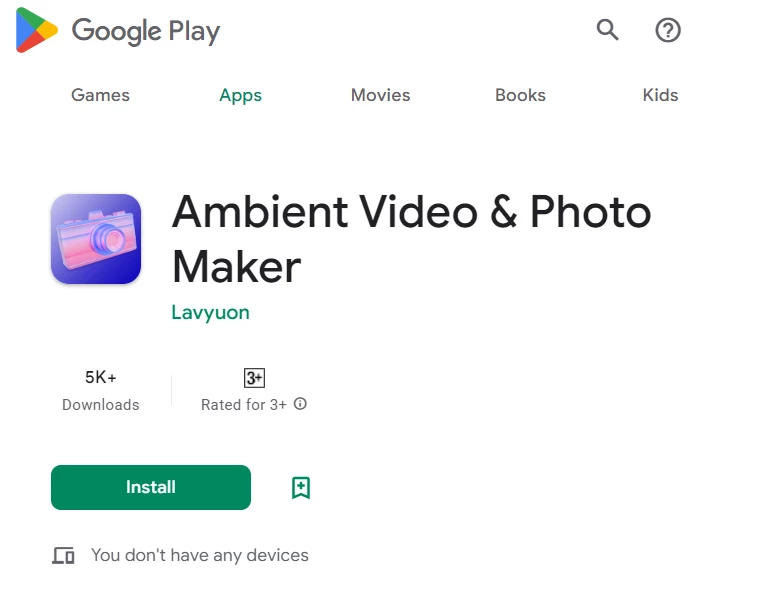

Como mencionei acima, a forma mais comum de malware para Android é um trojan. Isso supõe o uso de um disfarce de aplicativo legítimo para enganar os usuários e forçá-los a instalá-lo. A Google Play Store tem uma moderação muito ruim, e os cibercriminosos exploram-no com prazer. Alguns malwares podem permanecer listados meses após serem detectados e relatados à equipe do Google. E são difíceis de distinguir dos programas regulares – os atores da ameaça nunca desdenham o uso de falsificação de avaliações.

Outro recurso próprio para Android e que facilita a criação de aplicativos maliciosos é o Android Studio. É um IDE gratuito e fácil de usar que oferece funcionalidade de código zero para criação de aplicativos. Isso é conveniente quando você deseja criar algo exclusivamente para seus propósitos., e não quero perder muito tempo estudando Java. Simultaneamente, concede aos canalhas a capacidade para criar rapidamente um disfarce para sua coisa maligna. Apesar disso, os exemplos de malware Android mais famosos e perigosos geralmente apresentam interfaces bem projetadas, em vez de uma criação de código zero do Android Studio.

Na maioria das vezes disfarça

Rastreadores familiares, clientes alternativos para diferentes mensageiros, aplicativos de navegação, e utilitários básicos – costumávamos confiar nesses aplicativos. Ao mesmo tempo, eles naturalmente requerem acesso às funções que são úteis para uso malicioso. Rastreando a localização do dispositivo, e acesso aos seus bate-papos e contas de mídia social – você tem certeza de que os desenvolvedores de aplicativos os utilizam corretamente? Certamente, ser paranóico com sua privacidade também não é bom, mas todo usuário deve considerar the risk of using no-name apps.

Em certos casos, programas maliciosos podem solicitar direitos diferentes da funcionalidade declarada. Calculadoras de engenharia mal conseguem usar sua galeria. O software de edição de fotos não deve ser capaz de fazer chamadas e acessar sua galeria. No entanto, tais usos indevidos são raros – na maioria das vezes, hackers tentam mascarar o acesso às suas informações confidenciais sob o pretexto de uma solicitação legítima.

Aqui estão os tipos de aplicativos mais comuns que os criminosos usam como disfarce:

- Software de rastreamento GPS;

- Aplicativos de navegação;

- Filtros de spam de SMS;

- Clientes alternativos para Messenger, Whatsapp, Telegrama, Twitter, etc.;

- Livros de contatos alternativos;

- Aplicativos de edição de fotos;

- Utilitários para obter acesso root.

Como o malware Android é promovido?

Criar o aplicativo e carregá-lo na Google Play Store é apenas uma parte do processo de propagação de malware. Para fazer as vítimas baixarem o vírus, bandidos deveriam promovê-lo. As formas mais comuns de divulgação entre as pessoas são banners em diferentes aplicativos e ofertas em fóruns. Outros métodos incluem redirecionamentos de navegador com uma oferta para instalar “um aplicativo muito popular”. Eles podem exigir motivações diferentes e aplicar vários truques, mas o único propósito é para forçar o usuário a pressionar o botão “Instalar” na Play Store.

O malware que usa uma forma mais oculta e não tem um aplicativo visível geralmente chega aos dispositivos dos usuários por meio de fontes de terceiros. Ao contrário do iOS, Android permite que usuários instalem pacotes de aplicativos de onde quer que eles os consigam. E isso é uma grave falha de segurança, à medida que você baixa e instala malware voluntariamente em seu telefone.

Alguns vírus realmente raros dependem da exploração de vulnerabilidades. Nesses casos, os usuários são praticamente indefesos contra essas coisas. Pesquisadores de segurança cibernética testemunharam casos em que bastava enviar uma mensagem em uma rede social, e um aplicativo vulnerável (ou um cliente terceiro) estava executando código malicioso por conta própria. Casos mais comuns, no entanto, não use explorações de clique zero e prefira violações mais disponíveis. A engenharia social continua sendo uma forma muito eficaz de fazer a vítima agir como os hackers desejam.

Exemplos mais notórios de malware para Android

Entre centenas e milhares de exemplos de malware, apenas alguns dos melhores malwares podem ser considerados dignos de menção. Vamos dar uma olhada nesses favoritos – pelo menos aqueles que ganharam fama.

Ladrão de Flubots

Flubot é um exemplo de malware ladrão, que é famoso por sua maneira de se espalhar. Para entregá-lo, hackers estavam usando Phishing por SMS que imitava a notificação de entrega do pacote. Esses SMS continham um link para download de malware e uma mensagem de texto ou voz, que instruiu as vítimas a seguir o link. Após a instalação bem-sucedida, Flubot acessa a lista telefônica e começa a enviar as mesmas mensagens para outras vítimas. Isso tornou sua propagação exponencial. Tal comportamento é semelhante ao que os worms de rede fazem – com a única diferença de que estes últimos costumam usar mensagens de e-mail para se autodifundir.

Alvos típicos dentro do sistema atacado são credenciais bancárias e de criptomoeda. Como você pode imaginar, ser infectado com o Flubot pode resultar em enormes perdas de dinheiro. Apesar do fato que Europol managed to capture o principal grupo de distribuidores, ainda aparece aqui e ali.

Palhaço

Joker é um malware bastante antigo que apareceu lá atrás 2017. Recebeu classificações diferentes – de spyware a adware e fleeceware (o subespécime de programas indesejados). O principal perigo que ele carrega são as assinaturas ocultas que sua vítima concorda voluntariamente. Na verdade, O Joker mostra dezenas de pop-ups que oferecem ao usuário a possibilidade de reivindicar uma recompensa pelos questionários dos quais nunca participou. Clicar nos sites que o malware lança sobre a vítima, concorda em assinar diferentes serviços pagos online. Avançar, esses serviços inundarão o dispositivo do usuário com várias outras escórias. Claro que sim, Coringa faz suas vítimas sofrerem pelo próprio dinheiro.

Este malware se espalha por meio de aplicativos falsificados na Play Store. Bandidos podem se inscrever para criar um disfarce independente, além de imitar alguns aplicativos conhecidos, copiando seu nome e descrição. Muitos aplicativos com Joker dentro recebeu mais 100,000 instalações – então você pode imaginar sua propagação.

Downloader xHelper

Visto pela primeira vez em março 2019, xHelper se recomendou como um osso duro de roer. Ao contrário de outros exemplos de malware, apresentava recursos anti-detecção e anti-remoção isso tornou difícil lidar com. Estava se integrando tão profundamente ao sistema que even factory resets were useless for its removal. Até o final do ano 2019, tornou-se enormemente difundido e foi listado como o malware mais prevalente. Pela primeira vez 6 meses de sua atividade, xHelper marcou mais 45,000 vítimas.

A principal funcionalidade deste malware é entregar outro malware ao dispositivo atacado. Geralmente, eram diferentes amostras de spyware – o acesso à rede de dispositivos infectados estava disponível para venda na Darknet. Algumas versões também apresentavam uma abordagem menos oculta, enviar spam às vítimas com numerosos anúncios. Analistas de malware garantem que essas eram as funções do xHelper, não o malware que ele entregou.

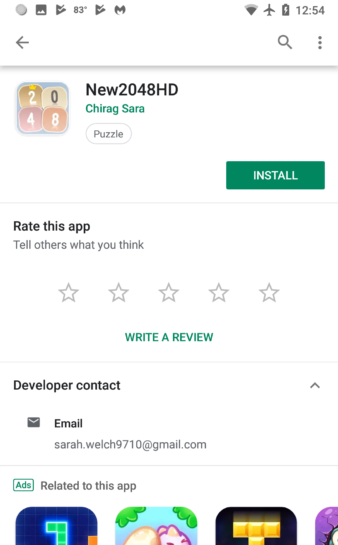

Ele viu distribuição em diferentes formas, ambos os aplicativos Trojan na Play Store e como um arquivo separado. Um dos disfarces mais populares do 2019 era um jogo New2048HD. Os patifes provavelmente tentam capturar todas as tendências possíveis, então é óbvio esperar isso sob outros disfarces diferentes.

Spyware Pegasus

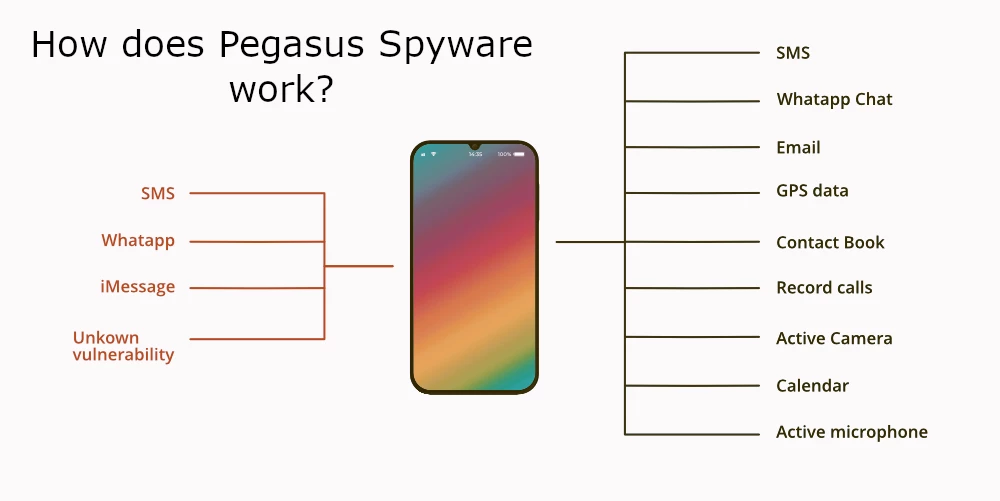

Um dos malwares mais infames, desenvolvido pelo Grupo NSO, a subsidiária do governo israelense. Este programa foi originalmente concebido como a tool for government-grade spying – uma tarefa importante para serviços especiais como o FBI ou o Mossad. Compatível com Android e iOS. NSO oferece sua ideia a governos de diferentes países. Nos dias de hoje, sobre 40 países ao redor do mundo usam esta ferramenta para fins óbvios. O desenvolvedor assina um contrato com cada país, onde eles concordam sobre todos os aspectos do aplicativo de malware. Há também um cunhado – malware Chrysaor – praticamente a mesma coisa, mas com pequenos ajustes para ser mais eficaz nas versões mais recentes do Android.

Pela funcionalidade, é um exemplo clássico de spyware feito profissionalmente. Ele pode rastrear locais, extrair todos os tipos de arquivos, ler bate-papos e mensagens SMS, acesse galerias e grave chamadas. Para ter informações em tempo real sobre a vítima, Pegasus pode habilitar microfones e câmeras. Geral, colocar isso no seu dispositivo significa todas as informações privadas não são mais privadas.

As formas de disseminação que os usuários do Pegasus optam são tão sofisticadas quanto o malware exato. O principal ponto de apoio são várias façanhas presente em sistemas operacionais e softwares aplicativos. Os principais pontos de penetração foram mecanismos vulneráveis de manipulação de links em aplicativos de mensagens padrão, e violações no WhatsApp. Essas violações de segurança possibilitaram a injeção do Pegasus Spyware sem qualquer interação do usuário.

Teabot RAT

Teabot é o exemplo de malware mais jovem dessa lista. Sua primeira aparição aconteceu na madrugada de 2021. Apesar disso, seu pico de atividade começou um ano depois – em fevereiro 2022. Trojan de acesso remoto oferece a capacidade para gravar a tela da vítima e roubar credenciais, principalmente aqueles relacionados ao setor bancário, contas de seguros, e carteiras de criptomoedas. Possui algumas medidas anti-detecção – principalmente, ofuscação de string de código.

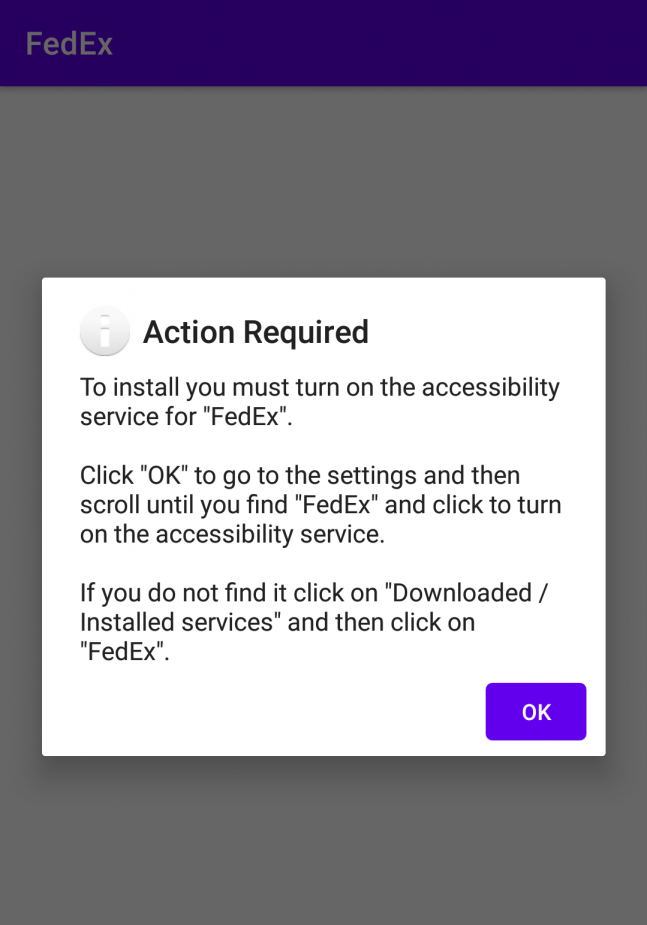

As formas de propagação do Teabot RAT são um pouco semelhantes ao malware Joker, com uma diferença. Em vez de baixar o programa que contém o Teabot, vítimas recebem malware dropper. Ele engana o usuário ao permitir que o aplicativo instale os arquivos .apk de fontes de terceiros. Então, pede uma “atualização”, que na verdade contém a carga útil. Amostras iniciais, no entanto, foram principalmente spread through smishing, ou seja. sem o estágio conta-gotas precursivo.

Banqueiro do Eventbot

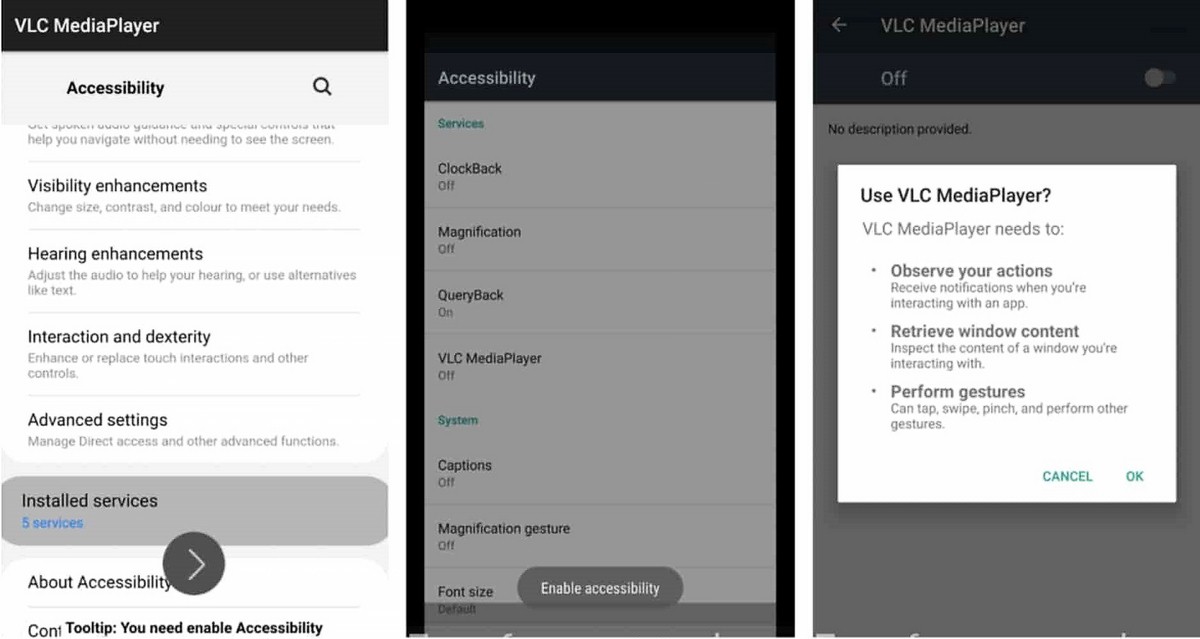

Eventbot é um malware bastante incomum, pela forma como viola a privacidade e chega aos dados dos usuários. Analistas perceberam isso pela primeira vez por volta de março 2020, e continua funcionando hoje. Este trojan bancário funciona como um keylogger, mas faz isso de uma maneira única. Para ampliar suas habilidades dentro do sistema, Eventbot engana o usuário para permitir que ele use recursos de acessibilidade. Este último permite que o trojan abra aplicativos bancários. Então, ele intercepta as credenciais de login colando-as no formulário por meio de gestos e ações de acessibilidade semelhantes. Com tal abordagem, malware pode atacar 180 aplicativos bancários móveis de todo o mundo. A lista inclui Barclays, Revolução, HSBC Reino Unido, Base de moedas, e Paypal.

A forma como entra no dispositivo alvo também é interessante. Primeiro, parece um aplicativo comum, instalado por uma solicitação urgente de um determinado site. Como você pode supor, este pedido é completamente falso. Então, este pseudo-atualizador pede permissão para usar recursos de acessibilidade e, em seguida, solicita para ser executado em segundo plano. Depois disso, Eventbot se exclui do inicializador, portanto, não há como localizá-lo e removê-lo manualmente.

Como evitar vírus no Android?

Como você pode ver nos parágrafos acima, a maioria dos programas maliciosos para Android dependem da desatenção dos usuários. Na verdade, malware para computadores faz o mesmo – mas há muitos outros exemplos de tentativas de infiltração por meio de explorações. Os Androids são diferentes em sua estrutura interna e nas ações gerais que os usuários normalmente realizam. É por isso engenharia social e exploração da baixa consciência são predominantes quando se trata de malware para Android. Por isso, é muito fácil encontrar maneiras de evitar essa bagunça.

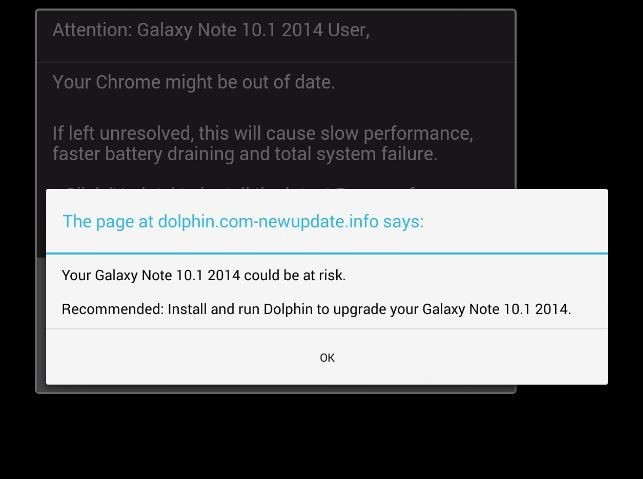

Nunca siga redirecionamentos do navegador. Você pode enfrentar a situação quando clicar no link abre não apenas uma página na guia atual do navegador, mas também uma guia adicional com conteúdo diferente. Em alguns casos, pressionar o link pode levá-lo para uma página completamente diferente – nem perto do que você espera ver. Sites benevolentes e conhecidos nunca farão isso – a menos que sejam comprometidos, claro. As páginas de redirecionamento geralmente contêm ofertas duvidosas, como instalar determinados aplicativos ou ativar pop-ups. De jeito nenhum isso trará algo útil para você.

Seja cético em relação aos links nas mensagens. Nunca confie em mensagens de estranhos que contenham links. Mesmo que seu amigo envie uma mensagem para você, mas a mensagem parece estranha e atípica – considere verificá-la antes de seguir. Você nunca pode ter certeza se aquele amigo não foi hackeado. Uma ideia ainda pior é abrir esses links e seguir as instruções que eles mostram.

Use apenas software confiável. A Play Store contém uma enorme quantidade de aplicativos – 2,78 milhão. Considerar todos eles perigosos é errado, mas a grande maioria deles também não será útil. Quando você precisa de um software decente que não viole sua privacidade e atue como um downloader de malware, verifique os fóruns e veja o que as pessoas aconselham. Também pode haver tópicos em diferentes fóruns sobre determinados aplicativos, onde você pode obter informações completas sobre o programa.

Use software antimalware. Malware Android sofisticado e desajeitado pode ser interrompido com sucesso nos estágios iniciais. Tudo que você precisa é de uma solução antimalware adequada que fará uma varredura completa em seu dispositivo de tempos em tempos. Embora o valor do software antivírus para Android possa ser subestimado, é uma adição realmente útil à segurança do seu telefone. Considere experimentar o GridinSoft Trojan Scanner – antivírus gratuito para Android. Ele fará a varredura eficaz do seu dispositivo com diferentes sistemas de varredura, sem qualquer impacto no desempenho do seu dispositivo.