Em um alerta de segurança recente, O Google abordou uma vulnerabilidade crítica de dia zero no navegador Chrome e no software ChromeOS, pedindo aos usuários que atualizem para a versão mais recente (119.0.6045.199). A falha, rastreado como CVE-2023-6345, permite que invasores contornem as medidas de segurança da sandbox, comprometendo o processo de renderização do navegador, levando a uma possível execução remota de código ou acesso a dados confidenciais.

Google corrige vulnerabilidade CVE-2023-6345 de 0 dias

Informações públicas limitadas estão disponíveis sobre CVE-2023-6345, mas está identificado como um problema de estouro de número inteiro afetando o componente Skia dentro do mecanismo gráfico do Chrome. O banco de dados nacional de vulnerabilidades (NVD) descreve-o como um bug de alta gravidade que permite que um invasor remoto, quem comprometeu o processo de renderização, para potencialmente executar um escape de sandbox por meio de um arquivo malicioso.

Na verdade, logo após o anúncio oficial da correção da vulnerabilidade, a exploração do mundo real apareceu. Devido a isso, O Google classificou a correção CVE-2023-6345 como uma atualização de alta prioridade devido. A empresa se absteve de divulgar detalhes técnicos até que a maioria dos usuários e fornecedores que utilizam o mecanismo do navegador Chromium implementem as correções.

Analistas de segurança observam que os pesquisadores do Google TAG relataram CVE-2023-6345, destacando sua conexão com spyware e atividade APT. Comparações são feitas com uma falha semelhante anterior (CVE-2023-2136), sugerindo o latest patch aims to prevent invasores evitem a atualização anterior.

Mais patches de segurança

Juntamente com a correção de dia zero, O Google lançou um total de sete atualizações de segurança abordando várias vulnerabilidades:

- CVE-2023-6348: Digite Confusão na verificação ortográfica

- CVE-2023-6347: Use gratuitamente no Mojo

- CVE-2023-6346: Use gratuitamente no WebAudio

- CVE-2023-6350: Acesso à memória fora dos limites no libavif

- CVE-2023-6351: Use depois de graça no libavif

Este último anúncio marca o quarta vulnerabilidade de dia zero Google divulgou e corrigiu seu navegador Chrome este ano.

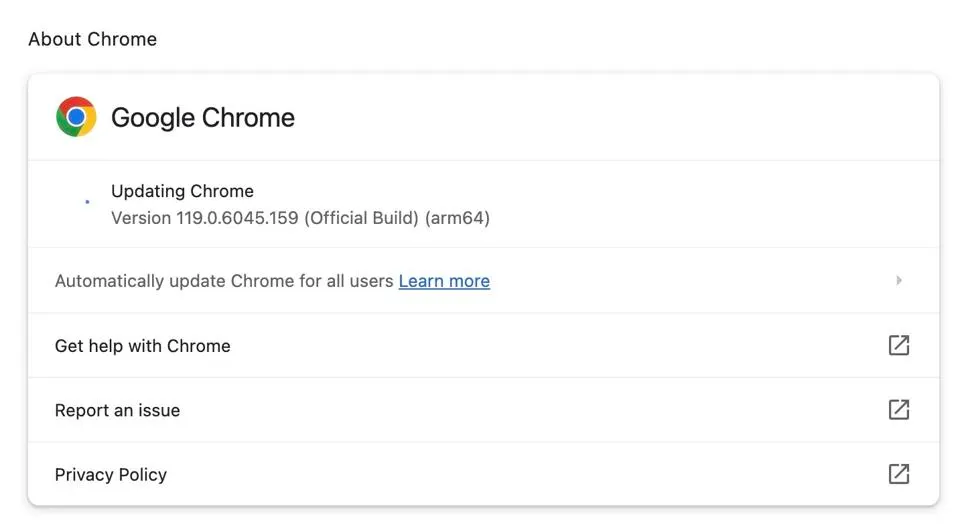

Atualize o Google Chrome

Como dissemos anteriormente, patches e atualizações são a melhor maneira de corrigir vulnerabilidades. Então, se você estiver usando Mac ou Linux, a atualização irá leve seu navegador para a versão 119.0.6045.199, enquanto os usuários do Windows serão atualizados para a versão 119.0.6045.199/.200. Para verificar se a atualização está disponível, Vá para “Ajuda” no menu do Google Chrome, e depois clique em “Sobre”. Se a atualização estiver pronta, ele começará a baixar automaticamente.

Pode levar alguns dias para que a atualização esteja disponível para todos. Depois de instalar a atualização, certifique-se de reiniciar seu navegador para que as alterações tenham efeito. De outra forma, seu navegador permanecerá vulnerável a ataques.