Em março 2021, pesquisadores da Universidade de Louisiana em Lafayette apresentaram um papel em um novo hCaptcha método de bypass que substituiu o reCAPTCHA no Cloudflare e no Google no ano passado. Especialistas desenvolveram um ataque que usa ferramentas de automação do navegador, reconhecimento de imagem, classificadores de imagens, e algoritmos de aprendizado de máquina para baixar tarefas hCaptcha, reconhecer o conteúdo da imagem, classificar imagens, e então resolver problemas.

Além disso, ao contrário de outros ataques a vários sistemas CAPTCHA, este método não requer muito poder de computação: Os pesquisadores’ o equipamento consistia em um contêiner Docker simples rodando Ubuntu, com processador tri-core e 2 GB de memória.

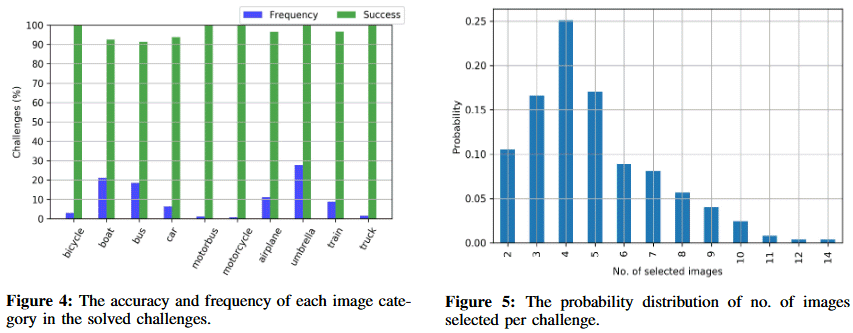

Os pesquisadores escrevem que seu ataque funciona com uma precisão de 95.93%, e em média leva apenas 18.76 segundos para quebrar o hCaptcha. Além disso, o ataque poderia ter funcionado ainda mais rápido se os pesquisadores substituíssem seu próprio classificador de imagens por serviços como o Google Cloud Vision, Amazon Rekognition e visão cognitiva do Microsoft Azure.

Os autores do relatório alertaram que o método que desenvolveram poderia ajudar os invasores a contornar o hCaptcha em sites ativos e a realizar ataques automatizados, incluindo postagem de spam em fóruns, raspagem de conteúdo, e assim por diante.

O recorde recorreu à Cloudflare para comentar as descobertas da Universidade de Louisiana alarmado muitos proprietários de sites. A empresa disse que “hCaptcha é apenas um dos vários métodos que a Cloudflare usa para detectar e potencialmente bloquear tráfego automatizado.” Cloudflare afirma ter sistemas adicionais para detectar ataques automatizados, e não há necessidade de se preocupar com um novo método de ataque.

Os desenvolvedores do hCaptcha, por sua vez, relataram que já implementaram em seus CAPTCHA métodos propostos por especialistas para mitigar as consequências de tais ataques. No entanto, hCaptcha reconheceu que a versão gratuita não evita todos os tipos de ataques automatizados, mas apenas devido a algumas decisões de design.

Deixe-me lembrá-lo que eu escrevi isso Hackers forçam usuários a resolver CAPTCHA.