Pulverização de senha – bastante descuidado, uma forma grosseira de ataque. Depois de várias tentativas de login, o site começa a bloquear a entrada. Mas os invasores contornam esse bloqueio; depois da primeira tentativa fracassada, eles começam a hackear outras contas e assim por diante. A pulverização de senhas é uma espécie de ataque cibernético.

O invasor quer hackear contas. Ele seleciona as senhas mais comuns e suas combinações, por exemplo, 1111, senha, qwerty, e outras senhas não confiáveis. Essas combinações de senha são espalhadas no banco de dados da conta, e aquelas contas cujos usuários não fizeram proteção confiável em suas contas estão sob este ataque. Em geral, pode ser chamado de rand. Porque o invasor não sabe exatamente quem possui uma senha não confiável, ele tenta atacar, e em um desses ataques, vai hackear alguma parte das contas.

Como funciona o ataque de pulverização de senha?

O pulverização de senha O ataque pode ser dividido em três etapas, Veja abaixo:

- Os cibercriminosos encontram ou compram uma lista de nomes de usuário online:

Eles os procuram ou os compram na Dark Web. Às vezes, intrusos hackeiam usuários’ nomes ou e-mails devido a modelos encontrados em empresas’ sites ou através de alguns outros modelos. - Eles tentam diferentes combinações de credenciais até obter sucesso:

Nesta fase, os invasores geralmente trabalham por meio de um sistema automático que seleciona diferentes combinações de senhas. Não é fácil fazer isso manualmente. Mas eles ainda estão tentando encontrar a combinação certa para evitar o bloqueio. - Eles obtêm acesso a contas de usuários:

Bem, nesta fase, o invasor obtém acesso à conta do usuário, e já está aí, eles estão fazendo o que precisam: roubo de identidade, vendendo-os, e outros.

Pulverização de senha versus preenchimento de credenciais

Esses dois métodos de ataque são semelhantes, pois ambos tentam afetar as contas de alguma forma e capturá-las.. No primeiro caso – isso é a pulverização de senhas. No segundo caso – é o lançamento de credenciais.

Recheio de credenciais é um tipo de ataque bárbaro baseado em ferramentas automatizadas. Essas ferramentas verificam os nomes de usuário e senhas da maioria das contas roubadas até que alguma conta funcione. No caso de ataques de senha, o foco está em encontrar contas e selecionar diferentes combinações de senhas sem usar nenhuma ferramenta.

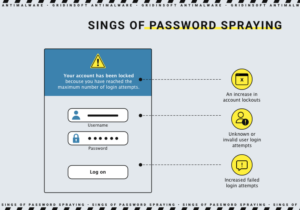

Sinais de pulverização de senha

Você pode ter sido ferido ou apenas correr o risco de ser atacado por um cibercriminoso. Então abaixo, iremos fornecer-lhe alguns pontos através dos quais você os aprenderá:

- Aumentando o bloqueio de contas.

- Tentativas de login malsucedidas e desconhecidas.

- Aumentando as tentativas de login.

Depois desses sinais, você deve entender que sua conta está em risco. Não negligencie esta informação e leia abaixo como se recuperar de tal ataque.

O que fazer após ataques de pulverização de senhas

Se você notar algo errado com sua conta, então use imediatamente as seguintes etapas:

- Alterar a senha. O primeiro passo é alterar a senha. Use uma senha mais robusta e complexa. Faça com que não seja fácil quebrar. Não se arrisque desta forma.

- Entre em contato com a segurança cibernética. Entre em contato com a sua organização cíber segurança equipe. Se o salgueiro funciona para a empresa, você deve entrar em contato com o departamento de segurança da sua empresa. Você os ajudará a lidar com o ataque; talvez não só você tenha experimentado isso, informar alguém para que ninguém se machuque no futuro.

- Descubra o porquê e encontre o culpado. Descubra por que você mesmo ou com a ajuda da segurança. Próximo, tente remover a causa do hack, digite uma senha mais forte, e use autenticação de dois fatores.

Como prevenir ataques de pulverização de senhas

- Use senhas complexas

É fácil de fazer se você quiser. Crie ou aprenda como criar senhas fortes. É a sua segurança. Pense nos dados que os invasores podem usar para seus propósitos. - Altere as senhas periodicamente

Atualize periodicamente suas senhas. Isso pode ser feito uma vez por ano ou semestralmente. Tente tornar sua nova senha diferente da anterior. Use símbolos e letras maiúsculas nele. Torne-o único sempre, e em qualquer caso, não descarte de lugar nenhum. - Use autenticação multifatorn

Proteja sua conta com autenticação de dois fatores. Quando você faz login em sua conta, a autenticação solicitará seu número de telefone ou endereço de e-mail de backup. Isso complica o trabalho do invasor, pois ele precisará usar mais de um endereço de usuário para que você possa se avisar. - Invista em medidas de segurança cibernética

Nunca se esqueça software antivírus que protegerá você em caso de tentativa de penetração em seus dados. Instalar gerenciadores de senhas, software antivírus, e outros softwares de proteção de dados no seu dispositivo.