O criptografador REvil parou de funcionar novamente – todas as operações foram interrompidas, como uma pessoa desconhecida invadiu o site do grupo, através do qual hackers aceitaram pagamentos de vítimas e “vazou” dados roubados de empresas.

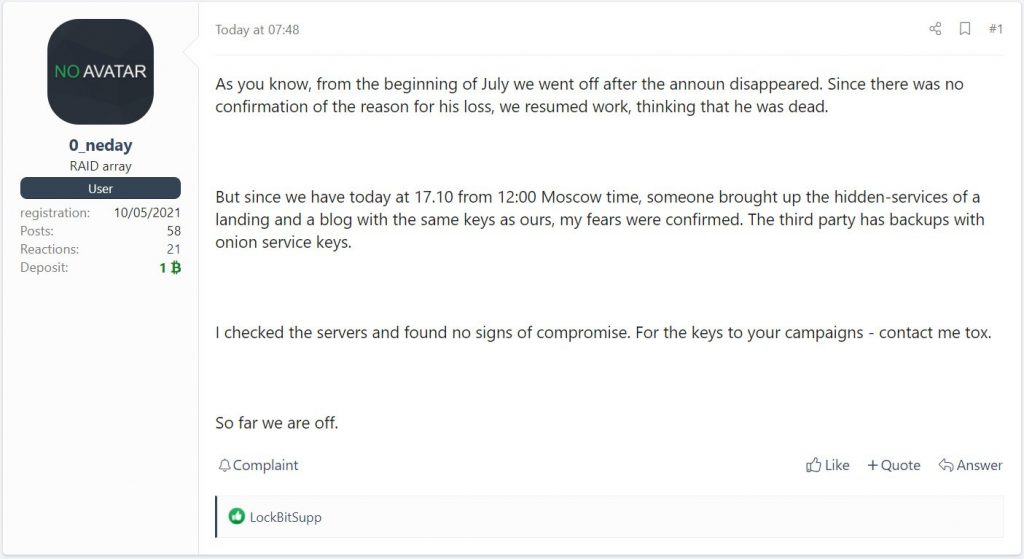

Computador bipando relatórios que todos os sites Tor do grupo foram desativados, e um representante do REvil postou uma mensagem no fórum de hackers XSS informando que alguém havia assumido o controle dos domínios do invasor.

O especialista do Recorded Future, Dmitry Smilyanets, foi o primeiro a notar esta mensagem. Ele relatou que uma pessoa desconhecida havia apreendido domínios cebola de hackers usando as mesmas chaves privadas dos sites REvil. Como foi dito, a pessoa desconhecida parecia ter acesso aos backups dos sites do grupo de hackers.

O fato é que para iniciar um domínio cebola, o usuário precisa gerar um par de chaves privadas e públicas, que é usado para inicializar o serviço. A chave privada deve ser protegida e disponível apenas para administradores, já que qualquer pessoa que tenha acesso a ele pode usá-lo para executar o mesmo serviço cebola em seu próprio servidor. Como o terceiro conseguiu assumir o controle dos domínios REvil, isso significa que ele também teve acesso às chaves privadas do grupo.

Embora a princípio os hackers não tenham encontrado nenhum sinal de comprometimento dos servidores, eles ainda decidiram parar as operações. Os parceiros do grupo foram solicitados a entrar em contato com os operadores REvil através do Tox para obter chaves de descriptografia.

Isso é feito para que os parceiros possam continuar a extorsão por conta própria e fornecer às vítimas um decodificador caso paguem o resgate..

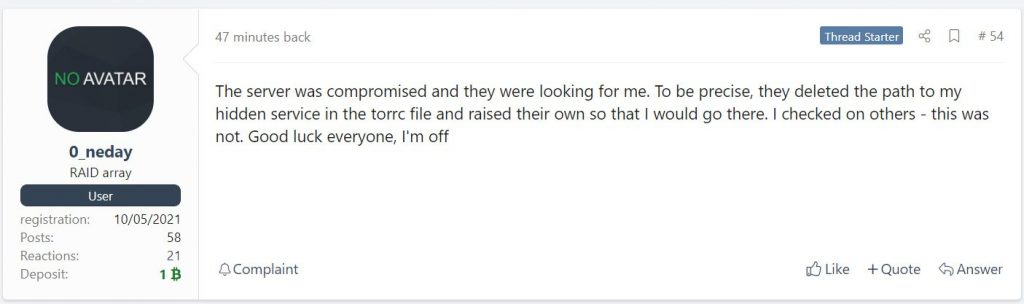

Mais tarde, 0_neday relatou que o servidor de agrupamento foi comprometido, e um invasor desconhecido tinha como alvo o REvil.

Bleeping Computer observa que desta vez, REvil provavelmente parou de funcionar completamente. O fato é que recentemente o ransomware já “desapareceu do radar” após ataques escandalosos a clientes do conhecido provedor de soluções MSP Caixa e JBS, o maior fornecedor mundial de carne bovina e de aves, bem como o segundo maior produtor de carne suína.

Embora REvil eventualmente devolvida alguns meses depois, alguns cibercriminosos e especialistas em segurança da informação acreditavam que o FBI ou outras agências de aplicação da lei obtiveram acesso aos servidores do grupo e os controlaram desde o reinício. Afinal, enquanto REvil estava inativo, Caixa de alguma forma obtido uma chave universal para descriptografar seus clientes’ dados.

Então, muitos acreditavam que os policiais russos receberam a chave de descriptografia dos próprios invasores e a entregaram ao FBI como um gesto de boa vontade. Mas parece que não é assim: o FBI disse que não tem evidências de que na Rússia estejam de alguma forma lutando contra invasores cibernéticos.

Além disso, no passado, um membro do grupo conhecido como Unknown ou UNKN postou anúncios ou as últimas notícias sobre as operações do REvil em fóruns de hackers. Depois de reiniciar as operações do ransomware, ele desapareceu, e os próprios hackers escreveram que Unknown provavelmente foi preso. O que aconteceu com ele ainda não se sabe ao certo; segundo jornalistas, o hack atual pode estar associado a Unknown e suas tentativas de recuperar o controle.

Também é importante que após o reinício, A reputação do REvil sofreu, e os operadores de ransomware tentaram atrair novos parceiros por qualquer meio. Chegou ao ponto que eles oferecido um aumento de comissão de até 90%, apenas para encorajar outros invasores a trabalhar com eles.