Um novo backdoor para Android, apelidado de Xamalicious, foi descoberto pelos pesquisadores no limite de 2023. Este malware exibe capacidades potentes para realizar ações maliciosas em dispositivos infectados. O malware supostamente explora as permissões de acessibilidade do Android para obter acesso a várias fontes de dados do usuário.

O que é malware Xamalicious?

Como eu disse na introdução, Xamalicious é um malware backdoor projetado para Android. É baseado em uma estrutura Xamarin, que acabou por lhe conferir o nome, e algumas das habilidades. Normalmente para sofisticados examples of Android malware, ele abusa das permissões de acessibilidade para obter acesso a coisas como a área de transferência, preenchimento automático de formulários, notificações, mensagens, e outros.

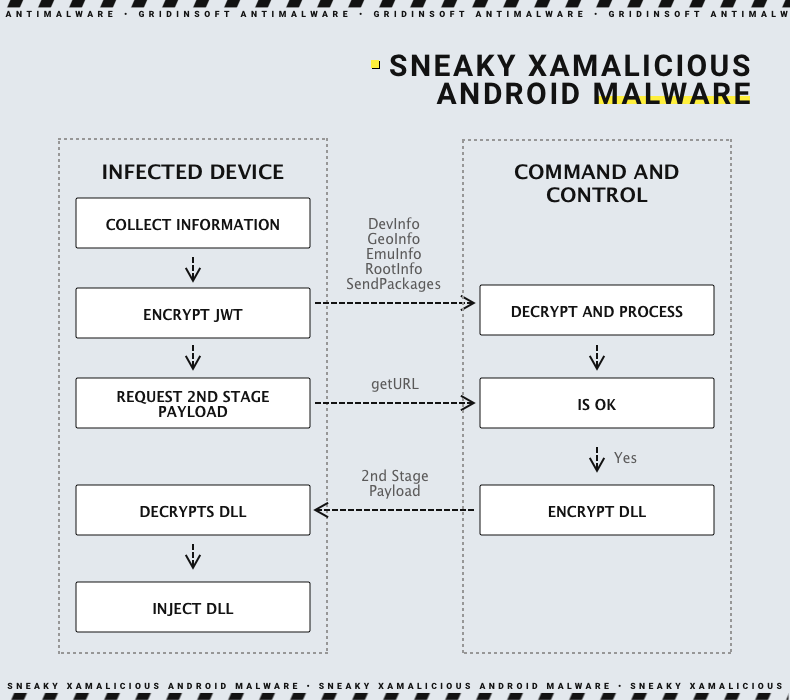

Xamalicious opera em duas etapas. Inicialmente, ele reúne metadados do dispositivo e entra em contato com um comando e controle (C2) servidor. Este primeiro contato é crucial para determinar os próximos passos, como no envio dos dados iniciais, os mestres do malware devem decidir suas próximas etapas. Se necessário, o malware pode entregar outras cargas úteis e executá-los como uma DLL assembly em tempo de execução. Isso permite o controle completo sobre o dispositivo, potencialmente levando a ações fraudulentas como cliques em anúncios e instalações não autorizadas de aplicativos.

Pesquisadores dizem sobre a localização da ameaça dentro 25, alguns dos quais foram até distribuídos through the official Google Play Store desde meados de 2020. Alarmantemente, esses aplicativos foram instalados pelo menos 327,000 vezes, afetando usuários da Europa Ocidental, América do Sul e do Norte e Austrália.

Aqui estão alguns desses aplicativos maliciosos:

- Acompanhe seu sono (com.shvetsStudio.trackYourSleep)

- Calculadora fácil de contagem de calorias (com.lakhinstudio.counteasycaloriacalculadora)

- Extensor de volume de som (com.muranogames.easyworkoutsathome)

- 3Editor de skin D para PE Minecraft (com.littleray.skineditorforpeminecraft)

- Criador de logotipo profissional (com.vyblystudio.dotslinkpuzzles)

- Repetidor de clique automático (com.autoclickrepeater.free)

- LetraLink (com.regaliusgames.llinkgame)

- Horóscopo Essencial para Android (com.anomenforyou.essentialhoroscope)

Geografia da Atividade: Malware Xamalicioso

Aspectos tecnicos

Para evitar a detecção, Os autores Xamalicious criptografaram todas as comunicações e transmissões de dados entre o C2 e os dispositivos infectados. A criptografia é not limited to HTTPS protection mas se estende aos tokens JSON Web Encryption. Esses tokens usam algoritmos avançados como RSA-OAEP com 128CBC-HS256. Isso torna o malware difícil de analisar e detectar.

Além disso, o primeiro estágio dropper contém funções de autoatualização para o arquivo principal do pacote Android (APK), sugerindo que pode ser transformado em arma como spyware ou um trojan bancário sem interação do usuário.

Como se proteger contra backdoor Xamalicious?

Xamalicious não é uma amostra de malware inovadora, mas é os perigos não devem ser subestimados. O fato de explorar os mesmos recursos do Android não tem a ver com sua obsolescência tecnológica. “Não mude o que está funcionando” – os hackers seguem esta regra, e funciona muito bem.

Para evitar a infecção, tenha cuidado ao baixar aplicativos, especialmente de fontes não oficiais. Ainda mais atenção deve ser dada às permissões que você dá aos programas. E, para selar o acordo, considerar executando uma verificação antimalware em seu smartphone, pelo menos uma vez por semana. Isso garantirá a segurança dos seus dados.