A maioria das pessoas pensa que você deve ser um hacker para participar de ataques cibernéticos. No entanto, como o ano passado mostrou, baixar software específico ou pagar dinheiro às vezes é suficiente. Além disso, com o advento do DDoS de aluguel, você não precisa de um PC para realizar ataques cibernéticos, pois servidores remotos especialmente criados são usados para essa finalidade. Mas por que os ataques DDoS são tão populares?

O que é ataque DDoS?

Resumidamente, Ataques DDoS são tentativas maliciosas interromper o funcionamento normal de uma rede, serviço, ou site, sobrecarregando-o com uma enxurrada de tráfego de diversas fontes. Um ataque DDoS visa esgotar os recursos do alvo, como largura de banda, Poder de processamento, ou memória, tornando-o inacessível a usuários legítimos. Em um ataque DDoS, o invasor normalmente controla uma rede de computadores comprometidos e é chamado de botnet. Suas máquinas comprometidas, frequentemente infectado com malware, são usados para lançar ataques coordenados ao alvo. O invasor comanda o botnet para enviar um grande volume de tráfego para o alvo, sobrecarregando sua capacidade de lidar com solicitações e fazendo com que to slow down or crash. Em primeiro lugar, não é preciso muito. Um ataque DDoS pode ser lançado por qualquer pessoa com um computador e Internet. Em segundo lugar, no caso de uma botnet, os dispositivos da vítima podem participar de ataques, e seus proprietários podem nem estar cientes disso.

Hacktivismo e ataques DDoS

A razão para o recente levante de ataques DDoS e, particularmente, Serviços DDoS de aluguel, é atividade de hacktivistas. O hacktivismo evoluiu de grupos pouco estruturados para um ecossistema mais maduro, com motivações e fontes diversas. Recebeu um grande impacto, especialmente após o início da guerra Rússia-Ucrânia. Como resultado, grupos hacktivistas tornaram-se mais organizados e conduzem operações militares com posicionamento preciso e objetivos claros. Embora existam ferramentas diferentes para hacktivistas, como a prática tem mostrado, eles costumam usar DDoS.

Em geral, o tema DDoS é muito popular entre hacktivistas, e por um bom motivo. Na maioria dos casos, participar de um ataque DDoS, você tem para digitar alguns comandos em um terminal ou baixar e executar um utilitário. O aplicativo fará o resto, e o usuário só precisa fornecer os recursos do seu dispositivo. No entanto, Serviços DDoS de aluguel, qual fornecer energia massiva por algum dinheiro e não requer o fornecimento de recursos de sua máquina ou a instalação de qualquer coisa em troca, estão se tornando cada vez mais populares. Em outras palavras, the user pays money to the service e fornece o endereço do servidor/site a ser atacado. Como resultado, o serviço faz tudo sem a intervenção do usuário. Próximo, examinaremos os serviços DDoS mais populares entre hacktivistas no ano passado.

Ferramentas e serviços DDoS de aluguel usados durante 2023

DDoS de aluguel, também conhecido como inicializador DDoS ou serviços estressantes, consulte alugar ou comprar serviços de ataque DDoS de cibercriminosos. Esses serviços permitir que indivíduos ou organizações lancem poderosas soluções distribuídas de negação de serviço (DDoS) ataques against targeted websites or online services. Esses serviços normalmente utilizam botnets e redes de computadores comprometidos para gerar tráfego de ataque e sobrecarregar os recursos do alvo. Aqui estão as ferramentas DDoS e os serviços DDoS de aluguel usados por invasores e grupos hacktivistas em 2023 for their malicious campaigns contra o governo e indivíduos.

Painel DDoS Stressbot.io

Stressbot é um site que oferece serviços de DDoS de aluguel a partir de $30 por mês. É operado por Aleksey Chekaldin, que também dirige um canal Telegram promovendo o serviço. Os métodos de ataque DDoS oferecidos incluir camada 4 e camada 7 ataques. De acordo com evidências de pesquisa do grupo hacktivista pró-paquistanês Team_insane_pk usando Stressbot para atingir a Índia e Israel. O grupo é supostamente liderado por ‘xxINSANExx’ e compartilha um link para um site de verificação de status como prova de compromisso.

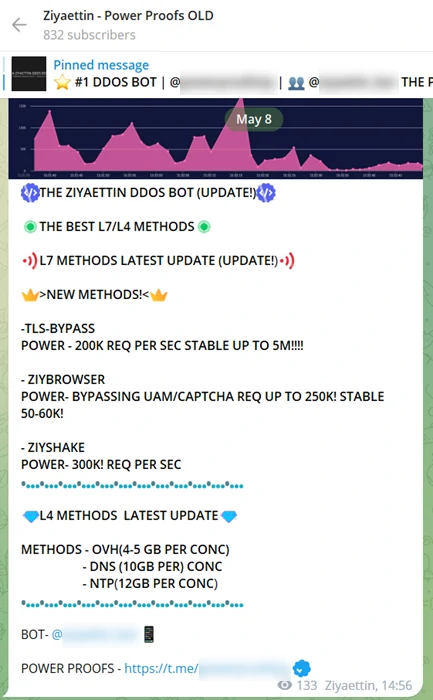

Botnet DDoS Ziyaettin

Ziyaettin é um serviço de bot DDoS baseado em Telegram que oferece vários métodos de ataque, incluindo camada 4 e 7 ataques. Seu proprietário opera um canal público do Telegram com mais de 1,500 assinantes. Recentemente, eles lançaram um plugin de navegador para ataques fáceis com capacidade de 20 a 30 mil RPS. O serviço foi endossado por grupos hacktivistas em canais do Telegram.

Botnet Tesla

Uma botnet DDoS, Tesla, está ativo desde abril 28, 2023, com serviços a partir de USD 50 por mês. O ator pró-Rússia Radis opera o canal Telegram promovendo sua ferramenta e dois outros canais para compradores postarem avaliações. Eles se especializam em Ataques DDoS em sites cebola com seu método privado chamado ‘TOR-KILLER’. No entanto, Tesla Bot oferece outros métodos de ataque DDoS, como MACAN-TLS, INUNDAÇÃO HTTP, e SMYKL-FLOOD. O TA lançou recentemente um recurso de plug-in de navegador e tem como alvo os sites do Departamento de Defesa dos Estados Unidos, um provedor de serviços financeiros russo, e a Agência Central de Inteligência.

Painel DDoS RedStress.io

RedStress é um serviço de estresse de IP baseado na web que permite aos usuários iniciar ataques DDoS anônimos em um servidor/site/IP alvo. O serviço é operado pelo agente de ameaças Mercado e oferece três pacotes de preços, a partir de USD 35 por mês. Eles afirmam ter 40 servidores dedicados para apoiar seus métodos. Além de assinaturas pagas, RedStress também oferece um método gratuito chamado ‘HTTP-Killer’ para que os agentes de ameaças tenham como alvo pequenas redes domésticas ou sites inseguros. O serviço atraiu mais 21,000 usuários registrados e lançados em 1.2 milhões de ataques. Os métodos de ataque DDoS incluem ataques de amplificação, camada 4 e 7 ataques, desviar, e métodos privados. Os operadores do RedStress já visaram serviços de streaming de jogos e sites de criptomoedas para demonstrar suas capacidades.

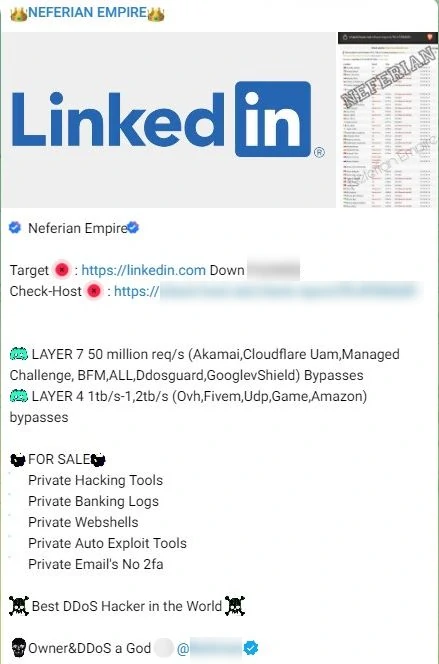

Botnet DDoS do Império Neferiano

Neferian Empire está oferecendo uma ferramenta DDoS baseada em linha de comando que afirma contornar os serviços de proteção contra ataques DDoS fornecidos pelas principais empresas. A ferramenta pode iniciar 50 milhões de solicitações por segundo para uma camada 7 atacar e até 1.2 terabytes por segundo para uma camada 4 ataque. Eles comercializaram esta ferramenta em seu canal Telegram, oferecendo outras ferramentas maliciosas. Para promover sua ferramenta, o grupo mostrou ataques ao vivo a organizações de alto valor, incluindo a Interpol e o Departamento de Defesa dos EUA.

SkyElite-Net DDoS

Um bot DDoS chamado SkyElite-Net foi lançado em maio 8, 2023, pelo TA skyzz. Eles têm dois canais de Telegram, um para métodos e serviços privados de DDoS e outro para postar avaliações. Em maio 22, eles lançaram um novo método chamado ‘Sky-Bypass’ que afirma contornar a proteção DDoS da OVH e da Cloudflare. O TA skyzz746 também é membro da comunidade cibernética Khalifah.

Botnet DDoS Artemis C2

Artemis C2 é uma botnet DDoS, operando desde maio 1, 2023, com serviços a partir de USD 15 por mês. É especializada em lançar ataques DDoS em servidores Rainbow Six Siege e Minecraft. A botnet é mantida por Cryptopsycho e Ritz, que o promovem em um canal do Telegram com 141 assinantes. Eles planejam lançar um servidor Discord, um site da Onion, e uma loja no Sellix. Artemis oferece amplificação, camada 4, camada 7, e métodos de ataque DDoS privados. Team_insane_pk, um grupo hacktivista pró-paquistanês, promoveu Artemis para suas campanhas DDoS direcionadas à Índia. Ainda, fontes não sugerem links com o desenvolvedor.

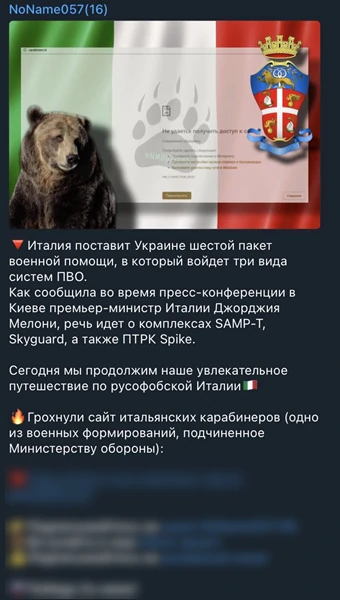

Projeto DDosia

NoName057(16) criou DDosia, que usa bots do Windows para executar Ataques DDoS contra aqueles que apoiam a Ucrânia. Os voluntários baixam o bot e se registram em uma carteira de criptomoeda para obter benefícios monetários posteriormente. Então, o bot se registra na infraestrutura de comando e controle do grupo e lança ataques contra alvos específicos. O grupo também tem como alvo adversários com dispositivos Android e possui dois canais Telegram com milhares de assinantes.

Recomendações de proteção contra DDoS

To prevent and minimize o impacto dos ataques DDoS, é essencial ter um plano de continuidade de negócios e recuperação de desastres pronto. Além disso, você deve analisar o tráfego diário da sua rede, monitorar atividades e registros de rede, e preservar logs de ataque. Também, empregar múltiplas estratégias de defesa, implantar sistemas de prevenção DDoS apropriados, verificar vulnerabilidades, e corrigi-los. Manter contato com ISPs e fornecedores, implementar filtragem e bloqueio de bogon, e alocar tráfego para caminhos de rede não afetados. Em caso de ataque, bloquear as fontes de ataque, desabilitar portas/serviços não essenciais, e verifique periodicamente a integridade de arquivos críticos de aplicativos.