Num desenvolvimento recente, os EUA. Agência de Segurança Cibernética e Infraestrutura (CISA) levantou alarmes sobre uma falha de alta gravidade explorada ativamente no protocolo de localização de serviço (SLP). Designado como CVE-2023-29552, a vulnerabilidade representa uma ameaça significativa, permitindo que invasores executem negação de serviço (DoS) ataques com um fator de amplificação substancial. Esta revelação segue a divulgação da falha pelas entidades de segurança cibernética Bitsight e Curesec no início de abril..

Visão geral da vulnerabilidade

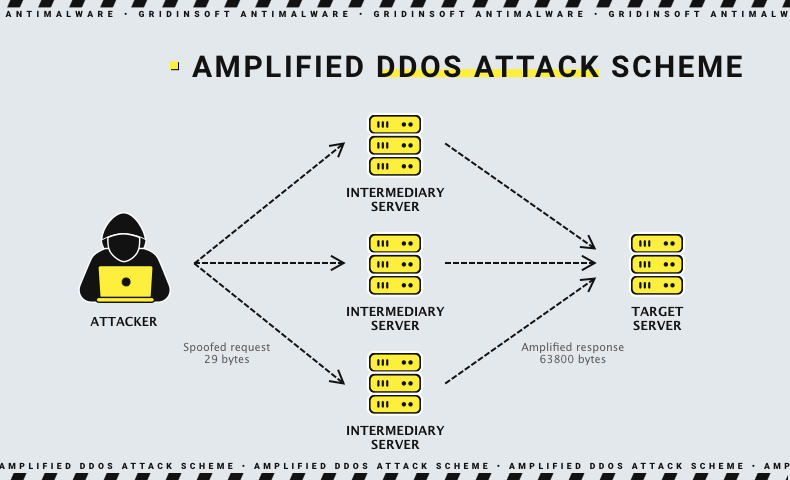

Rastreado com uma pontuação CVSS de 7.5, o a vulnerabilidade em questão expõe uma fraqueza DoS dentro do protocolo de localização de serviço. A falha permite que invasores remotos não autenticados registrem serviços e utilizar tráfego UDP falsificado para orquestrar um ataque DoS com um fator de amplificação notável. SLP é um protocolo que facilita a comunicação e descoberta entre sistemas em uma rede local (LAN). Torna-se um caminho potencial para atores mal-intencionados explorarem.

E embora antes esta ameaça fosse principalmente um tigre de papel, nos dias de hoje não se trata apenas de possibilidades teóricas. Existem verdadeiros cibercriminosos por aí fazendo uso do CVE-2023-29552. E quanto menos tempo você der a eles para descobrirem que está usando um vulnerable SLP version – menor é a possibilidade de que seja usado para fins maliciosos.

A natureza do ataque de amplificação DoS aproveitando CVE-2023-29552 é relativamente simples, mas potente. Em vez de atacar de frente e bombardear um servidor alvo com solicitações, o cibercriminosos seguem um caminho mais astuto. Eles enviam pequenas solicitações para um servidor intermediário, mas aqui está a diferença: esses pedidos são como feitiços mágicos, fazendo com que o servidor intermediário envie respostas muito maiores. E a principal jogada aqui é falsificar a origem da solicitação, fazendo parecer que vem do IP do alvo. Agora, é aqui que fica selvagem. Graças a este truque, esses malfeitores podem inundar até mesmo os alvos mais protegidos com tráfego.

Medidas de mitigação

Em resposta às explorações desta vulnerabilidade no mundo real, agências federais são obrigadas a implementar mitigações prontamente. CISA estabeleceu prazo até novembro 29, 2023, para que as agências federais protejam suas redes aplicando as medidas necessárias. As mitigações recomendadas incluem desabilitando o serviço SLP em sistemas operacionais em ambientes de rede não confiáveis.

Infelizmente, não existe uma solução dedicada destinada a interromper a exploração sem sacrificar qualquer funcionalidade. No entanto, existe o capacidade de fazer a exploração muito mais dificil, se não for totalmente impossível, com o uso de software de segurança moderno.

- EDR/XDR

Imagine EDR como seu guardião vigilante, mantendo um olhar atento sobre as atividades do endpoint. É a primeira linha de defesa, responder rapidamente a qualquer comportamento suspeito para impedir possíveis ameaças de ransomware. XDR estende sua vigilância ir além dos endpoints. É como ter um super-herói com sentidos aprimorados, cobrindo um espectro mais amplo de capacidades de detecção e resposta contra ameaças cibernéticas em evolução. - SIEM/SOAR

SIEM agrega e organiza segurança registros de eventos, fornecendo a você uma visão geral abrangente do seu cenário de segurança cibernética. É o centro estratégico para a tomada de decisões informadas. SOAR intervém para automatizar respostas a incidentes, garantindo ações rápidas e precisas diante de ameaças emergentes. É o companheiro que agiliza seus mecanismos de defesa. - Faça backup de seus dados e armazene esses backups off-line ou em uma rede separada para proteção adicional. Os backups são os ataques de ransomware'criptonita, já que eles não podem fazer nada se você recuperar tudo de volta.

- Manter-se informado lendo as notícias e estudar material atual sobre segurança cibernética e tópicos relacionados é fundamental no cenário digital dinâmico e interconectado de hoje. Ler notícias e estudar material atual sobre segurança cibernética não é apenas um hábito. É uma abordagem proativa para permanecer à frente no mundo em constante evolução da segurança digital.